NanoClawのセキュリティ|約5,000行で実現する監査可能なAI環境

AIエージェントの導入を検討する際、利便性と引き換えに「ブラックボックス(中身の見えない仕組み)」を抱え込むリスクに不安を感じる経営者は少なくありません。本記事では、最小限のコードで監査を容易にし、物理隔離を実現する「NanoClaw」のセキュリティ構造について解説します。

この記事に対する編集部の見解

- 「コードが少ない=安全」は不正確。監査しやすさ(ガバナンス)と技術的安全性は別の評価軸

- NanoClawの安全性の核心はOSレベルのコンテナ隔離。AIがSSHキーや認証情報に構造上触れられない

- NanoClaw自身も5月にCVEが発覚したが即パッチ対応。脆弱性ゼロより対応速度が評価軸になる

目次

AI導入の壁とブラックボックス問題

AIエージェントは業務効率を劇的に向上させますが、その強力な権限が「管理不能な暴走」を引き起こす懸念を拭えません。

多機能さが承認を阻む理由

OpenClawのような汎用的なAIエージェント・フレームワークは、多くの便利機能を統合している反面、内部ロジックが極めて複雑です。情シス(情報システム部門)にとって、誰が書いたかわからない巨大なソースコードが、社内ネットワークやデータベースにアクセスする状態は、セキュリティ審査上のボトルネックとなります。もしAIが「意図せぬコード」を実行した場合、被害がどこまで及ぶかを即座に把握できないという点が、導入を躊躇させる最大の要因です。

50万行は監査不能

OpenClawをはじめとする多機能フレームワークは、利便性を追求した結果、コードベースが約50万行に達しているものも珍しくありません。この規模のコードを人間が隅々までレビューし、脆弱性がないと断言することは現実的に不可能です。ブラックボックス化したシステムを導入することは、見えない地雷原の上で業務を動かすようなものなのです。

関連記事:AIエージェントとは?概念から実装フェーズへ移行した2026年

NanoClawの防御設計:約5,000行の安心感

NanoClawは、「信頼は可視化から生まれる」という哲学に基づき、あえて極限まで機能を絞り込んで設計されています。

約5,000行に絞る意味

NanoClawのコードベースはわずか約5,000行程度です。この規模であれば、社内のセキュリティエンジニアが短時間で全コードの挙動を完全に理解し、監査(検査・点検)を行うことができます。AIエージェントが何を実行し、どのリソースにアクセスしようとしているかを人間が監視下に置けることは、企業導入における最強のセキュリティ保証となります。

OpenClaw比較

以下に、OpenClawとNanoClawの主なセキュリティ指標を比較しました。

| 比較項目 | OpenClaw | NanoClaw |

|---|---|---|

| コード規模 | 約50万行 | 約約5,000行 |

| 監査の容易性 | 極めて困難 | 短時間で全容把握が可能 |

| 隔離レベル | アプリケーション層 | MicroVM(ハイパーバイザー隔離) |

| 認証方式 | 常駐型キー保持 | OneCLI Agent Vault方式 |

| 導入適正 | 個人/開発者向け | エンタープライズ/企業向け |

このように、NanoClawは「機能」よりも「管理」を最優先にした設計となっており、企業のセキュリティ基準をクリアするための基盤として最適です。

関連記事:OpenClawのセキュリティリスクと安全な運用・堅牢化対策

Dockerによる物理隔離

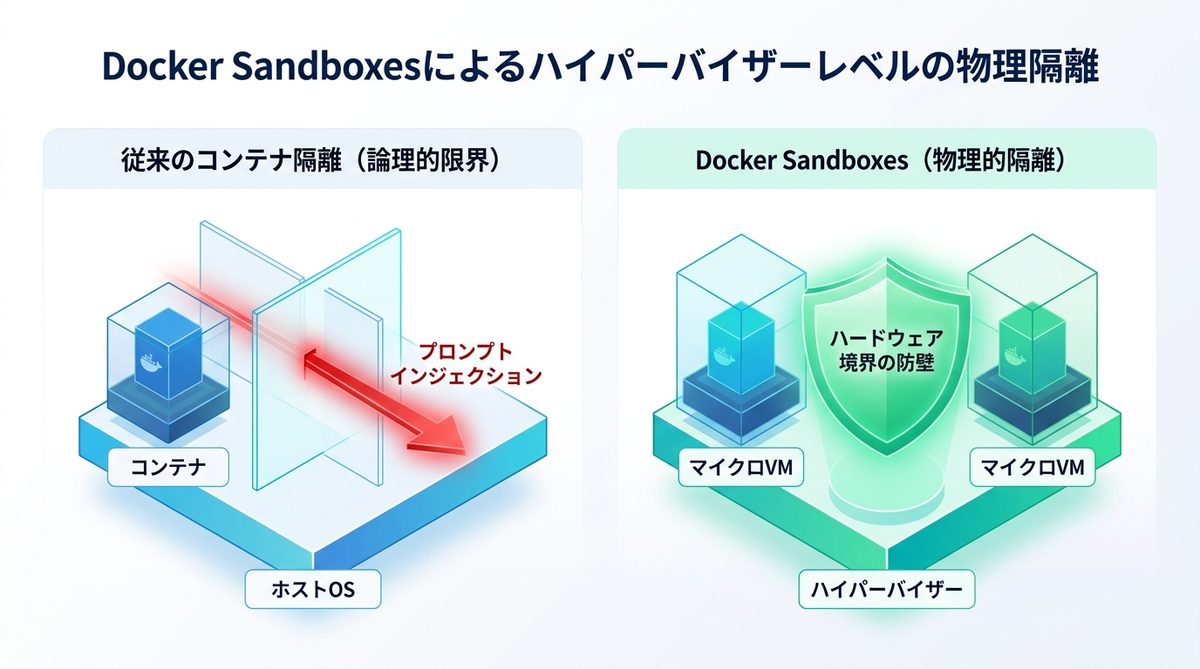

NanoClawが採用する「Docker Sandboxes(マイクロVM隔離環境)」は、従来の隔離手法を過去のものにします。

コンテナ隔離の限界

従来のコンテナ(仮想化技術)による隔離は、あくまでOS上の論理的な境界線に過ぎません。巧妙なプロンプトインジェクション(不正な入力による制御乗っ取り)によって、コンテナの壁を突破し、ホストOSや重要なネットワークリソースへアクセスされるリスクが常に存在していました。

MicroVMの防壁

NanoClawとDockerが提携して実現した「Docker Sandboxes」は、ハイパーバイザーレベルで各エージェントを物理的に切り離します。たとえAIが乗っ取られたとしても、その影響はサンドボックス(砂場のように囲われた隔離環境)内に閉じ込められます。ホストOSや重要な重要機密データへの物理的なアクセス経路が遮断されているため、被害の連鎖を最小限に抑えることが可能です。

関連記事:【エンジニア必見】Claude Code環境をDockerで隔離!AI導入を成功させるためのガバナンスと環境構築術

OneCLI Agent Vaultの認証

AIエージェントが最も狙われるのは、APIキー(認証鍵)です。NanoClawはこの管理構造を根本から刷新しました。

鍵を握らせない仕組み

「OneCLI Agent Vault(エージェント専用金庫)」は、クレデンシャル(認証情報)をエージェントに直接保持させません。エージェントが必要な権限を要求するたびに、Vaultが一時的な実行トークンを発行し、処理終了後に即座に廃棄します。万が一、AIがマルウェアに感染しても、恒久的なAPIキーが流出する心配はありません。

許可が出やすい運用モデル

この構成により、情シス担当者は「スキル監査(実行権限の制限)」と「サンドボックス運用」を組み合わせた承認フローを確立できます。既存のインフラであるKubernetes環境などに統合しやすく、ポリシーに基づいた厳格なアクセス制御が実現できるため、セキュリティ部門を説得する強力な論理的根拠となります。

関連記事:【決定版】Claude Codeの機密情報対策|なぜ企業は「承認ベース」の開発でリスクを制御できるのか?

リスクを管理下に置くAI活用法

セキュリティにおいて、「100%安全」な状態は存在しません。しかし、リスクを「管理可能な状態」に保つことは可能です。

可視化されたリスク管理

NanoClawの導入目的は、リスクをゼロにすることではなく、どこにリスクが存在するかを明確にし、被害を局所化することにあります。「中身が読めること」と「隔離されていること」こそが、ビジネスでAIを使い倒すための最低限の作法です。

DXとガバナンスの両立

セキュリティを理由にAI導入を禁止するのは、イノベーションを止める行為に他なりません。NanoClawのような「監査可能なツール」を標準採用することで、現場の利便性を確保しつつ、ガバナンス(統治)を効かせることが、これからのDX推進には不可欠です。

関連記事:【徹底解説】AIエージェント利用のための実践的ガイドライン

まとめ

本記事では、NanoClawが提供するセキュリティの重要性について解説しました。要点は以下の通りです。

- 50万行のコードを抱える既存ツールは、監査不能であり企業導入にはリスクが高い。

- NanoClawは700行以下のコード量であり、技術者が安全性を即座に検証できる。

- MicroVM隔離によって、物理的にホストを守り被害をサンドボックス内に閉じ込める。

- OneCLI Agent VaultがAPIキーの流出を防ぎ、認証の安全性を担保する。

- リスクをゼロにするのではなく、可視化して管理する体制を構築することが重要である。

ブラックボックス化したAIに不安を感じるなら、今すぐNanoClawによる運用環境の構築を検討し、情シスと協力して安全なAI活用を始めましょう。

AIエージェントナビ編集部の見解

AIエージェントナビでは、各記事のテーマについて編集長が「実際どうなの?」という素朴な疑問を「Nav」と名付けたAIエージェントにぶつけています。エンジニアではなく、経営者・ビジネス視点からの率直な見解をお届けします。

編集長の率直な感想

編集長

Nav

編集長

Nav

編集部のまとめ

- 「コードが少ない=安全」は不正確。監査しやすさ(ガバナンス)と技術的安全性は別の評価軸

- NanoClawの安全性の核心はOSレベルのコンテナ隔離。AIがSSHキーや認証情報に構造上触れられない

- NanoClaw自身も5月にCVEが発覚したが即パッチ対応。脆弱性ゼロより対応速度が評価軸になる