【セキュリティ】Claude Codeは「Dev Container」で動かすのが正解!安全なAI環境構築ガイド

AIエージェントの爆発的な生産性と引き換えに、PC内の機密ファイル操作や意図しないシステム変更のリスクに不安を感じていませんか。本記事では、公式が推奨する「Dev Container(開発コンテナ)」を用いた安全な実行環境の構築方法と、リスクを回避しつつ最大限に効率化する運用フローを解説します。

目次

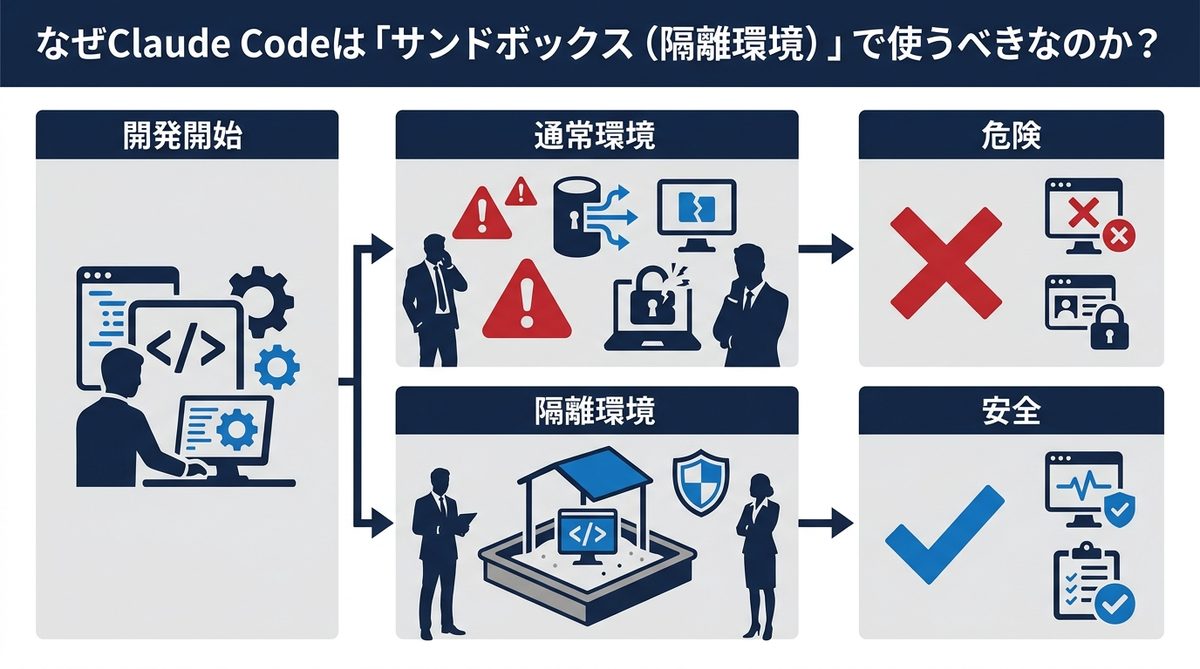

なぜClaude Codeは「サンドボックス(隔離環境)」で使うべきなのか?

Claude Codeは、開発者の代わりにコードの読み書き、ターミナル操作、テスト実行を代行してくれる強力な相棒です。しかし、この「PCを自在に操る権限」は、一歩間違えればセキュリティホールになりかねません。AIエージェントにPCの主導権を渡す以上、その行動範囲を制限する「サンドボックス(隔離された実験環境)」が必須なのです。

ホストOSを汚さない!環境の「使い捨て」が生む最大のメリットとは

Claude CodeをホストOS(お使いのPC本体)で直接実行すると、AIが生成した不要なライブラリや一時ファイルが散乱し、環境が汚染されてしまいます。最悪の場合、OSのシステム設定を書き換えられるリスクも否定できません。

Dev Containerを使う最大のメリットは、環境の「使い捨て(Disposable)」が容易になる点です。プロジェクトごとに閉じたDockerコンテナを立ち上げ、作業が終わればコンテナごと破棄する。このフローを徹底すれば、PC本体の環境を常にクリーンに保ち、万が一の誤操作の影響もコンテナ内部で食い止めることができます。

ホスト直接実行とコンテナ実行の徹底比較

Claude Codeを直接実行するのと、コンテナ内で動かすのではリスクの次元が異なります。

| 比較項目 | ホスト直接実行 | Dev Container実行 |

|---|---|---|

| ファイルアクセス | PC全域に及ぶ | コンテナ内フォルダに限定 |

| 環境汚染 | OS全体にゴミが残る | コンテナ廃棄で完全リセット |

| 機密情報 | 環境変数漏洩リスク大 | Secrets管理で安全に分離 |

| システム変更 | OS設定変更の可能性あり | コンテナ内での変更で安全 |

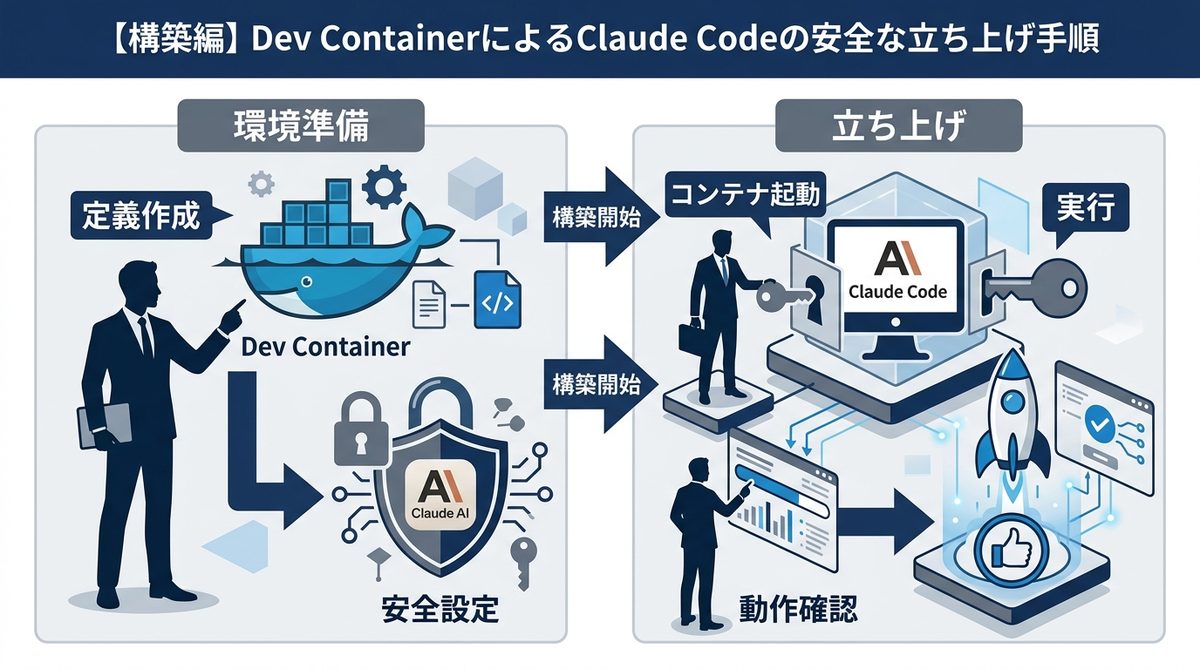

【構築編】Dev ContainerによるClaude Codeの安全な立ち上げ手順

安全な環境を構築するために、まずは公式が提供するテンプレートを活用しましょう。環境構築の手間を省きつつ、セキュリティ要件を満たした設定が可能です。

公式テンプレートを用いた初期設定の「勘所」

Anthropicは、公式GitHubリポジトリにて開発環境の構成例を公開しています。このリポジトリを参考に、.devcontainer/devcontainer.jsonを構成します。

主な設定の勘所は以下の通りです。

- CLI自動インストール: onCreateCommand を使用し、コンテナ起動時に自動でClaude Codeをインストールさせる。

- Dockerマウントの制限: 必要なソースコード以外はマウントせず、機密フォルダへのアクセスを物理的に遮断する。

APIキーを安全に守る!Secrets管理とdevcontainer.envの活用法

最も警戒すべきは、Claude APIキーの流出です。コード内に直書きするのは絶対に避けなければなりません。

- .gitignoreの徹底: APIキーが含まれる可能性のある設定ファイルは、必ず

.gitignoreに登録してください。 - VS Code Secretsの利用:

devcontainer.envファイルを使用する場合でも、実際のキー値はハードコードせず、ローカルマシンの「VS Code Secrets(秘密情報管理領域)」や環境変数経由でコンテナに注入する構成を強く推奨します。

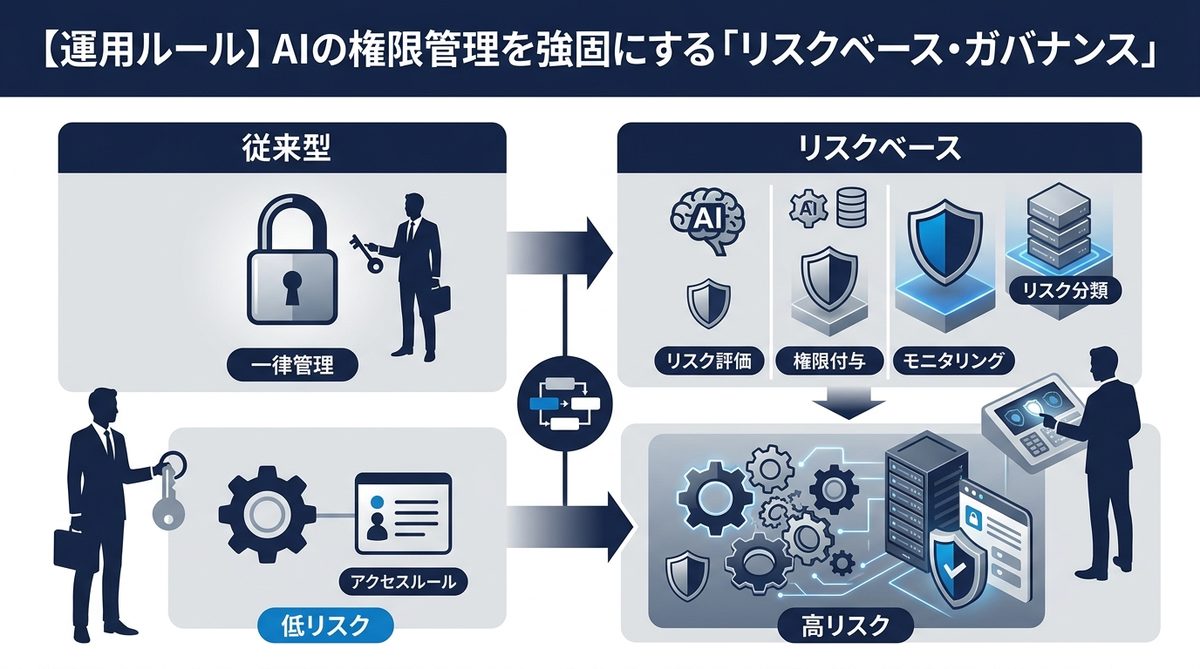

【運用ルール】AIの権限管理を強固にする「リスクベース・ガバナンス」

ツールを導入するだけでなく、運用ルールを定めることが組織としての「リスクベース・ガバナンス(リスクに基づいた統治)」の第一歩です。

なぜ「--dangerously-skip-permissions」を禁止すべきなのか

Claude Codeには、権限の確認を省略する --dangerously-skip-permissions というフラグが存在します。その名の通り「危険」を承知で実行するコマンドですが、これをデフォルト化するのは自殺行為です。

AIがファイル操作を行うたびに確認プロンプトが表示されるのは一見非効率に思えますが、この「ワンクッション」こそが、AIによる意図しない削除や改ざんを防ぐ最後の防波堤です。チーム内では、このフラグの使用を原則禁止し、許可プロンプトを適切に承認する運用を定着させましょう。

プロジェクトごとの「Disposable(使い捨て)」運用フロー

大規模な開発ほど、環境設定が複雑化しがちです。そこで提案したいのが、プロジェクトごとの使い捨て運用です。

- タスク開始: 指定プロジェクト専用のコンテナを起動。

- AI実行: Claude Codeで実装、テストを実行。

- 成果物の同期: 必要なコードだけをホスト側にマージ(統合)。

- 環境破棄: コンテナを削除。

このサイクルを回すことで、AIが汚染したかもしれない環境を常にリセットし、セキュリティの鮮度を保つことが可能です。

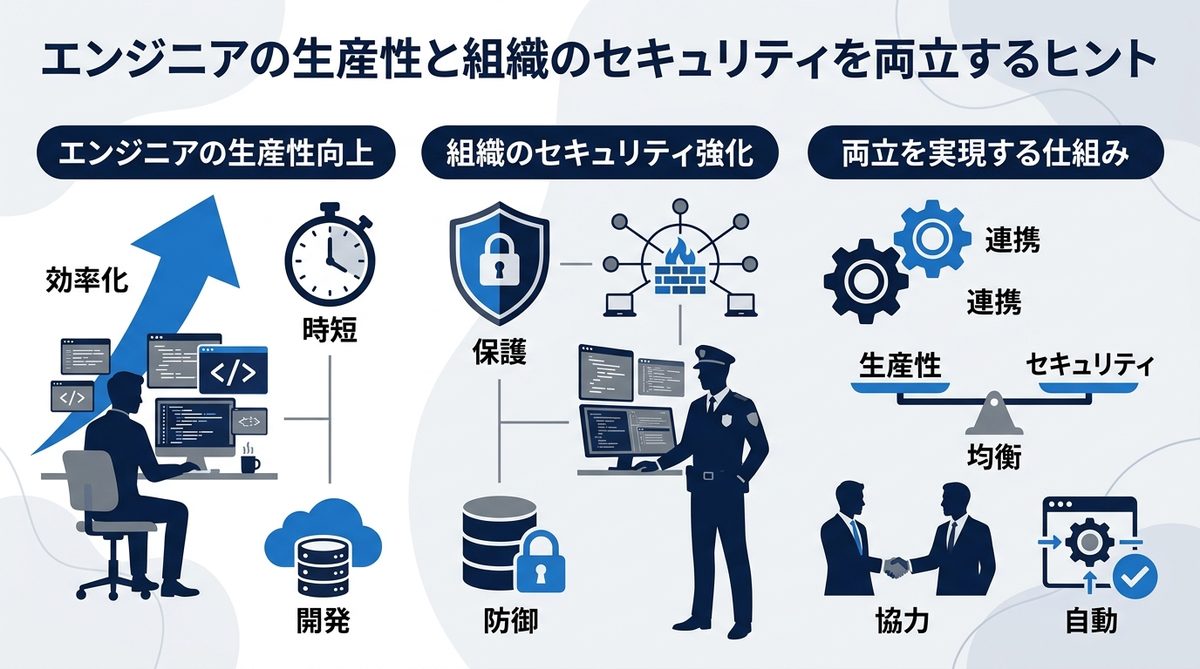

エンジニアの生産性と組織のセキュリティを両立するヒント

セキュリティは「足かせ」ではありません。安全な境界線があるからこそ、エンジニアは安心してAIのポテンシャルをフル活用できるのです。

開発者の自由度とシステム権限の分離

コンテナという物理的な「境界線」を設けることで、エンジニアは「どこまでAIに任せていいのか」という迷いから解放されます。コンテナの外側さえ安全であれば、AIに対して積極的に実験させ、高速でプロトタイプを作成させることが可能です。

チーム導入時に決めておくべきAIエージェントの操作範囲

組織でClaude Codeを導入する際は、以下のルールを策定してください。

- アクセス制限: AIがアクセスしてよいディレクトリの定義。

- 承認フロー: 本番環境への影響がある操作の「人による承認」。

- ログ保管: AIが実行したCLIコマンドの履歴(ログ)をチームで共有し、問題発生時の監査を可能にする。

関連記事:【2026年最新・総まとめ】AIエージェントとは?仕組み・種類・主要ツール・活用事例を徹底解説

まとめ

Claude Codeを安全に運用するためのポイントをまとめました。

- 環境の隔離: Dev Containerを使い、ホストOSを汚染から守る。

- セキュリティ重視: APIキーの直接入力は避け、環境変数やSecrets管理を活用する。

- 運用ルールの徹底:

dangerously-skip-permissionsは使用禁止とし、確認プロンプトを重視する。 - 使い捨て前提: プロジェクト単位で環境を破棄し、クリーンな状態を維持する。

Claude Codeは、隔離された安全な環境でこそ、その真のポテンシャルを発揮します。まずは手元のプロジェクトでDev Containerの設定から見直し、今すぐ安全なAI開発環境を構築しましょう。