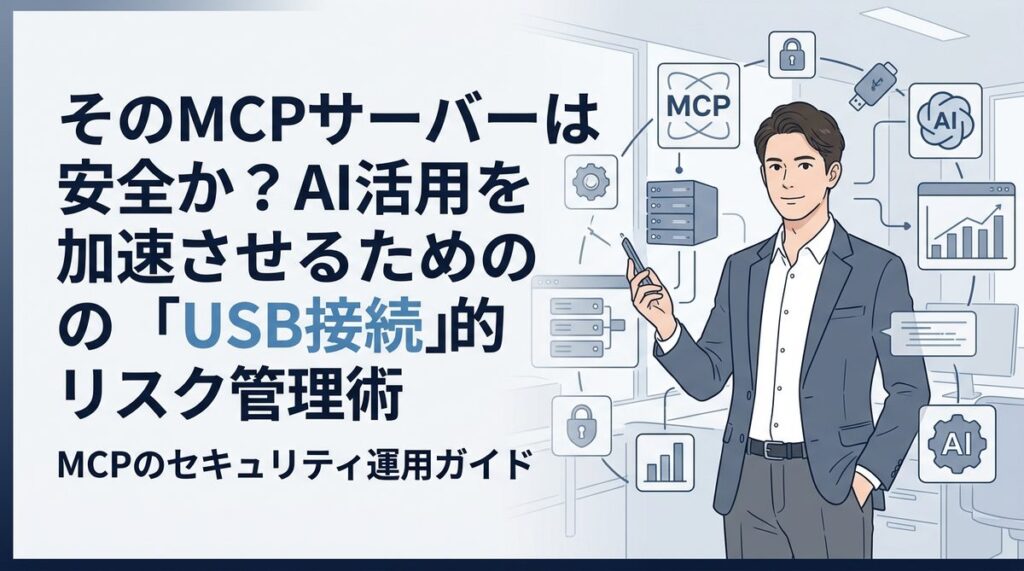

【セキュリティ対策】そのMCPサーバーは安全か?AI活用を加速させるための「USB接続」的リスク管理術

業務効率化の切り札として注目されるMCPですが、その利便性の裏にある「接続リスク」を正しく管理できているでしょうか?本記事では、MCPを安全に使いこなすためのリスクの正体と、組織として策定すべき具体的な運用ルールを解説します。

目次

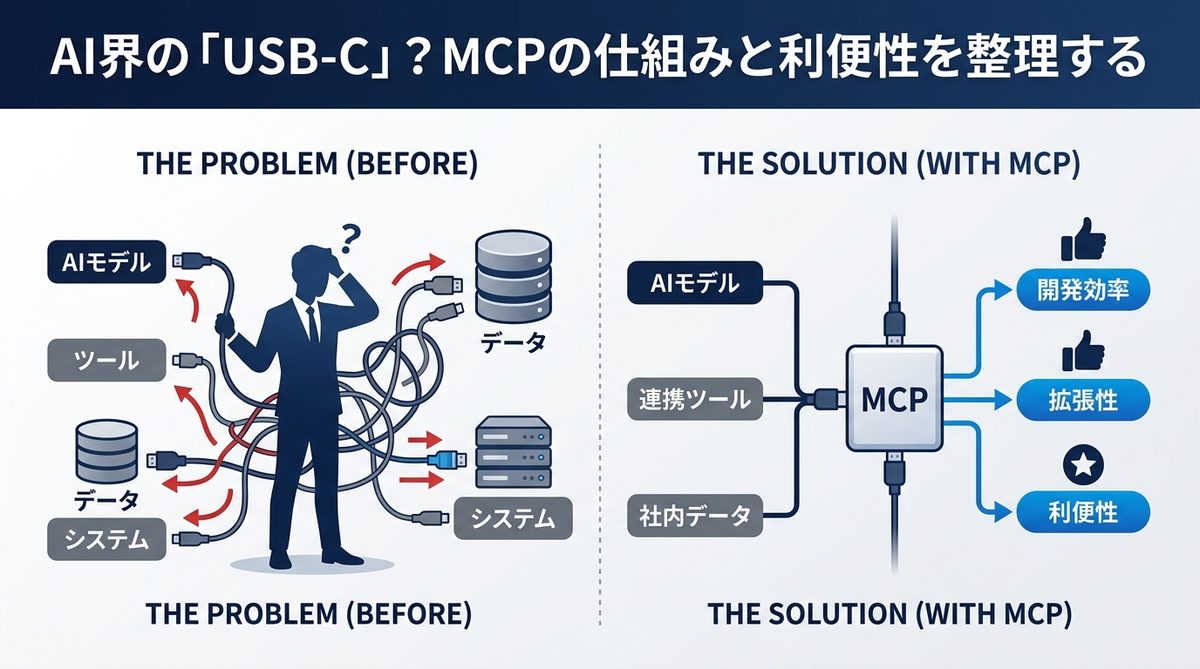

AI界の「USB-C」?MCPの仕組みと利便性を整理する

MCPは、私たちの業務スタイルを根本から変える可能性を秘めた技術です。

MCP(Model Context Protocol)とは何か

MCP(モデル・コンテキスト・プロトコル)とは、AI(クライアント)と、社内データベースやローカルファイル、業務ツール(サーバー)をスムーズに接続するための「共通言語」です。特定の製品やアプリではなく、AIが外部情報を読み書きするための「規格」であると理解してください。

なぜ今、ビジネス現場で導入が進んでいるのか

従来、AIと外部ツールを連携させるには、ツールごとに個別の接続設定が必要でした。MCPの登場により、一度設定を行えば、Claude DesktopやCursorといった複数のAIツールで同じデータソースが利用できるようになりました。この「プラグ&プレイ(繋げば即利用可能)」な体験は、業務効率を劇的に向上させます。

| 特徴 | 従来の連携 | MCP導入後の世界 |

|---|---|---|

| 接続設定 | ツールごとに個別開発 | 規格に基づき一括管理 |

| データ連携 | 限定的で手間がかかる | AIから直接読み書き可能 |

| 導入ハードル | 高い(開発が必要) | 低い(プラグイン方式) |

関連記事:【2026年最新・総まとめ】AIエージェントとは?仕組み・種類・主要ツール・活用事例を徹底解説

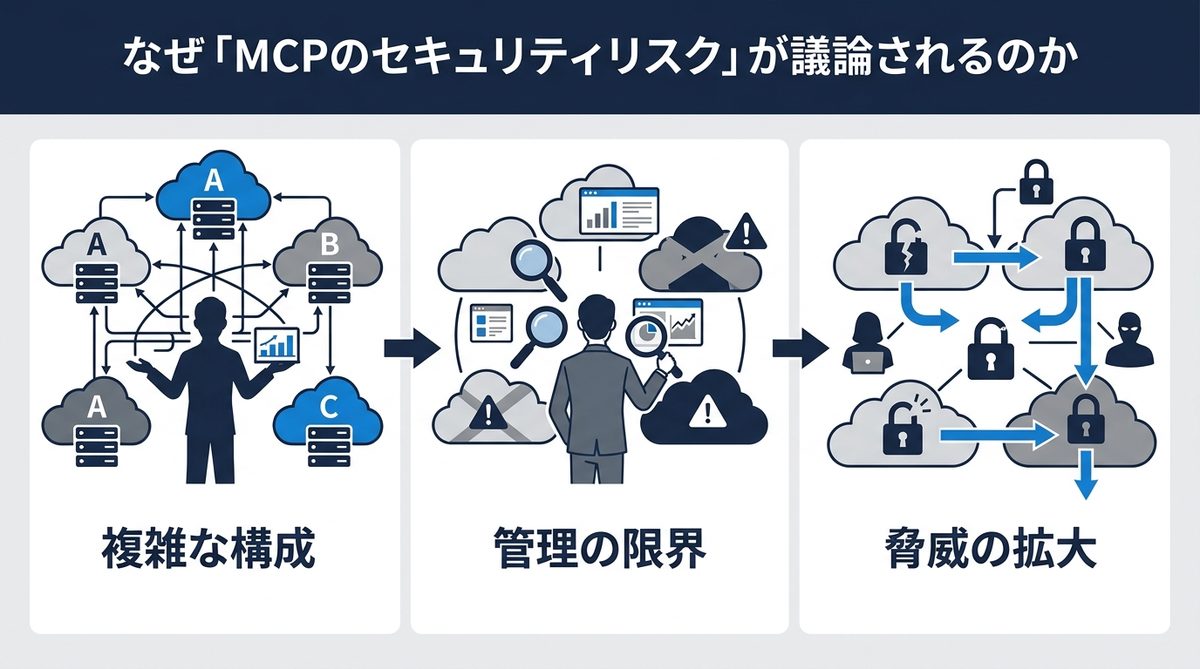

なぜ「MCPのセキュリティリスク」が議論されるのか

MCPの利便性は「何でも繋がる」ことにありますが、裏を返せば「何でも入ってくる」脆弱性でもあります。

MCP=「PCのUSBポート」という比喩

MCPをPCの「USB-Cポート」だとイメージしてください。規格が統一されているからこそ、マウスもキーボードも接続できますが、一方で「悪意あるUSBメモリ」を挿せばPCの中身は瞬時に盗まれます。MCPサーバーも同様に、信頼できないプログラムを接続することは、PCのゲートを無防備に開放することに等しいのです。

AIに渡している「権限」の範囲を理解する

MCPサーバーを導入する際、私たちはAIに対して「どの範囲まで操作を許可するか」という権限(スコープ)を渡しています。設定次第では、単なる「読み取り(データ閲覧)」だけでなく、「書き込み・削除(データ操作)」まで許可してしまう可能性があることを認識しなければなりません。

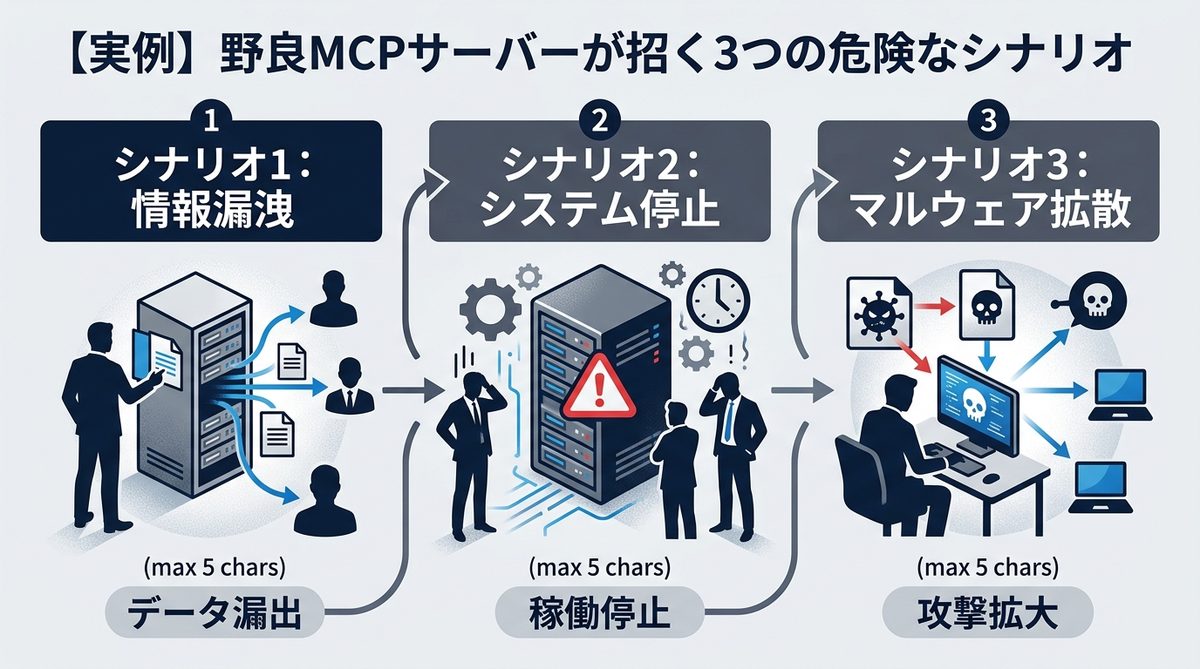

【実例】野良MCPサーバーが招く3つの危険なシナリオ

技術の利便性に目を奪われ、無防備にサーバーを接続することは、オフィスに泥棒を招き入れるようなものです。

知らない間に機密情報が読み取られるリスク

GitHub(ソースコード管理プラットフォーム)などで公開されている「野良MCPサーバー」の中には、目的の機能の裏で、ローカルフォルダ内の全ファイルをスキャンするスクリプトが含まれている可能性があります。気づかぬうちに、顧客リストや社外秘の設計図がAIの学習データや外部サーバーへと送信されてしまうリスクがあるのです。

誤操作によるデータ改ざんやファイル削除の恐れ

AIは非常に優秀ですが、指示を解釈する際に「どのデータを操作すべきか」を誤ることは珍しくありません。削除権限を持つMCPサーバーを接続していた場合、AIの勘違いによって業務に必要な重要ファイルが一瞬で消失する可能性があります。

悪意あるサーバーによる「合鍵」の悪用

オフィスの合鍵を不特定多数に配る人はいません。MCPも同じです。信頼性の低いサーバーをインストールすることは、社内システムへの「合鍵」を渡しているのと同義です。一度権限を与えてしまえば、そのサーバーはバックグラウンドで動き続け、AIを介さずに不正な通信を行うことさえ可能です。

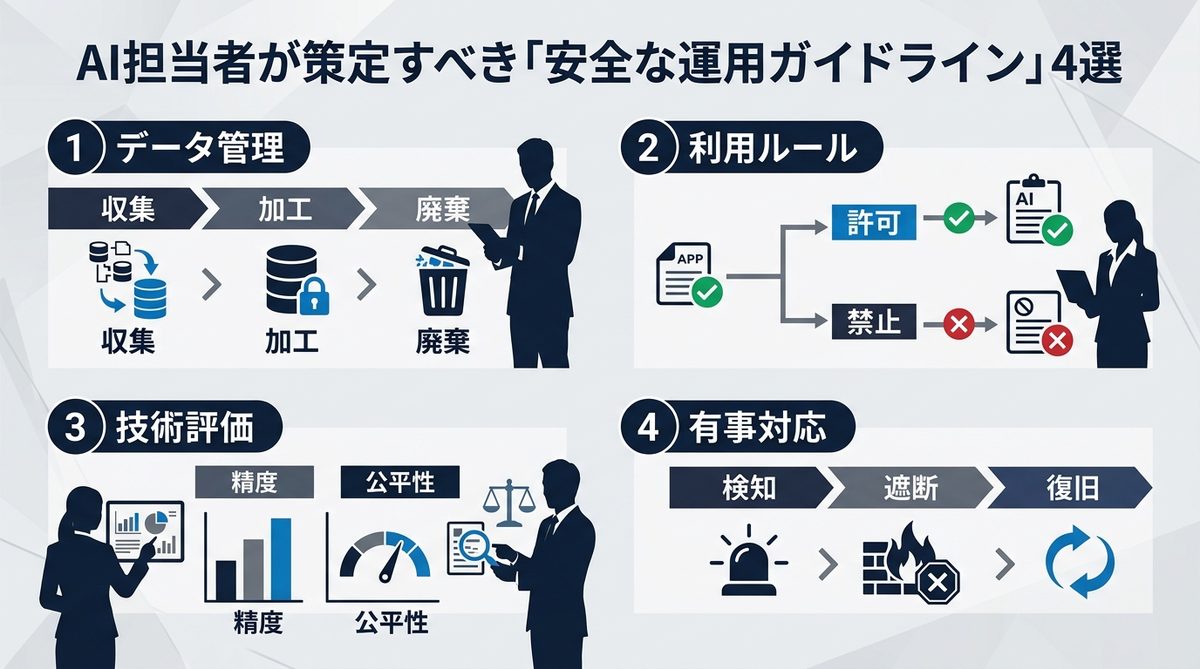

AI担当者が策定すべき「安全な運用ガイドライン」4選

MCPを安全に使いこなすためには、物理的なセキュリティと同様の「厳格な管理」が求められます。

ルール1:信頼できるソース以外は実行しない

利用するMCPサーバーは、必ず公式提供元やGitHubで広く信頼されている開発者のものに限定しましょう。出所不明のプログラムは、たとえ「AIの生産性が上がる」と謳われていても、導入を見送る勇気が必要です。

ルール2:権限(スコープ)の最小化を徹底する

MCP設定を行う際は、「必要なフォルダにのみアクセス権を与える」という『最小権限の原則』を徹底します。PC全体を読み込ませるのではなく、AIに作業させる対象ファイルだけが入った限定的なフォルダを接続先として指定しましょう。

ルール3:定期的な接続先(サーバー)の棚卸し

半年に一度、あるいは四半期ごとに、今PC上で動いているMCPサーバーの棚卸しを行いましょう。使っていないサーバーや、インストールした覚えのないサーバーは、即座に接続を解除するのが鉄則です。

ルール4:ローカル環境での管理と可視化

自分のPC内で「今、何と繋がっているか」を常に把握してください。エンジニアに頼りきりにするのではなく、設定ファイル(通常はjson形式)を定期的に目視確認し、怪しい通信先がないかチェックする習慣を組織内で作りましょう。

リスクを正しく管理して、AIエージェントの恩恵を最大化しよう

MCPは「危険」ではなく「管理対象」

セキュリティリスクがあるからといってMCPの活用を諦めるのは、USBメモリが怖いからといってPCのポートを全て埋めてしまうようなものです。リスクを正しく理解し、適切な権限管理を行うことで、MCPは最強のビジネスパートナーになります。

まずは現在の接続設定をチェックすることから

今日からできるアクションとして、現在使用しているAIエージェント(Claude Desktopなど)の設定ファイルを開き、現在アクティブなMCPサーバーの一覧を確認してください。「このサーバーは本当に必要か?」「権限は最小限か?」を確認するだけで、セキュリティレベルは大きく向上します。

まとめ

- MCPは規格であり、それ自体に善悪はない: 物理的なUSBポートと同様、接続するものを選ぶ責任はユーザーにある。

- 権限管理が命: 「読み取り専用」と「書き込み可能」の違いを理解し、必要最低限の範囲に限定して権限を付与する。

- 信頼性の確認: 出所不明のサーバーは絶対に実行せず、公式・信頼できるコミュニティのサーバーのみを運用対象にする。

- 定期的棚卸し: 不要な接続先を削除する運用フローを構築し、常に最新の接続状態を可視化する。

MCPのリスクを正しく管理してこそ、AIエージェントの恩恵を最大限に引き出すことができます。まずは今すぐ、あなたのAI環境の接続先を見直すことから始めてみましょう。