【IT責任者向け】Claude Code Enterpriseのガバナンス基盤|AWS・GCP連携で安全にAIコーディングを全社展開する方法

AIによるコーディングの生産性は不可避なトレンドですが、未管理の利用はセキュリティリスクの温床になり得ます。本記事では、IT責任者がClaude Code Enterpriseを導入する際に押さえるべきガバナンス基盤と、安全な全社展開のロードマップを解説します。

目次

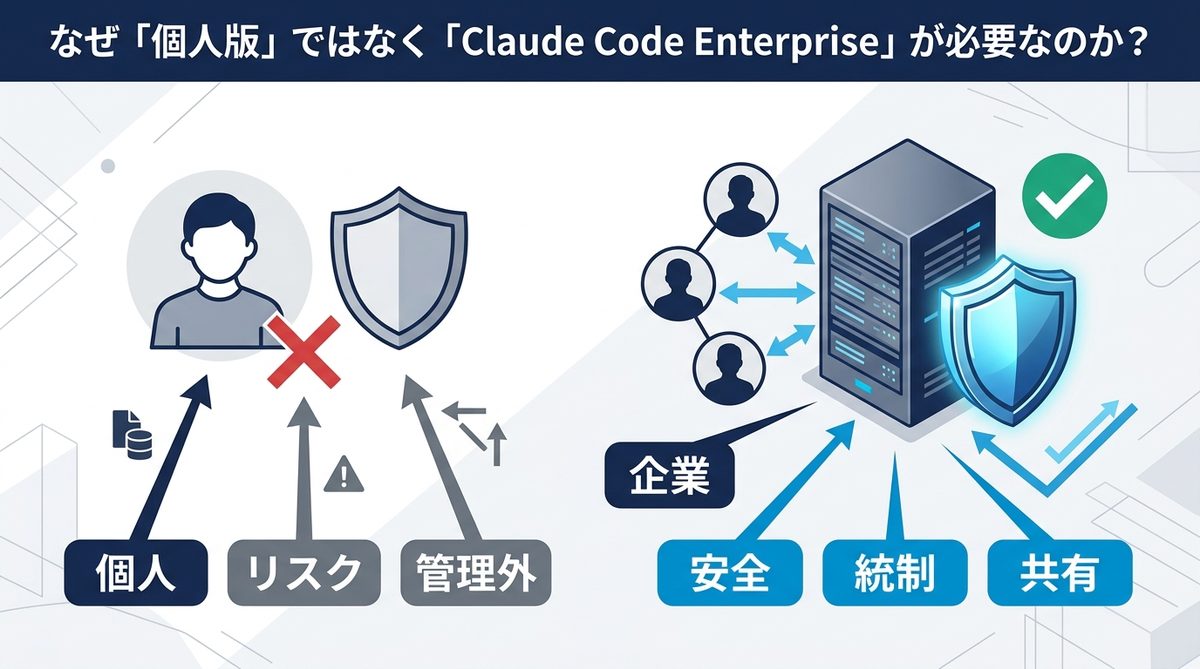

なぜ「個人版」ではなく「Claude Code Enterprise」が必要なのか?

野良AIによる情報漏洩リスクと「管理の限界」

個人のビジネスアカウントやフリーアカウントでAIコーディングツールを利用することは、組織にとって「シャドーIT(管理外のIT機器やサービス利用)」の温床となります。開発者が個人の判断でコードを外部AIに送信した場合、知的財産の流出や、機密情報の意図しないトレーニングへの利用という甚大なリスクを負うことになります。

企業としては、AIを「個人の便利ツール」から「統制された開発標準」へと昇華させる必要があります。管理権限のない状態では、誰がどのコードを扱っているのか可視化できず、インシデント発生時の原因特定も不可能です。

Enterpriseプランで実現する「ガバナンスと生産性」の両立

Claude Code Enterpriseは、単なるAIモデルの提供ではありません。組織のセキュリティ基準を満たすための「管理フレームワーク」です。具体的には、以下のメリットがあります。

- データ保護: 入力データがAIモデルの再学習に使用されないことが明文化されている。

- 監査対応: 誰がいつ、どのようなコードをAIに投げたかのログが残る。

- 統制管理: 企業単位でのアクセスコントロールが可能。

関連記事:【2026年最新・総まとめ】AIエージェントとは?仕組み・種類・主要ツール・活用事例を徹底解説

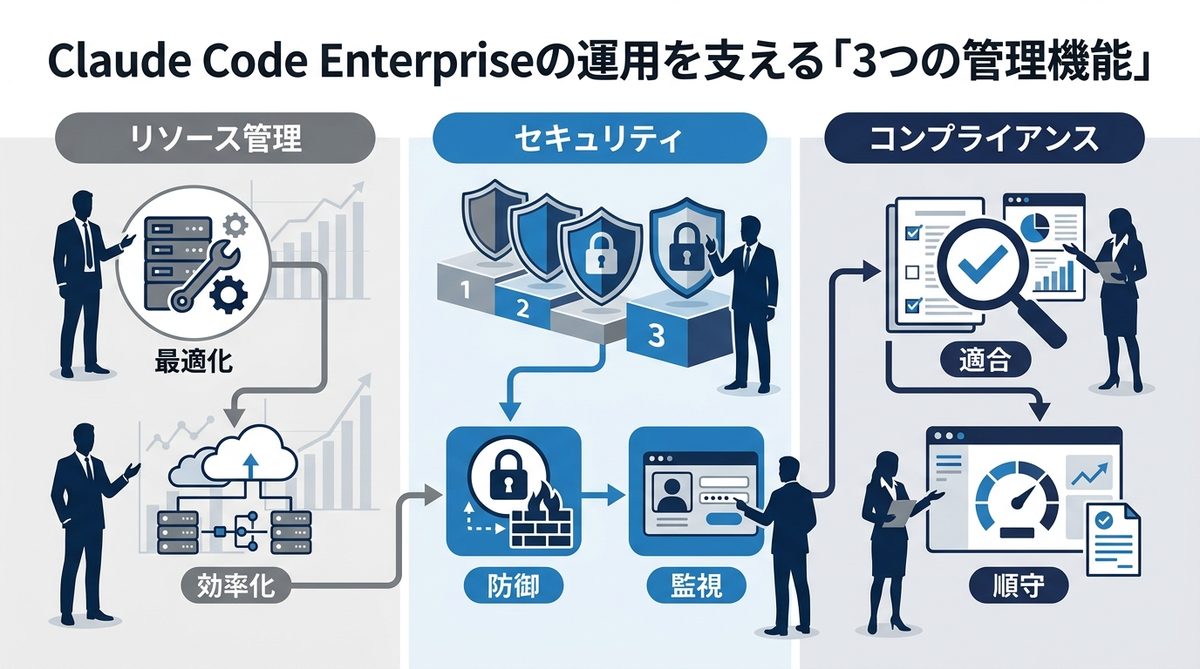

Claude Code Enterpriseの運用を支える「3つの管理機能」

SSO(シングルサインオン)とSCIMによるユーザー認証・権限管理

組織の認証基盤と統合することで、セキュリティは劇的に向上します。SSO(シングルサインオン)を活用すれば、既存のIDプロバイダー(OktaやMicrosoft Entra IDなど)で管理を一元化でき、パスワードの使い回しを防止できます。また、SCIM(ID管理の標準規格)を連携させることで、従業員の入社・退社に合わせてアクセス権をリアルタイムで自動付与・剥奪が可能です。これにより、退職者が古いアカウントで機密情報に触れ続けるというリスクを排除できます。

Compliance APIと監査ログによる利用可視化

「誰がどのリポジトリをAIに読み込ませたか」を追跡することは、大規模開発におけるリスク管理の要です。Enterpriseプランでは、包括的な監査ログを取得できるため、社内のセキュリティポリシーに準拠しているか事後的に確認できます。万が一、不適切なコード生成や外部への転送が疑われる場合でも、トレーサビリティ(追跡可能性)が確保されているため、迅速な調査が可能です。

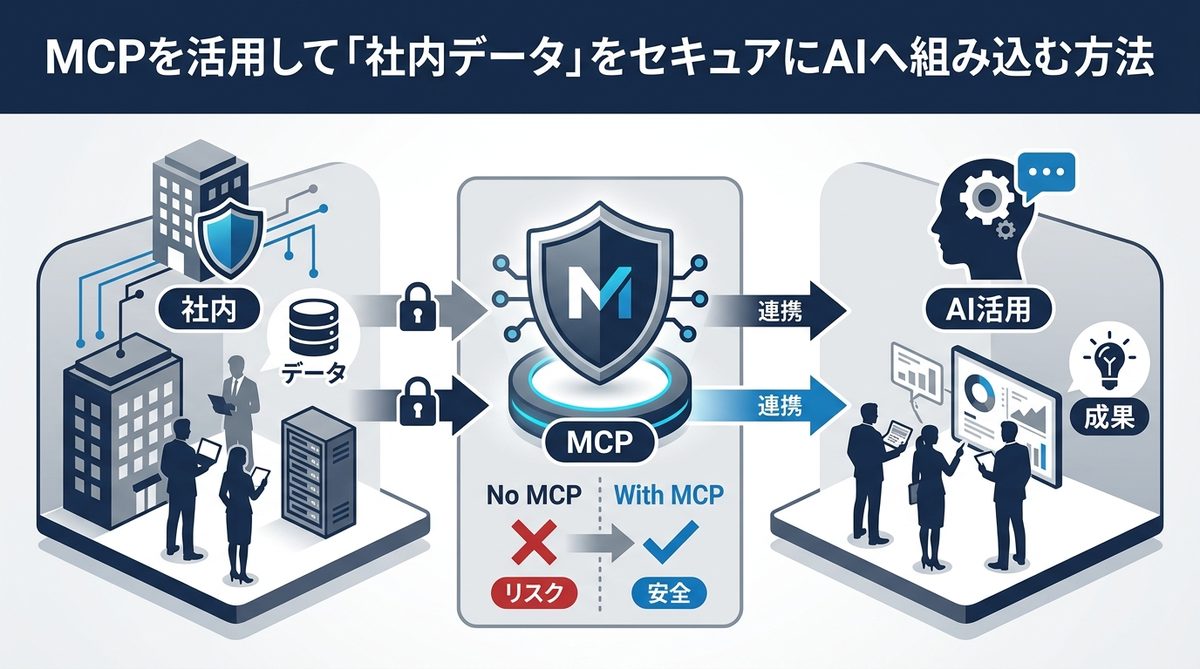

MCPを活用して「社内データ」をセキュアにAIへ組み込む方法

MCP(Model Context Protocol)とは?外部へ出さないコンテキスト接続

MCP(モデルのコンテキストプロトコル)は、AIが外部システムと安全に会話するための共通規格です。例えるなら、PCの中に優秀なアシスタントを住まわせつつ、家の外(インターネット)に不用意に情報を持ち出さないための「専用の通訳」を設置するようなものです。

MCPを活用することで、社内のデータベースやプライベートなドキュメントリポジトリを、直接AIのコンテキスト(記憶容量)へ安全に橋渡しできます。データをAI側へ「送信」するのではなく、必要な時に必要な箇所だけを参照させるため、情報漏洩の懸念を最小限に抑えられます。

プライベートリポジトリや社内DBとの安全な連携術

エンジニアリングの観点からは、MCPサーバーを社内ネットワーク(VPC)内に配置することが重要です。AI側からの要求に対し、MCPサーバーが認証を仲介し、社内APIを通じて情報のみを返す構成を採ります。これにより、機密コードや顧客データを外部のクラウドに永続的に保存させることなく、AIによるコード補完やデバッグ支援を享受できるのです。

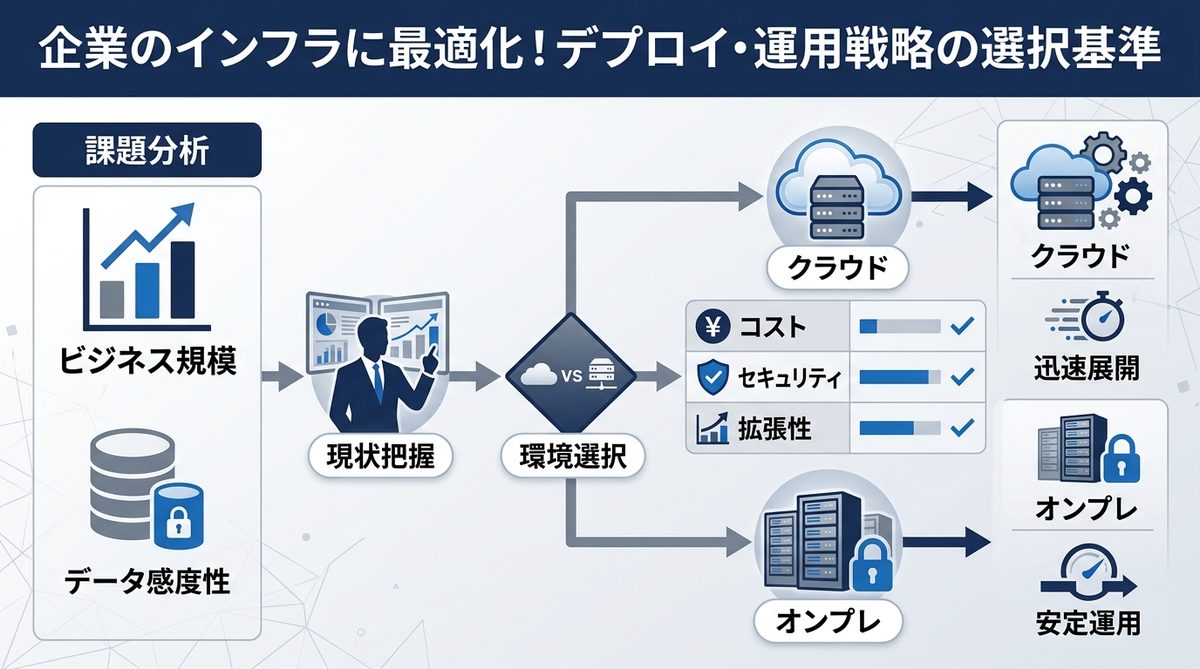

企業のインフラに最適化!デプロイ・運用戦略の選択基準

Anthropic直接利用 vs クラウドプロバイダー経由の比較

Claude Code Enterpriseは、利用形態に応じて柔軟なデプロイが可能です。比較表を参考に、自社のインフラ構成に最適なルートを選定してください。

| 比較項目 | Anthropic直接契約 | AWS Bedrock / GCP Vertex AI経由 |

|---|---|---|

| ガバナンス | Anthropicの管理機能に準拠 | クラウドベンダーの強固な権限管理に準拠 |

| 環境 | SaaS型で導入が容易 | 既存クラウドインフラとの親和性が高い |

| コンプライアンス | 標準的な企業契約 | 各クラウドの地域リージョン制限などが利用可能 |

| 適したケース | 早期導入を優先する組織 | 既存のAWS/GCP管理基盤に統合したい組織 |

既存のCI/CDパイプラインへの統合ロードマップ

全社展開を急ぐのではなく、スモールスタートを推奨します。

1. フェーズ1(PoC): 少人数の精鋭チームで、MCPを介した社内ドキュメント連携をテストする。

2. フェーズ2(検証): 監査ログの運用フローを確定させ、セキュリティ部門の承認を得る。

3. フェーズ3(全社展開): SSO/SCIM連携を完了し、全開発チームへライセンスを配布する。

導入検討の第一歩|IT部門のためのセキュリティチェックリスト

自社環境でのPoC(概念実証)を成功させる3つの要点

- PoC範囲の明確化: 特定のプロジェクトのみを対象とし、機密レベルの低いコードベースから始める。

- ログ確認プロセスの確立: 誰が監査ログを週次でチェックするか役割を決める。

- エンジニアからのフィードバック: MCPを通じた連携で生産性が実際にどれだけ向上したかを定量的(例:週の作業時間20%削減)に測定する。

社内導入のためのセキュリティ審査項目一覧

導入決裁を通すために、最低限以下の項目をクリアしましょう。

* [ ] 入力データはモデル学習に利用されない設定になっているか

* [ ] SSOによる認証管理は実装済みか

* [ ] 監査ログを社内のSIEM(統合セキュリティ管理システム)へ転送可能か

* [ ] MCPサーバーをセキュアな内部ネットワーク内で運用できるか

まとめ

Claude Code Enterpriseは、ただの開発効率化ツールではなく、企業の技術資産を守りつつAIを活用するための「安全な管理基盤」です。要点は以下の通りです。

- ガバナンスの確保: SSOや監査ログにより、野良AI利用を防ぎ、組織としてAIを制御する。

- MCPの活用: 社内データと外部AIを安全に橋渡しし、情報の持ち出しリスクを抑える。

- デプロイの柔軟性: クラウドインフラ(AWS/GCP)との連携により、既存の管理基盤に統合できる。

まずは今回のチェックリストを活用し、貴社の環境に最適な導入パスを検討してみましょう。今すぐ小規模なPoCから安全なAIコーディング環境を始めましょう。