【2026年4月版】OpenClawスキルは危険?ClawHavocの被害を防ぐ安全運用ガイド

AIエージェントの能力を劇的に引き上げる「OpenClawスキル」ですが、直近で報告されている攻撃手法により、導入には慎重な判断が必要です。本記事では、あなたの開発環境を脅かすリスクを特定し、安全に運用するための具体的な手順を解説します。

目次

【緊急確認】OpenClawスキルと「ClawHavoc」の深刻な被害実態

便利さの裏には常にリスクが潜んでいます。OpenClawの拡張性は、攻撃者にとっても格好の標的となっているのです。

なぜ今、OpenClawが狙われるのか?

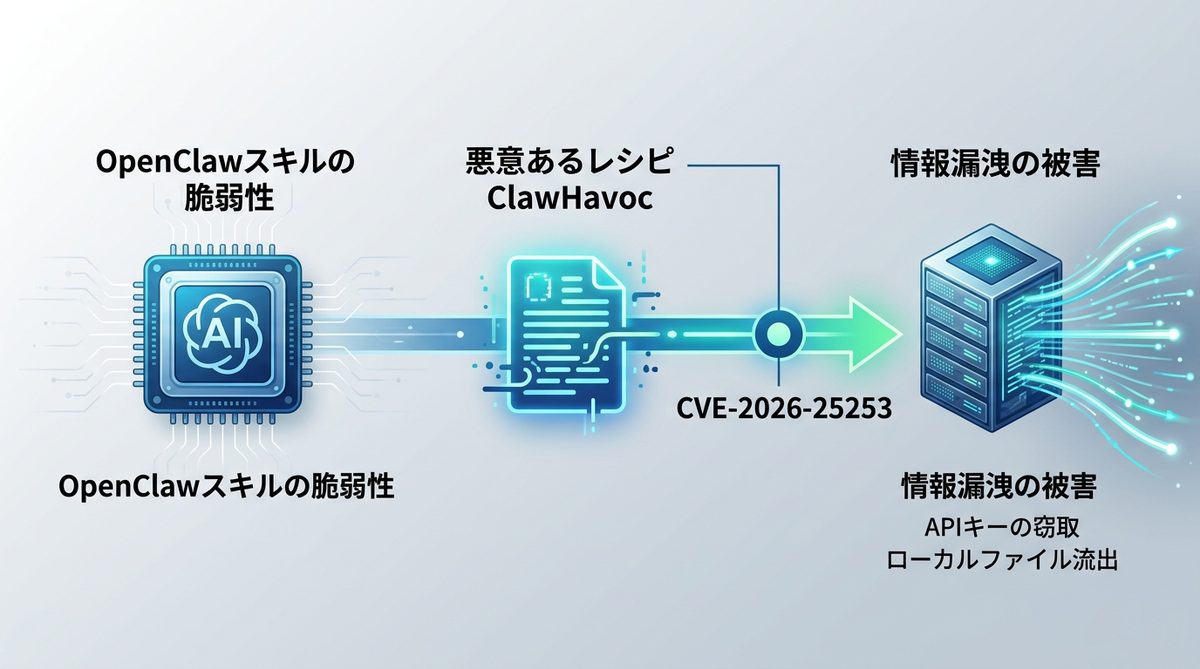

OpenClawにおいて、AIエージェントに「レシピ(命令)」を与えるスキルの仕組みは、例えるならPCの中に優秀なアシスタントを雇うようなものです。しかし、このアシスタントが「悪意ある偽物のレシピ」を渡されると、あなたのPC内で勝手にプログラムを実行し、秘密情報を盗み出すという深刻な事態に陥ります。「ClawHavoc」と呼ばれる攻撃手法は、こうした不適切なスキル経由で341個以上の悪意あるコードを拡散させています。

CVE-2026-25253の影響範囲とリスクの正体

2026年3月後半から急増した脆弱性「CVE-2026-25253」は、OpenClawの外部スキル読み込みプロセスに潜む欠陥です。放置すれば、PC内のローカルファイルや環境変数に保存されたAPIキーが外部サーバーに送信されるリスクがあります。これは、例えるなら「家の鍵を掛けずに、知らない誰かを家の中に招き入れている」ような状態です。

関連記事:【完全ガイド】OpenClawを活用した業務自動化|NemoClawで実現する安全な企業導入

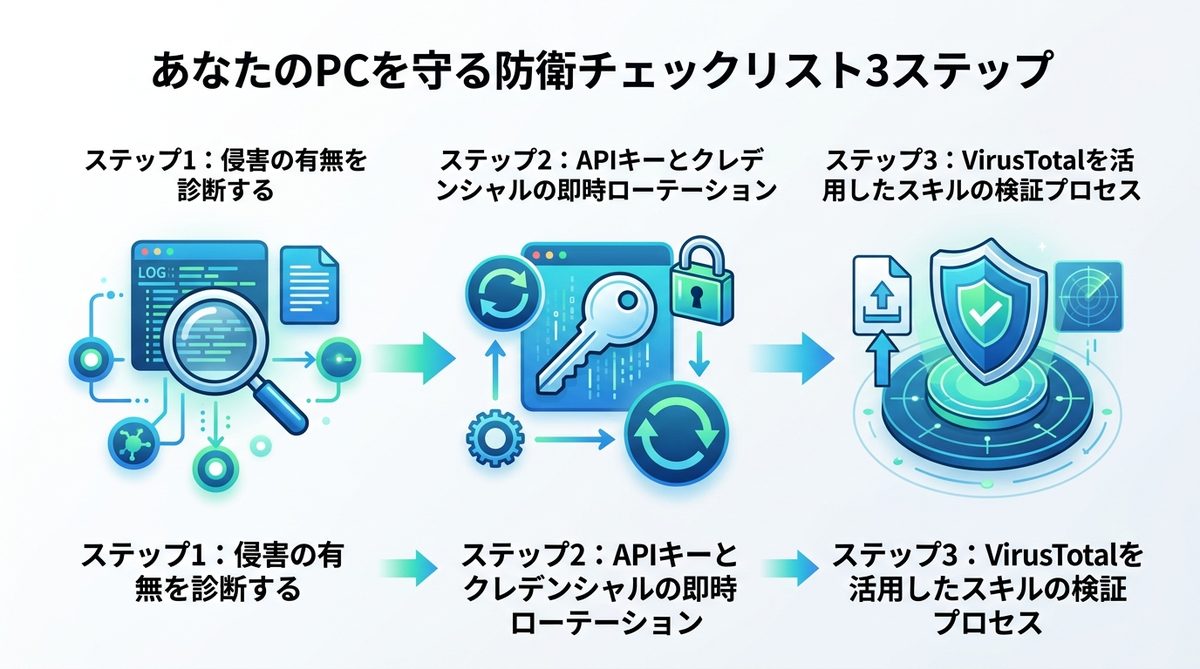

【実践】あなたのPCを守る防衛チェックリスト3ステップ

漠然とした不安を解消するためには、具体的な「防御の型」を身につけることが重要です。今すぐ以下の3ステップを実行してください。

ステップ1:侵害の有無を診断する

まずは環境がクリーンかを確認しましょう。特定の挙動ログ(不審な外部通信や、許可していないファイルへのアクセス履歴)をチェックしてください。ツールを使用して、過去24時間のプロセス実行履歴を精査し、見覚えのないスキルがバックグラウンドで動作していないかをログファイルから確認します。

ステップ2:APIキーとクレデンシャルの即時ローテーション

もし少しでも疑わしい挙動があった場合、即座にAPIキーを無効化し、再発行(ローテーション)を行ってください。一度漏洩した可能性のあるキーは、どんなに厳重に管理しても「合鍵を作られた状態」と同じです。以下の手順で安全を確保します。

* 現在使用しているすべてのAIサービス管理画面へアクセスする

* 既存のAPIキーを削除する

* 新しいAPIキーを発行し、環境変数(PC内の設定領域)を更新する

ステップ3:VirusTotalを活用したスキルの検証プロセス

GitHubのスター数(人気度)だけでスキルを判断してはいけません。配布されたファイルを「VirusTotal(ファイルやURLの危険性をスキャンするサービス)」にアップロードし、複数のセキュリティエンジンによる判定を行ってください。この手間を惜しむことが、被害の第一歩となります。

関連記事:【2026年最新】Claude Code MCP設定の完全ガイド|コマンド操作からスコープ管理まで

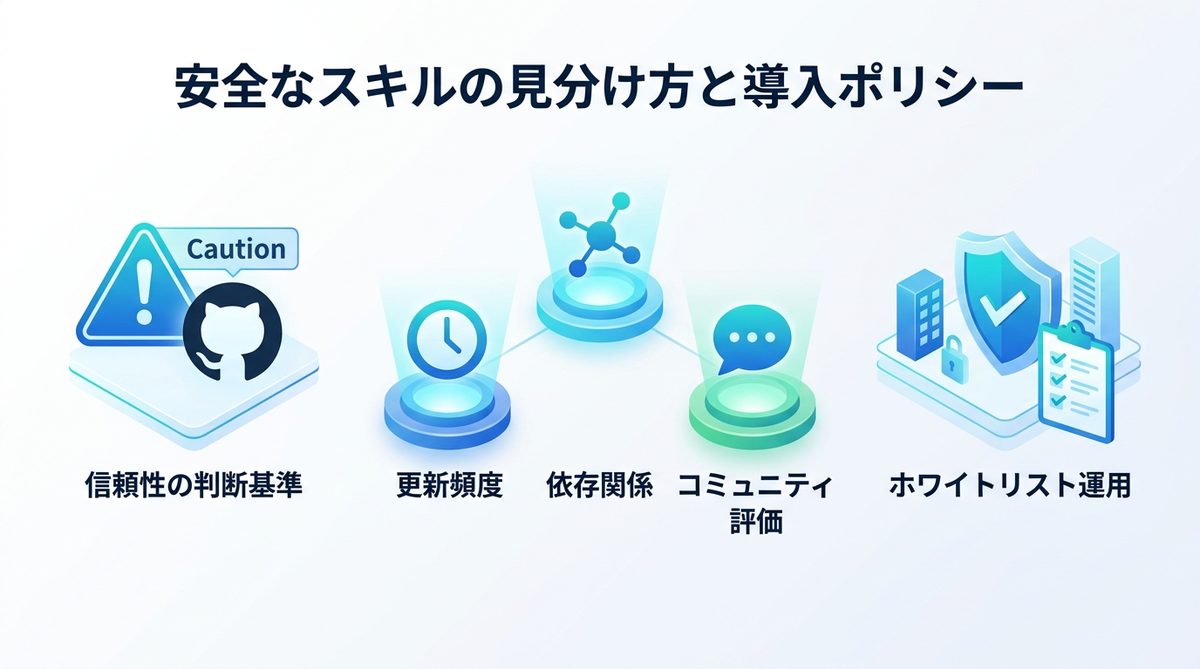

安全なスキルの見分け方と導入ポリシー

安全性を担保するためには、個人の感覚ではなく「検証可能な証拠」に基づいた導入判断が必須です。

GitHubのスター数は当てにならない?信頼性の判断基準

スター数は単なる人気投票に過ぎません。以下の「真の安全指標」を確認してください。

* 更新頻度: 過去3ヶ月以内にコードのコミットがあるか

* 依存関係: 外部パッケージが最小限に抑えられているか

* コミュニティ評価: 課題(Issue)欄でセキュリティに関する指摘が放置されていないか

社内運用で必須となる「ホワイトリスト」運用

企業として導入する場合、すべてのスキルを許可するのは自殺行為です。部門ごとに「使用許可リスト(ホワイトリスト)」を作成し、セキュリティ担当者の承認を得たスキルのみを利用する運用へ切り替えましょう。

関連記事:【比較検証】Claude Teamプランとは?組織導入で失敗しないための料金・セキュリティ設計ガイド

よくある質問(FAQ):運用上の不安を解消する

多くの方が抱える疑問について、専門的な見地から回答します。

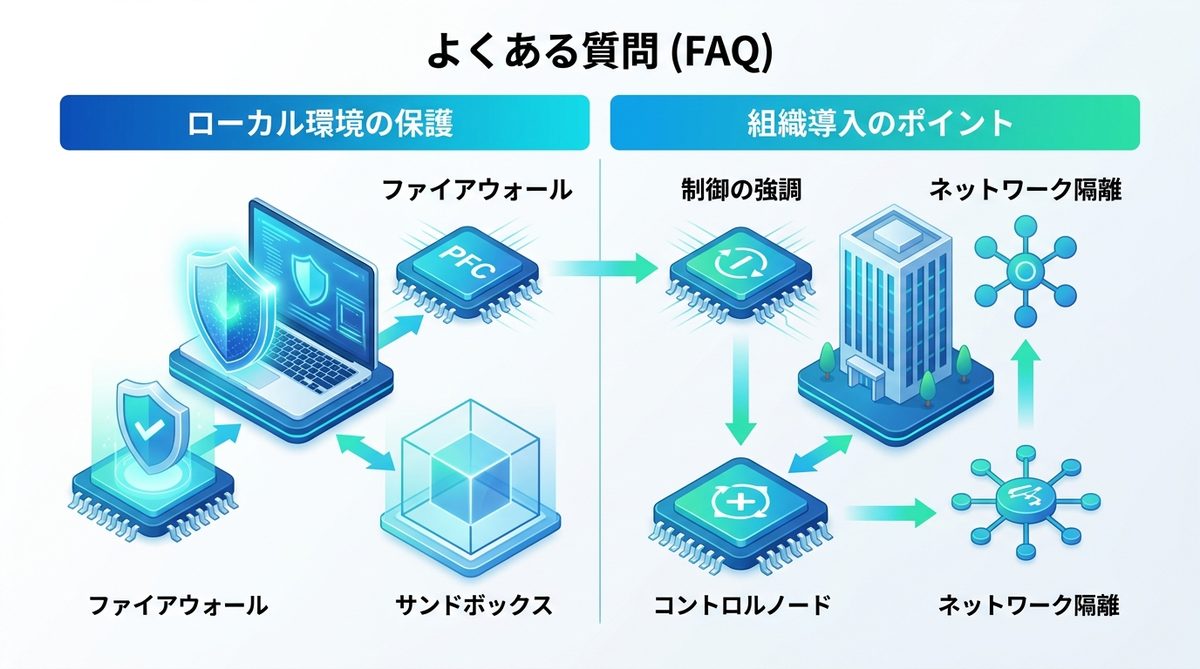

ローカル環境で完結させるにはどうすればいい?

PCの設定で「ファイアウォール」を厳格化し、OpenClawのプロセスがインターネットに直接アクセスできないよう制限をかけてください。必要であれば、隔離されたサンドボックス(独立した仮想環境)内で実行することで、仮にウイルスが混入してもPC本体への影響を遮断できます。

会社で導入する際、セキュリティ部門にどう説明すべき?

「利便性」ではなく「制御」を強調してください。「リスクを許容範囲内に抑えるため、ネットワークを隔離し、かつ使用するスキルを社内審査済みのものに限定する」と説明することで、セキュリティ部門からの承認が得やすくなります。

関連記事:【2026年最新】RAGとは?生成AIをビジネスで安全に活用するための導入ロードマップ

OpenClawを安全に使い続けるための選択肢・代替案

OpenClaw単体に依存するのではなく、リスクに応じてツールを使い分けるのが賢い経営者の判断です。

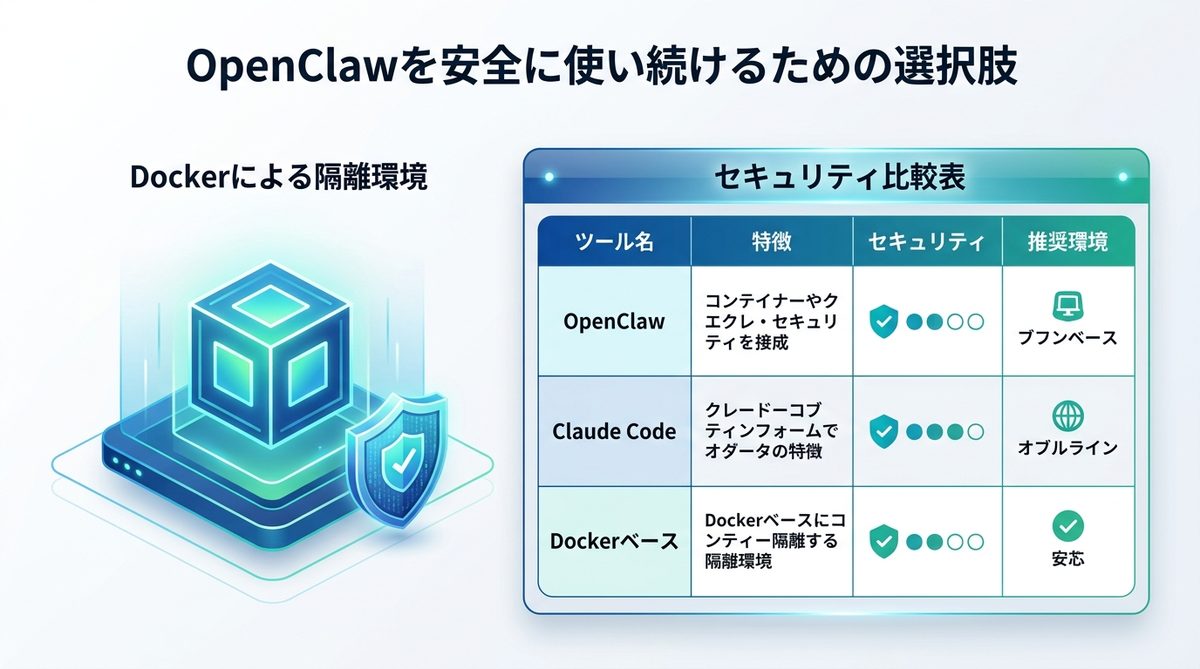

リスクが高い場合の隔離された実行環境

Docker(コンテナ技術)を使用して、OpenClawを隔離環境で動かすことを強く推奨します。これにより、環境が汚染されてもコンテナを破棄するだけで被害を食い止められます。

検討すべき代替ツールとセキュリティ比較表

| ツール名 | 特徴 | セキュリティレベル | 推奨環境 |

|---|---|---|---|

| OpenClaw | 高機能・オープン | 中(運用依存) | 検証環境 |

| Claude Code | 閉鎖的・高信頼 | 高 | 本番環境 |

| Dockerベース環境 | 隔離重視 | 最高 | 社内開発 |

関連記事:【2026年最新・総まとめ】AIエージェントとは?仕組み・種類・主要ツール・活用事例を徹底解説

まとめ

OpenClawはAI活用を飛躍させるツールですが、最新の脅威を知り適切な対策を講じることが大前提です。

- 【確認】脆弱性CVE-2026-25253の影響を確認し、侵害がないかログを精査する

- 【防衛】APIキーを即時ローテーションし、安全なクレデンシャルへ刷新する

- 【検証】VirusTotalを利用し、スキル導入時は必ずスキャンを実施する

- 【運用】ホワイトリスト制を採用し、社内での無秩序なスキル拡大を防ぐ

以上のチェックリストを今すぐ実行し、安全なAIエージェント環境を構築しましょう。