【企業導入ガイド】OpenClawで変わる業務自動化:Claude Codeとの使い分けとリスク管理の5つの知識

「24時間、PCの中で優秀な秘書が勝手に働いてくれたら……」という経営者の理想が、今、OSS(オープンソースソフトウェア)の世界で現実のものとなっています。本記事では、GitHubで世界中のエンジニアを熱狂させている「OpenClaw」の正体と、ビジネス現場で安全に導入するためのリスク管理術を解説します。

目次

【徹底解剖】なぜOpenClawはGitHubで世界1位(25万スター)を獲得したのか?

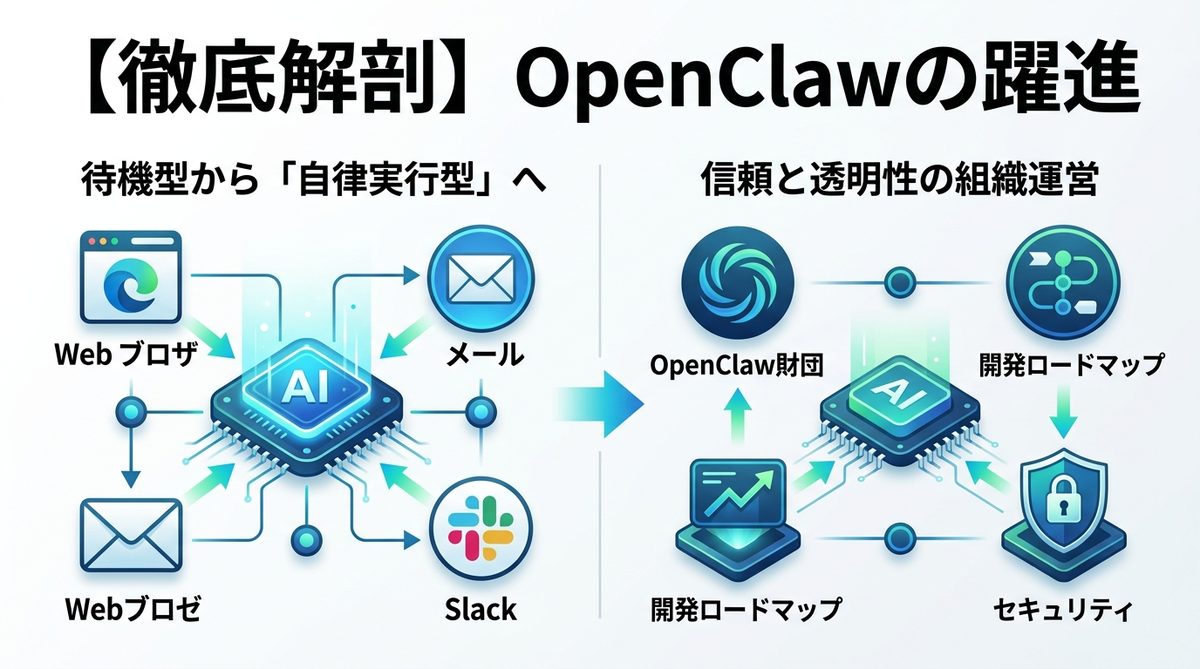

待機型AIから「自律実行型」へのパラダイムシフト

これまでのAIは、人間が指示を入力し、回答を待つ「待機型」が主流でした。しかし、OpenClawは「PCの中に優秀なアシスタントが住み着いた状態」を実現します。AIが自らブラウザを操作し、メールを送信し、Slack(チャットツール)の通知に反応する「自律実行型(Autonomous Agent)」の仕組みを採用しているため、人間が指示を出さずともバックグラウンドで定型業務を遂行し続けるのです。

Peter Steinberger氏が描く「組織運営」という新たな形

OpenClawの驚異的な成長は、開発者Peter Steinberger氏のビジョンと、運営母体である「OpenClaw Foundation(非営利団体)」の透明性にあります。個人開発のツールとは異なり、開発のロードマップやセキュリティポリシーが公開されているため、企業としても技術的な透明性を担保した上で導入検討ができるという安心感があります。

関連記事:【2026年最新】OpenClawとは?AIエージェントの仕組みと、安全に業務導入する「NemoClaw」活用ガイド

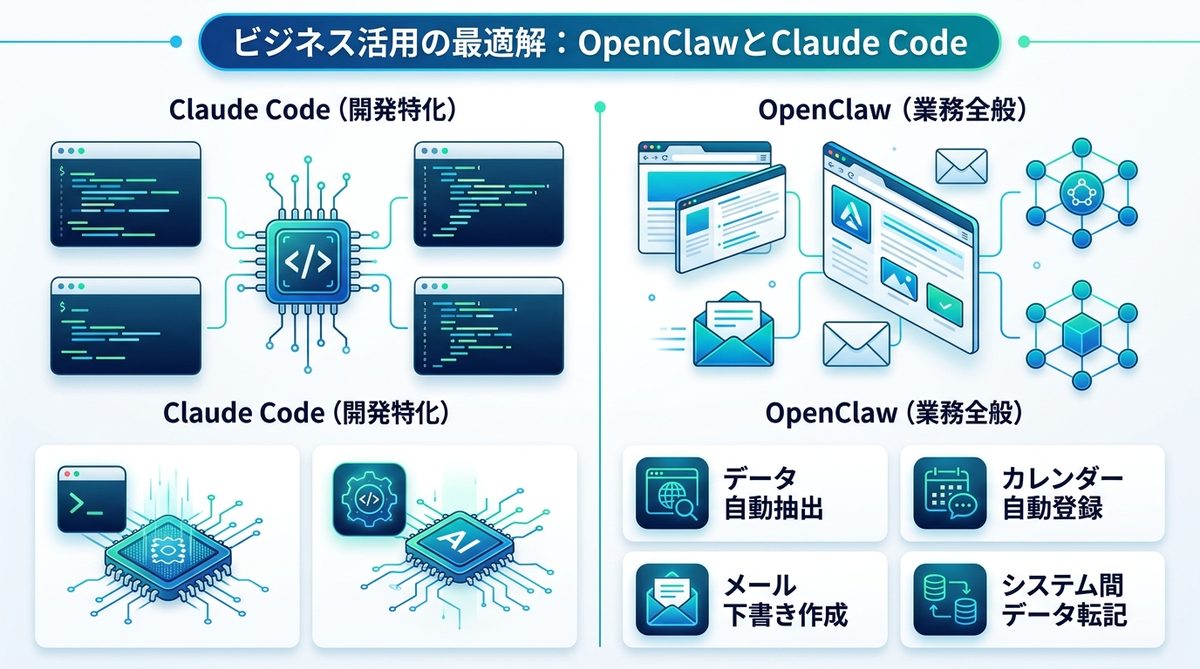

ビジネス活用の最適解:OpenClawとClaude Codeをどう使い分けるか

開発特化のClaude Code vs 業務全般のOpenClaw

ビジネス現場でAIを導入する際、Claude CodeとOpenClawを混同しないことが重要です。両者は得意とする領域が明確に異なります。

| 比較項目 | Claude Code | OpenClaw |

|---|---|---|

| 主な用途 | プログラミング・開発補助 | 事務・定型業務の自動化 |

| 動作領域 | コマンドライン・コードベース | ブラウザ・メーラー・カレンダー |

| ユーザー | エンジニア・開発者 | 経営者・バックオフィス担当者 |

| 実行形態 | オンデマンド型 | 常駐自律型 |

具体的なユースケース|メール管理からブラウザ自動抽出まで

OpenClawは、以下のような「人間の思考を必要としない繰り返し作業」で圧倒的な生産性を発揮します。

1. 毎朝の取引先Webサイトからの最新ニュース・市場データの自動抽出

2. Slackで受信した会議調整依頼に基づくカレンダーの自動登録

3. 顧客からの定型的な問い合わせに対する下書きメールの作成と保留

4. 複数システム間のデータ転記(レガシーシステム連携)

関連記事:【徹底比較】Claude Code vs OpenClaw:自律型AIエージェントの選び方

【教訓】「ClawHavoc」事件から学ぶ、OSSを安全に運用するための鉄則

セキュリティ脆弱性「ClawHavoc」の正体とコミュニティの対応

2026年3月、OpenClawにおいて「ClawHavoc」と呼ばれる脆弱性が発見されました。これは外部プラグインを通じて権限外の操作が実行されるリスクでしたが、OSSコミュニティの迅速な対応により、わずか数日で修正パッチが公開されました。この事件は、OSSの脆弱性に対する「自浄作用(コミュニティによる早期発見と修正のサイクル)」の速さを証明し、結果としてシステムの信頼性を高める契機となりました。

野良プラグインを防ぐ「承認済みClawHubリスト」の運用法

OpenClawには「ClawHub(拡張機能カタログ)」がありますが、業務で利用する際は以下の基準でガバナンスを効かせるべきです。

- 「承認済みリスト」の作成:IT部門や責任者が検証したプラグインのみを使用許可する。

- 権限の最小化:AIに対して、社外秘データにアクセスできる権限を付与しない。

- 定期的な監査:月に一度、どのようなプラグインが有効化されているかを確認する。

関連記事:【比較検証】OpenClawの仕組みとClaude Coworkの違い|自律型AI導入で経営者が知るべきコストとリスクの境界線

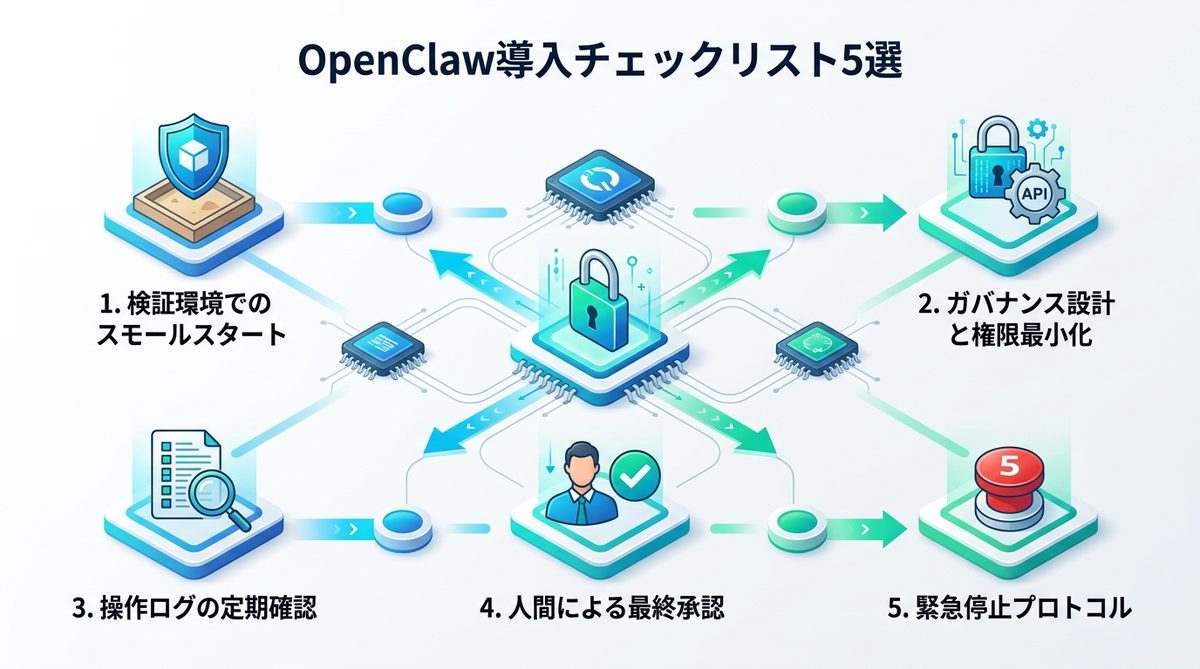

明日から稟議を通すために。OpenClaw導入チェックリスト5選

1. 検証環境(サンドボックス)から始めるスモールスタートの重要性

まずは業務PCで直接動かすのではなく、隔離された検証環境でスモールスタートしましょう。これにより、予期せぬ挙動が発生しても業務への影響をゼロに抑えられます。

2. DX担当者のためのガバナンス設計|API制限とアクセス権限の最小化

API(アプリケーション間でデータをやり取りする窓口)の利用料を制限し、かつ特定フォルダやアカウントのみを操作対象とすることで、万が一の暴走時も被害を最小限に留める設定が不可欠です。

3. 操作ログの定期的なエクスポートと確認

OpenClawの動作ログは、セキュリティ監査の証跡となります。誰が、いつ、どのツールにアクセスしたかを記録し、確認する運用を徹底してください。

4. 責任分界点の明確化

AIが作成した最終成果物(メールやレポート)は、必ず人間が承認してから送信・公開するフローを組み込みましょう。AIは「アシスタント」であり、最終責任者は常に人間です。

5. 緊急停止プロトコルの策定

予期せぬ挙動が発生した際、即座にOpenClawのプロセスを終了させる手順をマニュアル化し、全担当者が把握しておくことが不可欠です。

関連記事:【2026年最新】OpenClaw導入設定マニュアル|初期構築からチャット連携・エラー解決まで完全網羅

まとめ

OpenClawは、AIがPC操作を代行する新しい時代のインフラになりつつあります。本記事の要点は以下の通りです。

- OpenClawは自律実行型AIとして、事務・定型業務の自動化に特化している

- 開発特化のClaude Codeとは適材適所で使い分ける必要がある

- ClawHavoc事件のような脆弱性への対応は、OSSの自浄作用を信頼する根拠となる

- 検証環境でのスモールスタートと、プラグインの承認済みリスト運用でリスクを管理する

- AIはあくまでアシスタントであり、最終的な責任判断は人間が行う運用を徹底する

まずは特定の定型業務を一つ選び、技術担当者とともに検証環境の構築を始めてみてください。今すぐAI秘書という最強の武器を組織に迎え入れましょう。