【2026年最新】OpenClawセキュリティ対策完全ガイド:安全な運用を実現する3つの鉄則

AIエージェントは、まるで何人もの優秀な社員を抱えているかのような生産性をもたらします。しかし、適切な権限管理やセキュリティ対策を怠れば、それは「会社の金庫の鍵を預けたまま離席する」のと同じくらい危険な状態です。過去に発生した「ClawHavoc」のようなインシデントは、まさに無防備な環境下での運用が招いた悲劇でした。

本記事では、OpenClaw v2026.02以降の最新アップデートを踏まえ、AIエージェントをビジネスで安全かつ最大限に活用するためのセキュリティ対策を3つの鉄則に絞って解説します。

目次

【2026年最新】OpenClaw v2026.02以降のデフォルト設定とリスク

AIエージェントを運用する際、最も基本的な通信設定が組織の防御の要となります。まずは現行バージョンの推奨設定を確認しましょう。

なぜ「0.0.0.0」で動かしてはいけないのか

旧バージョンでは、利便性を優先して通信のバインディング(接続先)が「0.0.0.0」に設定されているケースが散見されました。これは「外部のネットワークからも接続可能」であることを意味し、万が一の際に外部からの不正アクセスを許す大きな脆弱性となっていました。v2026.02では、これがデフォルトで「127.0.0.1(localhost:ローカルホスト)」へ変更されており、物理的にローカル環境のみに閉じられた安全な設計が標準となりました。

通信バインディングの確認方法とログ解析手順

設定が正しく行われているか、以下の手順で必ず確認してください。

- 設定ファイル(config.yaml)内の server_host パラメータを確認し、「127.0.0.1」であることを確かめます。

- 定期的に audit.log を確認し、自身の端末以外からのアクセス試行が記録されていないかチェックします。

- 万が一、未知のIPからの通信記録がある場合は、直ちにインスタンスを停止し、NW(ネットワーク)経路を遮断してください。

関連記事:【2026年最新】OpenClaw導入設定マニュアル|初期構築からチャット連携・エラー解決まで完全網羅

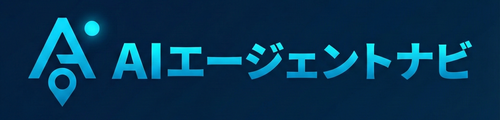

安全な運用を実現する「ClawShield」の活用法

AIエージェントにPC操作を任せる際は、その活動範囲を限定することがリスクヘッジの基本です。

サンドボックス化とは何か

「ClawShield(クローシールド)」は、AIエージェントがアクセス可能なディレクトリやシステムリソースを制限する「サンドボックス(隔離された実験場)」機能です。これを利用することで、万が一エージェントが暴走しても、指定した作業範囲の外(機密ファイルやシステム設定)へ影響が及ぶのを防ぐことができます。

ワークスペースの隔離設定とVPS利用による分離

ローカルPCで実行すると、PC内の全ファイルが脅威にさらされるリスクがあります。より強固な運用を目指すなら、クラウド上のVPS(仮想専用サーバー)を利用し、ローカル環境とは完全に物理的なネットワークを分離することをおすすめします。

ブラウザ操作権限を与える際のリスク

エージェントにWebブラウジング権限を与える場合、セッション情報やログイン状態が共有される可能性があります。ブラウザ操作用エージェントには専用の使い捨てプロファイルを作成し、機密サイトには決してアクセスさせない運用を徹底しましょう。

関連記事:【比較検証】OpenClawの仕組みとClaude Coworkの違い|自律型AI導入で経営者が知るべきコストとリスクの境界線

スキル管理と「公式検証済みバッジ」の重要性

エージェントに導入する「スキル(拡張機能)」は、外部から提供されたプログラムです。信頼できるものだけを選別することが、事故を防ぐ近道です。

ClawHubにおける「Verified Badge」の重要性

ClawHub(スキル配布プラットフォーム)上の「Verified Badge(公式検証済みバッジ)」は、OpenClaw Foundationがソースコードの安全性を確認した証です。ビジネス利用においては、このバッジが付与されていないスキルを導入することは、未知のウイルスを自ら取り込む行為に等しいため、厳格に禁止しましょう。

署名なしスキルのリスクと導入制限ルール

署名のないスキルは、意図しないバックドア(裏口)を仕込まれている可能性があります。組織内の導入基準として、「未検証のスキルは検証環境でのみ許可し、本番環境への導入は禁止する」といったルール作りが不可欠です。

サードパーティ製スキルを導入する前の監査手順

どうしても必要なサードパーティ製スキルがある場合は、以下の監査フローを必ず通してください。

1. ソースコードに不明な通信処理(外部サーバーへのデータ送信)が含まれていないか確認。

2. 権限(ファイル書き込み、ネットワークアクセスなど)が業務範囲を超えていないか確認。

3. サンドボックス環境下での挙動テストを最低3日間実施。

関連記事:【徹底比較】Claude Code vs OpenClaw:自律型AIエージェントの選び方

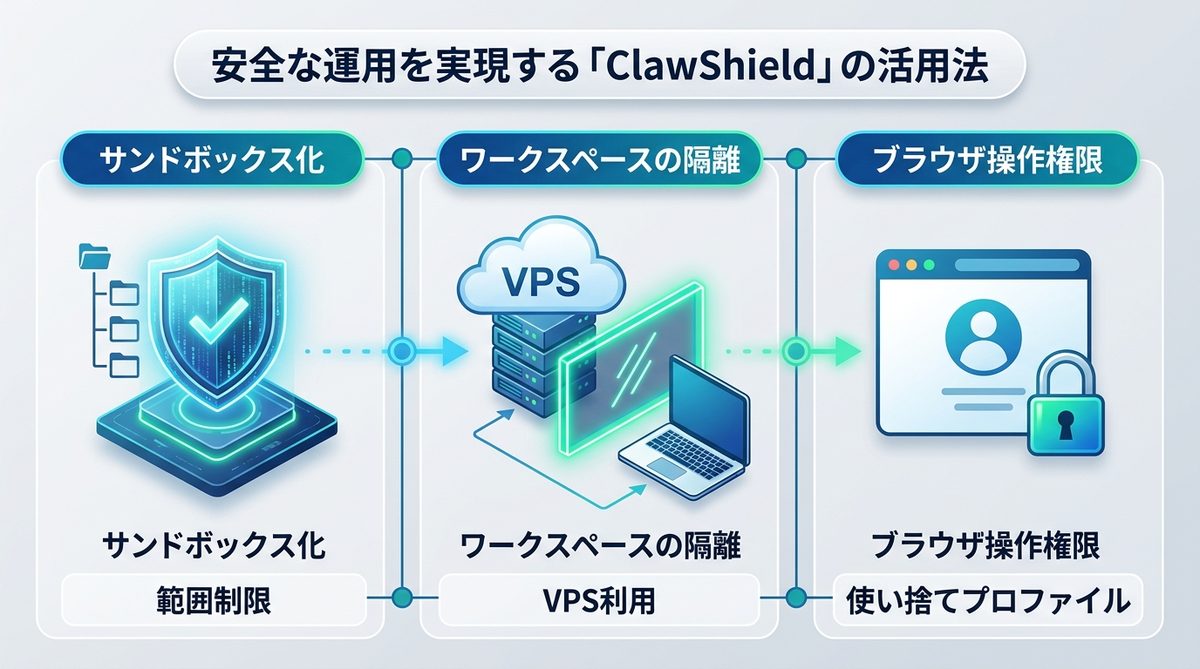

DX担当者が導入すべき「役割別エージェント」のガバナンス設計

エージェントを「1体にすべて任せる」運用は避けましょう。権限を細分化することで、万が一の被害を最小限に抑えられます。

AIエージェントへの「人事的な権限分離」の考え方

組織図と同じように、エージェントにも「役割(ロール)」を与えてください。すべてを操作できる権限を持つ「管理官エージェント」は作らず、業務ごとに担当を分けることで、情報漏洩の範囲を限定できます。

用途別エージェントの構築メリット

| 役割 | 権限レベル | 主な活動範囲 |

|---|---|---|

| 検索用 | 読み取り専用 | Web検索、公開データ要約 |

| データ分析 | 一時保存許可 | ローカルCSV、数値分析 |

| コード生成 | 特定フォルダのみ | Gitリポジトリ内のみ |

このように分離することで、検索用エージェントが機密のソースコードを読み取ってしまうような事故を防ぐことができます。

機密データを扱う場合のガードレール設計

機密情報を扱う際は、AIへの入力前にマスキング(匿名化処理)を自動で行う前処理スクリプトを挟みましょう。これにより、万が一AIがプロンプトを学習に使ったとしても、重要な個人情報や社外秘情報は流出しません。

関連記事:【経営戦略】Gemma 4を比較して分かった、データ主権を守りコストを最適化する「ローカルLLM」導入術

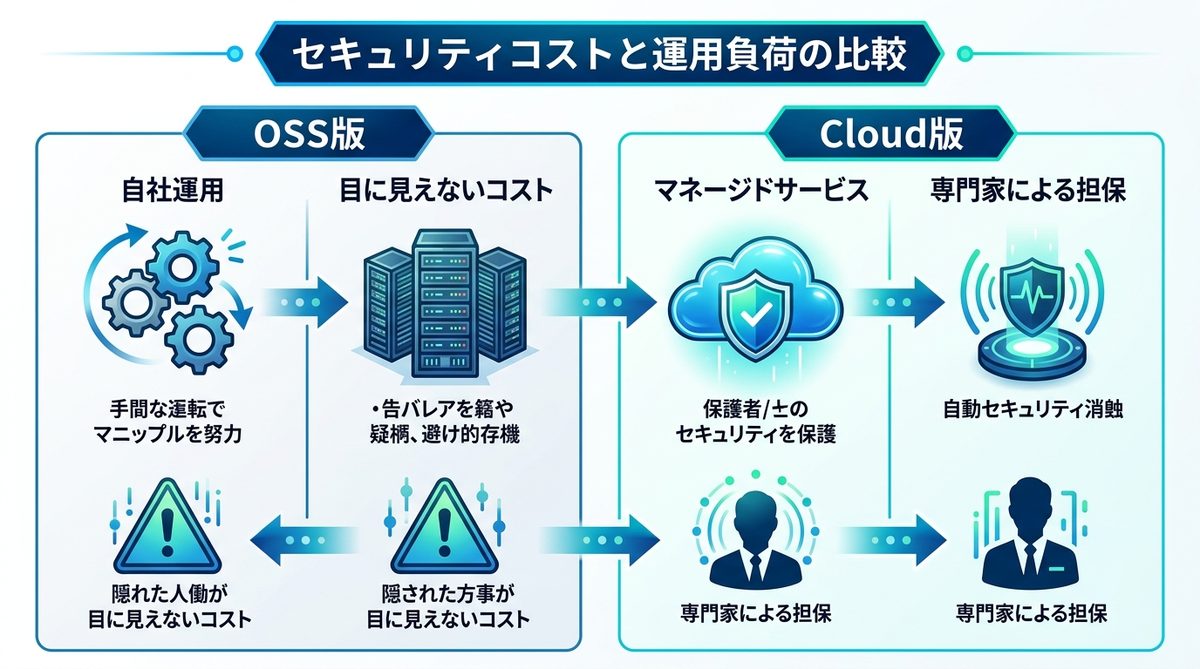

OSS版とCloud版:セキュリティコストと運用負荷の比較

セキュリティ対策には「工数という名のコスト」がかかります。自社のリソースに合わせて最適な形態を選びましょう。

OSS版で自社運用する場合のコスト

OSS(オープンソース)版はライセンス料こそ不要ですが、セキュリティアップデートの追従や環境構築、ログ監視などを自社エンジニアがすべて行う必要があります。セキュリティ工数を「目に見えないコスト」として予算化しておかなければ、結果的に大きな負債となります。

Cloud版が提供するメリット

OpenClaw Cloudなどのマネージドサービスは、脅威検知・自動遮断機能が備わっており、専門家がセキュリティを担保してくれます。自社に専任のセキュリティ担当がいない場合は、多少コストがかかってもCloud版を選ぶことが、事故を防ぐ最も安上がりな選択肢と言えるでしょう。

関連記事:【2026年最新】OpenClawとは?AIエージェントの仕組みと、安全に業務導入する「NemoClaw」活用ガイド

まとめ

OpenClawをはじめとする自律型AIエージェントのセキュリティ対策は、単なるブレーキではなく、強力なAIエンジンを全開で動かすための「シートベルト」です。以下の3つの鉄則を今すぐ徹底しましょう。

- デフォルト値を信用せず、v2026.02以降の設定(127.0.0.1)を即座に確認・適応すること

- 「ClawShield」や役割別の権限分離を行い、エージェントを物理的・論理的に隔離すること

- 公式検証済みバッジのないスキルは使用禁止とするルールを組織内で策定すること

リスクを正しく理解し、堅牢なガードレールを敷くことこそが、AIによる生産性革命を成功させる唯一の道です。今すぐ現在の設定を見直し、安全な環境で業務効率化を加速させましょう。