【2026年最新】OpenClawとは?AIエージェントの仕組みと、安全に業務導入する「NemoClaw」活用ガイド

AIエージェントの利便性に惹かれつつも、「セキュリティリスクが怖い」「コスト予測が立たない」といった懸念から導入を躊躇していませんか。OpenClawは非常に強力なツールですが、ビジネス利用には適切な「防御壁」が必要です。本記事では、OpenClawの基本から最新のコスト事情、そして安全に運用するための最適解「NemoClaw」までを解説します。

目次

【2026年最新】OpenClawとは?ビジネスの可能性を広げる「自律型AIエージェント」の全貌

PCの中に優秀なアシスタントが住み着く!OpenClawの仕組みとは

OpenClawは、DiscordやTelegramといった普段使いのチャットアプリをフロントエンド(操作画面)として、AIエージェントを動かすためのマルチチャネルGateway(窓口)です。簡単に言えば、PCの中に「指示をすれば自律的にタスクをこなす優秀なアシスタント」が住み着いている状態を作れます。ユーザーがチャットで依頼を投げると、OpenClawがそれを解釈し、APIを叩いて外部ツールと連携しながら業務を遂行します。

なぜ今注目されるのか?業務効率化を実現する3つの特徴

多くのビジネスパーソンがOpenClawに注目する理由は、以下の3つの利便性にあります。

- 反復作業の自動化: 定型的なメール作成、データ入力、レポート作成を自動化し、週20時間の単純作業をほぼ全自動化できます。

- 複数APIの連携: 異なるSaaS(クラウドサービス)間をAIが仲介し、データの受け渡しをスムーズに行います。

- 常駐型アシスタント: サーバー上で常に稼働し、深夜のバッチ処理や特定時刻の通知を自律的に制御します。

関連記事:【2026年版】AIエージェント比較表付き!おすすめツールと選び方を徹底解説

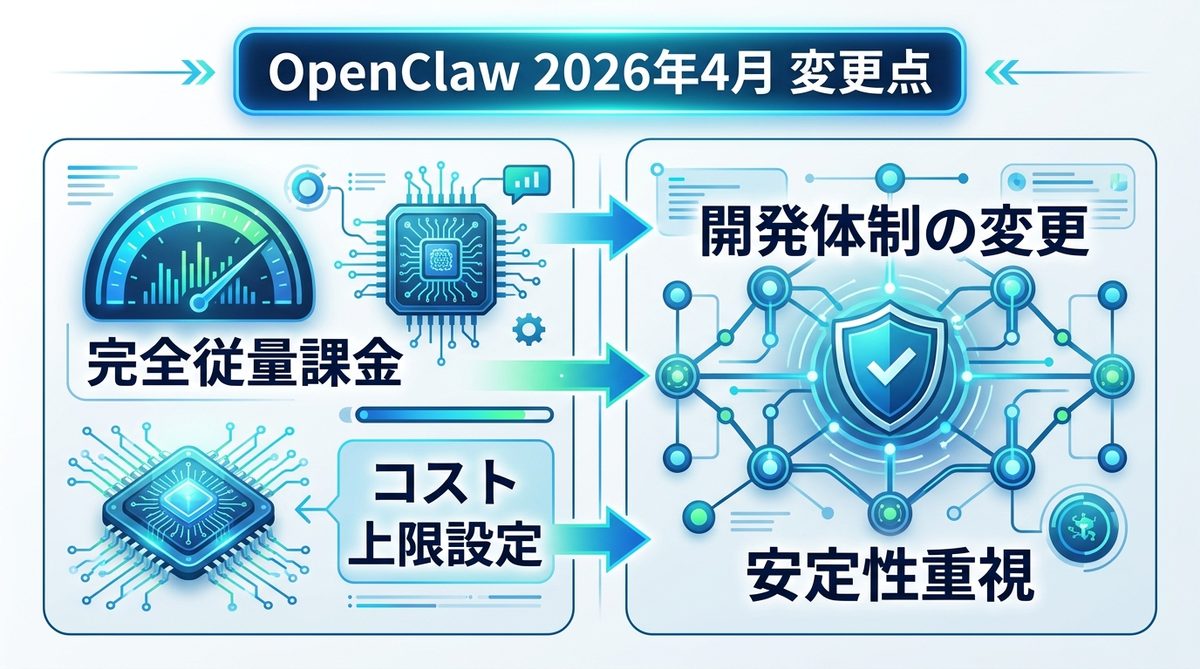

【注意】OpenClaw利用前に知るべき、2026年4月施行の料金・体制変更

Anthropicサブスク枠外適用!追加課金のルールと仕組み

2026年4月5日より、Anthropicの料金体系が大幅に改定されました。OpenClawを経由したAPI利用は、個人のProサブスクリプション枠内には含まれず、完全に「従量課金」となります。エージェントが複雑な推論を行うほどコストが積み上がるため、無制限にエージェントを走らせると月末の請求額が想定を超えるリスクがあります。利用時には、月ごとのコスト上限設定を徹底してください。

プロジェクト移管に伴う開発体制の変化と今後の見通し

創設者の大手テック企業への移籍に伴い、OpenClawの開発主体はオープンソース財団へ移管されました。これにより開発の透明性は増しましたが、以前のような「爆速での新機能追加」は落ち着いています。現在は「安定性」を重視するフェーズにあり、導入時には最新のバージョン情報を公式サイトで確認する慎重さが求められます。

関連記事:【2026年最新】失敗しないAIエージェント選定・導入ガイド|MCP対応と業務自動化の判断軸

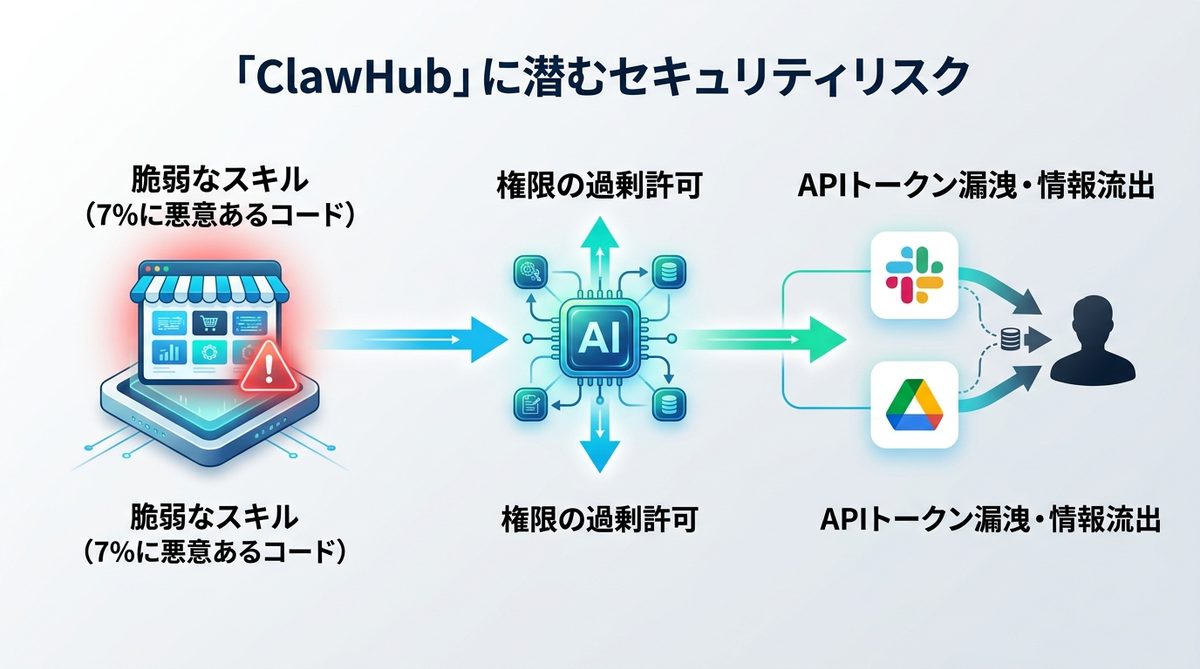

あなたの会社は大丈夫?「ClawHub」に潜む深刻なセキュリティリスク

スキルストア「ClawHub」の脆弱性とマルウェア汚染の実態

OpenClawには、他ユーザーが作成した機能を導入できる「ClawHub(スキルストア)」が存在します。しかし、調査報告によると、登録されているスキルの約7%に脆弱性や悪意のあるコードが含まれていることが判明しています。過去には「ClawHavoc」と呼ばれるインシデントが発生し、特定のスキルを通じてPCの内部ファイルが読み取られる被害も報告されました。

APIトークン漏洩を招くアカウント乗っ取りの仕組み

ClawHubのスキルに過剰な権限を許可してしまうと、AIエージェント経由で社内SlackやGoogleドライブなどのAPIトークンが外部に漏洩する恐れがあります。一度APIキーが流出すると、攻撃者はあなたの権限を乗っ取り、社内情報へ自由にアクセス可能となります。

関連記事:【経営戦略】Gemma 4を比較して分かった、データ主権を守りコストを最適化する「ローカルLLM」導入術

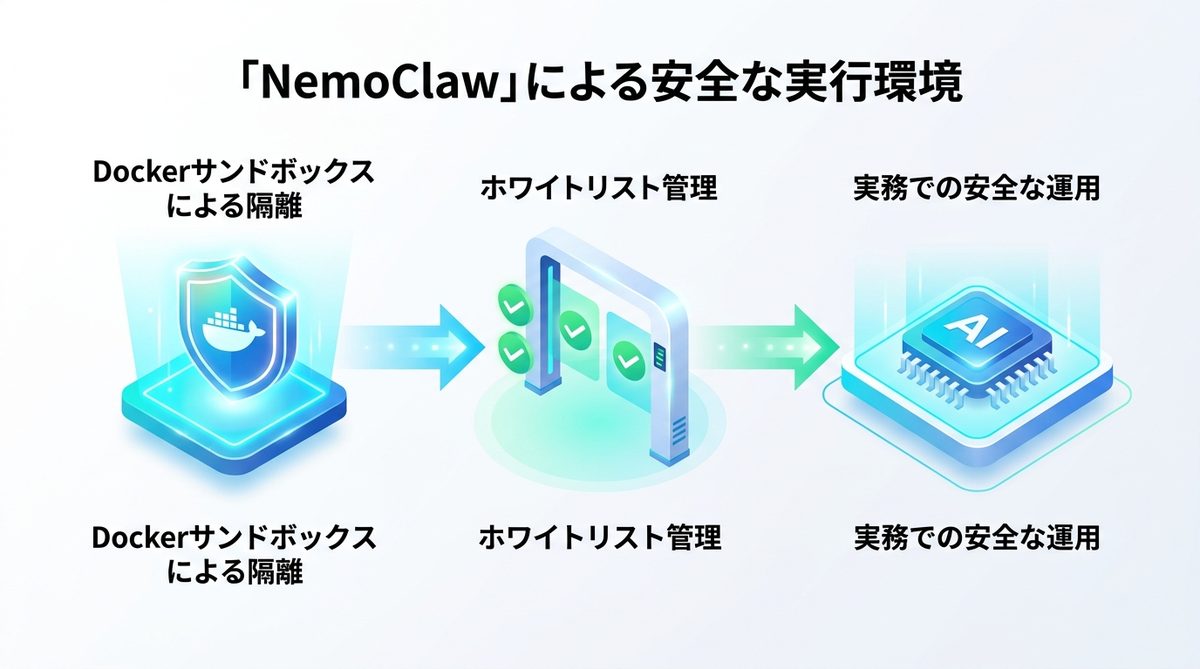

リスクを抑えて実務運用へ!「NemoClaw」を活用した安全な実行環境

なぜNemoClawを使うのか?Dockerサンドボックスによる隔離の重要性

NemoClawは、OpenClawを安全に動かすための「保護殻」です。たとえるなら、ウイルス感染の可能性がある薬品を扱う際に、直接触れずに操作できる「グローブボックス(隔離された作業空間)」のようなものです。Docker(仮想環境構築ツール)サンドボックスを用いることで、AIが暴走してもホストPC本体には一切影響を与えない仕組みを実現します。

ホワイトリスト管理で実現する、自律型エージェントの安全な活用

NemoClawの最大の特徴は「ホワイトリスト管理」です。AIがアクセスしてもよい場所(フォルダやURL)を明示的に指定し、それ以外へのアクセスを完全に遮断します。これにより、AIが「意図せぬ機密ファイル」に触れる事態を物理的に防げます。

関連記事:【完全ガイド】GensparkとGenspark Clawの使い分け|なぜ「相談」ではなく「委任」なのか?

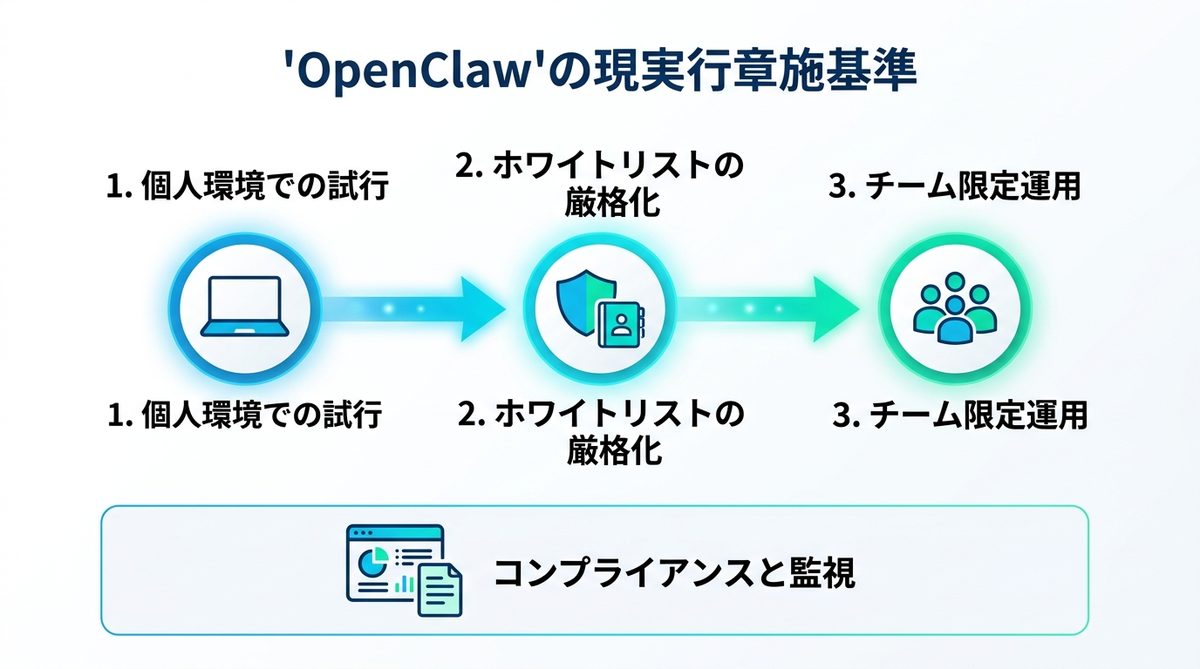

OpenClawを安全に導入するための、現場レベルの判断基準

個人検証から組織展開まで!リスクを最小化する3ステップ

ビジネス導入を成功させるには、以下の3ステップで段階的に進めることが推奨されます。

- 個人環境での試行: 本番データを含まない環境でNemoClawを立ち上げ、挙動を確認する。

- ホワイトリストの厳格化: 必要な最低限のディレクトリのみにアクセス権を制限する。

- チーム限定運用: 信頼できる少人数のメンバーで運用し、監査ログを確認した上で範囲を広げる。

管理者必見!組織導入時にチェックすべきコンプライアンスの要点

組織導入時には、AIの「API利用状況の監視」が不可欠です。誰が・いつ・どのスキルを使ってAIを動かしているかをログとして残し、社内のセキュリティポリシーに準拠しているか確認できる体制を構築してください。

関連記事:【AI責任者必見】Nemotron 3 Superを選ぶべきケースとは?エージェントAI構築のコスト最適化戦略

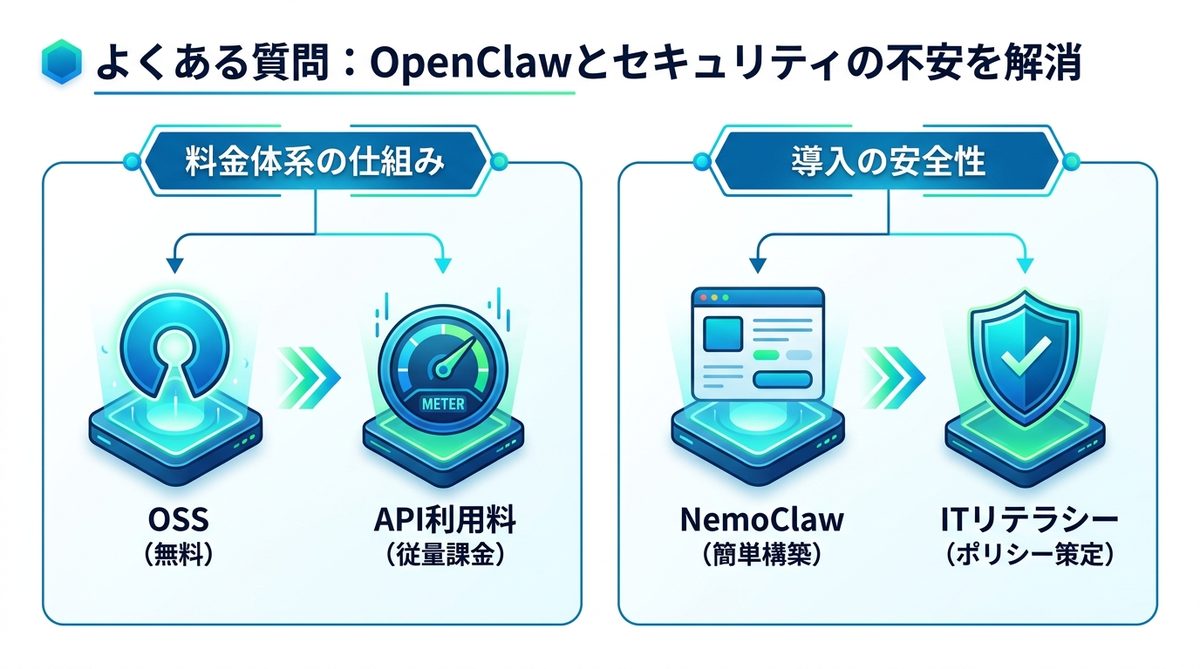

よくある質問:OpenClawとセキュリティの不安を解消

無料枠と有料枠の境界線はどこですか?

OpenClaw自体はOSS(オープンソースソフト)ですが、AIの頭脳となるモデル(Claude等)のAPI利用料は実費です。月額固定費はないため、使用量に応じて変動する点に注意してください。

非エンジニアでも安全に導入できますか?

NemoClawを使えば、コマンド操作を最小限に抑えた環境構築が可能です。ただし、権限設定の考え方については最低限のITリテラシーが求められるため、社内のエンジニアと連携してポリシー策定を行うのが安全です。

関連記事:【2026年最新】Claude Codeの価格はいくら?PM・経営者のための最適コスト・ガイド

まとめ:AIエージェントの可能性を最大限に引き出すために

OpenClawは非常に強力なツールですが、ビジネス環境で活用するには「セキュリティの担保」と「コスト管理」が不可欠です。本記事の要点を振り返ります。

- OpenClawはDiscord等をUIに自律業務をこなす強力なツールである。

- 2026年4月の改定により、API利用は完全従量課金になったためコスト試算が重要。

- ClawHubには脆弱性が潜む可能性があるため、導入スキルは慎重に選別すること。

- NemoClawを活用し、Docker環境とホワイトリスト管理でリスクを隔離するのがビジネス運用の最適解。

まずは個人環境でNemoClawのセットアップを行い、安全なAI運用を体験してみてください。今すぐリスクを正しく理解し、賢い導入を始めましょう。