OpenClawのセキュリティリスクと安全な運用・堅牢化対策

自律型AIエージェントの導入を検討する企業が増える一方で、PCを直接操作するOpenClawのようなツールには、従来のセキュリティソフトでは防ぎきれない独自の脅威が存在します。本記事では、OpenClawの構造的リスクを正しく理解し、ビジネス現場で安全に運用するための具体的なハードニング(堅牢化)対策を解説します。

この記事に対する編集部の見解

- OpenClawはユーザーと同等の権限でPCを操作できる。それが自律化の強みであり、情報漏洩・誤削除リスクの根源でもある

- サンドボックスによる動作範囲の隔離・最小権限の付与・操作ログの3層が、暴走時の被害を最小化する具体策

- まず自社のリスク許容度をチェックリストで定義し、それに基づいてガードレールを設計するのが正しい順序

目次

OpenClawのセキュリティリスク:AI特有の構造

AIエージェントが「PCの中の優秀なアシスタント」として機能する裏側には、利便性と引き換えにした構造的な脆弱性が隠れています。

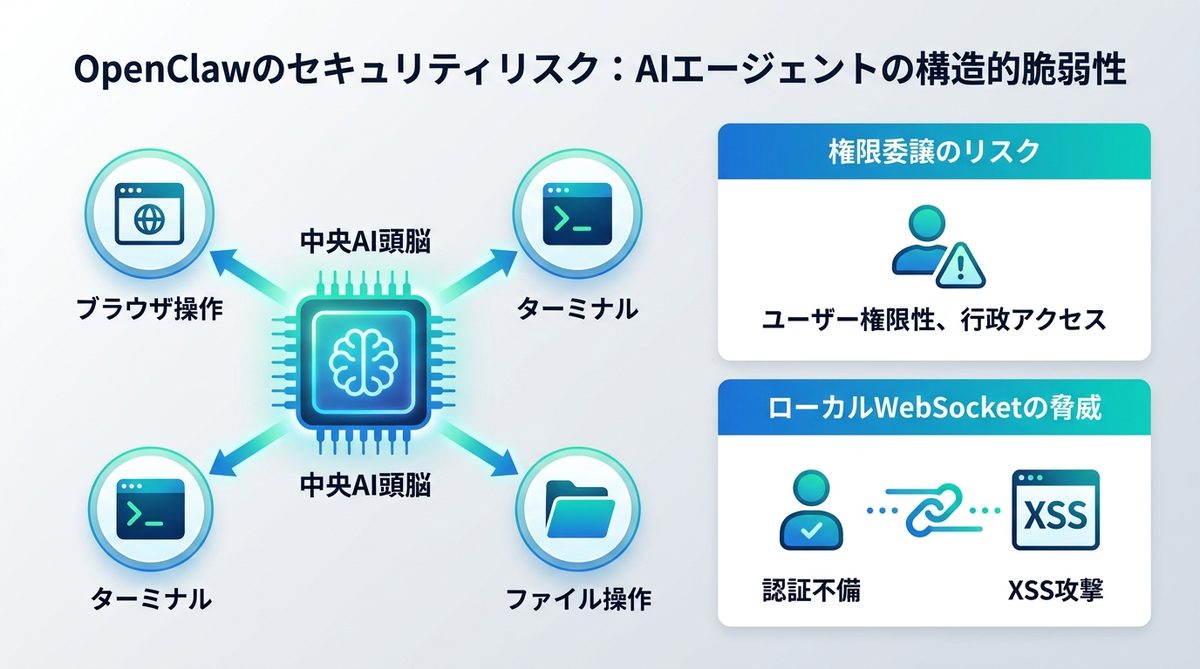

Hub-and-Spokeの脆弱性

OpenClawは、中央のAI頭脳(Hub)が、複数の実行ツールや機能(Spoke)を制御する「Hub-and-Spoke(ハブ・アンド・スポーク)」モデルを採用しています。この仕組みにより、AIはブラウザ操作やターミナルでのコマンド実行を自在に行えます。

リスクの本質は、この「権限委譲」にあります。AIにPC操作を許可するということは、実質的にそのAIがログインユーザーと同等の権限を持つことを意味します。もし悪意のあるプロンプトや、不適切なタスク実行指示が行われた場合、AIは管理者権限を用いて機密ファイルへのアクセスやネットワーク設定の変更を制限なく実行できてしまうのです。

ローカルWebSocket攻撃

OpenClawは、外部の指示と内部の実行環境を繋ぐために「ローカルWebSocket(PC内部で完結する通信路)」を使用します。この経路が適切に保護されていないと、以下のような攻撃を受ける可能性があります。

- 認証不備: WebSocketへのアクセス制限が甘い場合、同一PC上の別の悪意あるプロセスが通信を乗っ取り、AIを遠隔操作する。

- クロスサイト・スクリプティング(XSS): ブラウザを介した操作中に、Webサイト上の悪意あるスクリプトがOpenClawのコマンドを不正に実行させる。

関連記事:【最新2026】OpenClaw(旧Moltbot)の使い方|セキュリティリスクを回避した最強エージェント環境の作り方

サプライチェーン攻撃:プラグインの危険性

AIエージェントの機能を拡張するプラグインやスキルは、便利であると同時に、攻撃者にとっての格好の侵入経路となります。

間接的インジェクションの仕組み

「間接的インジェクション(Indirect Injection)」とは、信頼できないデータソースから読み込まれた指示によって、AIが意図せぬ行動をとらされる手法です。例えば、以下の流れでバックドア(侵入経路)が仕掛けられます。

- ユーザーがネット上の「便利ツール」としてプラグインを導入する。

- AIがそのプラグインのコードを読み込み、実行する。

- プラグイン内に潜んでいた命令がAIを書き換え、特定のクラウドストレージへ機密情報を流出させるスクリプトを埋め込む。

これは、AIが「外部から読み込んだ情報を、自身の判断ロジックの一部として無批判に採用してしまう」という特性を突いた攻撃です。

OSSの責任分界点と更新

OpenClawはClawdbotやMoltbotといったプロジェクトの系譜を継ぐオープンソースソフトウェア(OSS)です。OSSには「誰でもコードを監査できる」という強みがある一方、セキュリティパッチの適用は「ユーザー自身の自己責任」となります。開発者による修正を無視して古いバージョンを使い続けることは、既知の脆弱性を放置し、攻撃者に「どうぞ侵入してください」と看板を出しているようなものです。

関連記事:【2026年4月版】OpenClawスキルを安全に活用する!リスクを回避して業務を自動化する運用ガイド

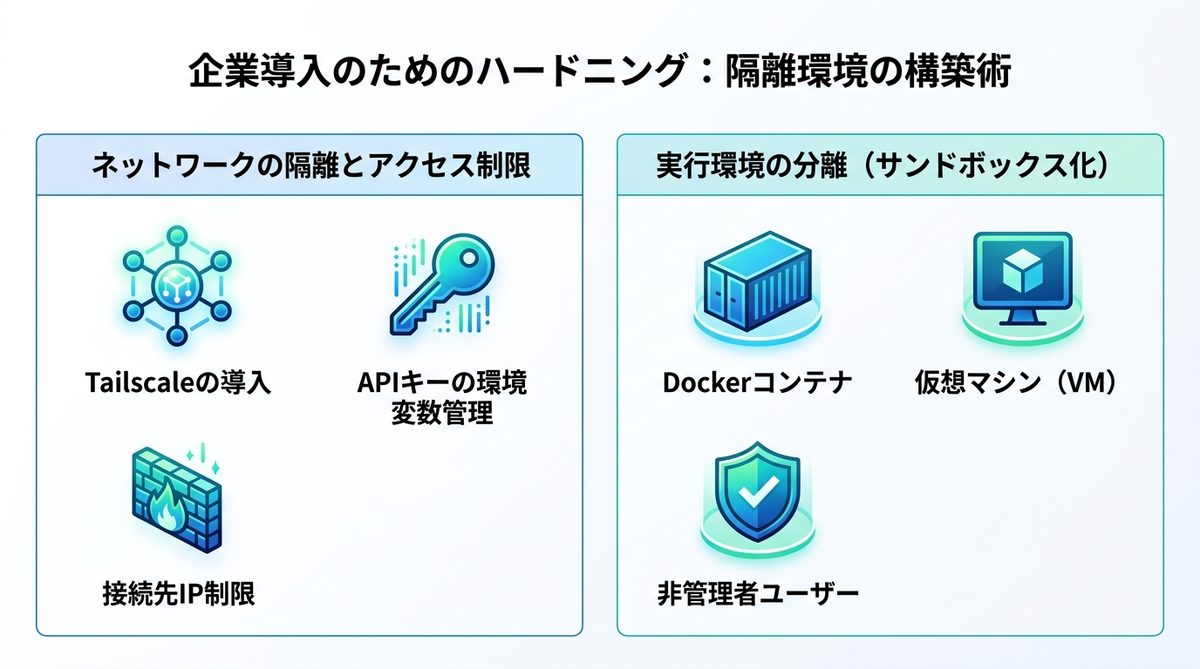

企業導入のハードニング:隔離環境の構築

リスクを許容するためには、AIエージェントを「野放し」にしないネットワークと実行環境の隔離が不可欠です。

権限制限とVPN/Tailscale活用

インターネットや社内LANへの直接接続は最小限に留めるべきです。以下の対策を実施してください。

- Tailscaleの導入: 端末間通信を暗号化されたオーバーレイネットワーク(仮想的な閉域網)に限定し、外部からの直接アクセスを遮断する。

- APIキーの環境変数管理: APIキーをソースコード内に直書きせず、OSの環境変数で管理することで、万が一の流出を防ぐ。

- 接続先IP制限: AIがアクセスできるURLやIPアドレスをホワイトリスト方式で厳格に制御する。

サンドボックスと環境分離

OpenClawを直接ホストOSで動かすのではなく、隔離環境(サンドボックス)で動かすことが最も効果的な防御策です。

| 対策手法 | 内容 | メリット |

|---|---|---|

| Dockerコンテナ | 隔離された実行環境内でAIを動作させる | ホストPCのファイルシステムへの直接アクセスを防ぐ |

| 仮想マシン(VM) | OSごと分離した環境で運用する | 万が一侵入されてもPC本体への影響を最小化できる |

| 非管理者ユーザー | 一般ユーザー権限でAIを実行する | OSの設定変更や重要ファイルの削除権限を奪う |

関連記事:【エンジニア必見】Claude Code環境をDockerで隔離!AI導入を成功させるためのガバナンスと環境構築術

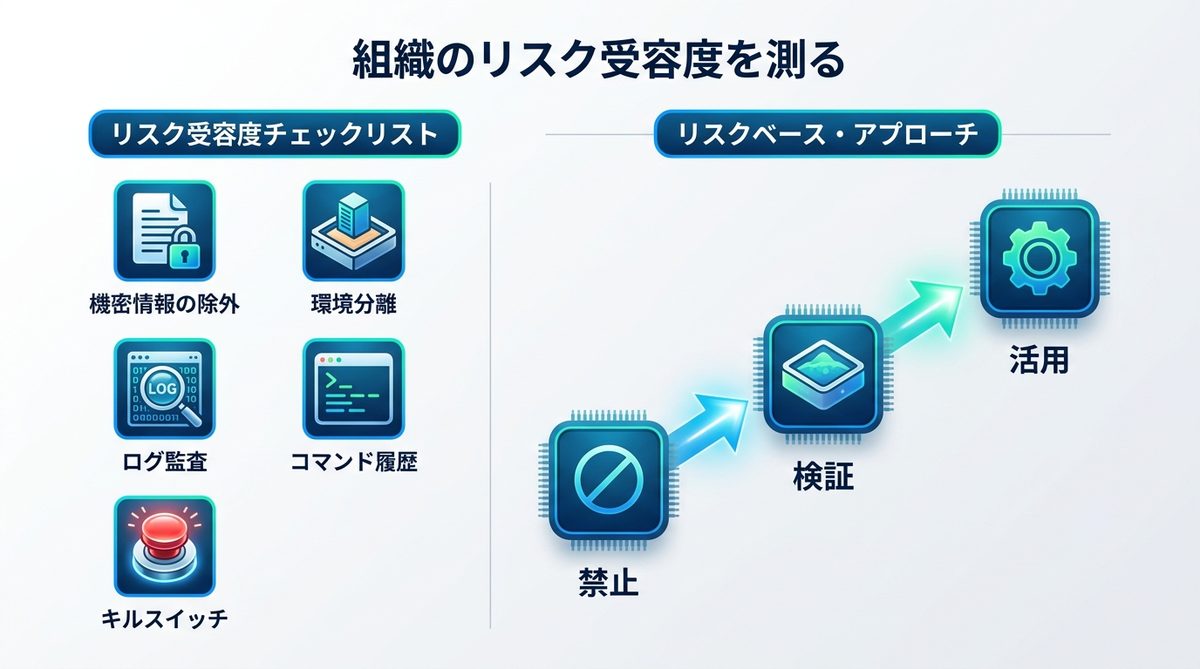

OpenClawの運用と組織のリスク受容度

AIエージェントの導入にあたっては、以下の5つの判断基準を用いて、自社に適した運用体制を構築しましょう。

リスク受容度チェックリスト

- AIが触れるファイルに、社外秘の情報は含まれていないか?

- 実行環境はホストOSから分離されているか?

- 定期的なセキュリティログの監査フローが構築されているか?

- AIが実行するコマンドの履歴を確認できる設定になっているか?

- 万が一の際、即座にAIを強制終了させるキルスイッチ(緊急停止ボタン)はあるか?

リスクベースの運用方針

「危険だから一切禁止」と結論づけるのは、DXを阻害する非効率な判断です。まずは「機密情報には一切触れないサンドボックス環境」での試用から始め、技術的なリスクと得られる生産性を天秤にかけて、許可範囲を段階的に広げていく「リスクベース・アプローチ(リスク管理に基づく手法)」を推奨します。

関連記事:【2026年最新・総まとめ】AIエージェントとは?仕組み・種類・主要ツール・活用事例を徹底解説

まとめ:自律型AIの賢い運用

OpenClawのような自律型AIは強力な武器ですが、相応の防御策が必要です。最後に要点を整理します。

- 構造を理解する: Hub-and-SpokeモデルとWebSocketの脆弱性を認識し、特権操作の権限範囲を最小化する。

- サンドボックスを必須化する: ホストOSを保護するため、Docker等のコンテナや仮想環境での実行を徹底する。

- 継続的な監査を実施する: OSS版のアップデートを怠らず、ログ監視を行い、セキュリティポリシーを定期的に見直す。

AIエージェントの安全性は、導入時の設定だけでなく日々の管理によって決まります。本記事の対策を参考に、堅牢な環境を構築して安全に業務効率化を始めましょう。

AIエージェントナビ編集部の見解

AIエージェントナビでは、各記事のテーマについて編集長が「実際どうなの?」という素朴な疑問を「Nav」と名付けたAIエージェントにぶつけています。エンジニアではなく、経営者・ビジネス視点からの率直な見解をお届けします。

編集長の率直な感想

編集長

Nav

編集長

Nav

編集長

Nav

編集部のまとめ

- OpenClawはユーザーと同等の権限でPCを操作できる。それが自律化の強みであり、情報漏洩・誤削除リスクの根源でもある

- サンドボックスによる動作範囲の隔離・最小権限の付与・操作ログの3層が、暴走時の被害を最小化する具体策

- まず自社のリスク許容度をチェックリストで定義し、それに基づいてガードレールを設計するのが正しい順序