【決定版】Claude Codeの機密情報対策|なぜ企業は「承認ベース」の開発でリスクを制御できるのか?

AIエージェントによる開発効率化は、現代のビジネスにおいて欠かせない選択肢となりました。しかし、社内コードの流出や機密情報の漏洩を懸念し、導入を躊躇している経営者やIT責任者は少なくありません。

本記事では、2026年時点の最新動向に基づき、Anthropicが提供する「Claude Code」がなぜ企業利用において安全と言えるのか、そのセキュリティ設計と、組織として導入する際に押さえておくべきリスク管理体制について徹底解説します。

目次

なぜ「Claude Code」は企業利用でも安全なのか?セキュリティ設計の根拠

AIエージェントがPC内で作業するという事実は、一見すると「PCの中を勝手に覗かれる」という不安を抱かせるかもしれません。しかし、Claude Codeは企業利用を前提に、複数の防壁を構築しています。

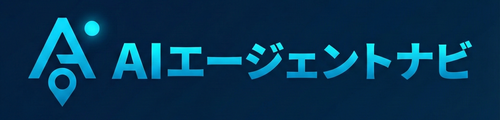

「Human-in-the-loop」設計でAIの独走を止める

Claude Codeにおける最大の特徴は、「Human-in-the-loop(人間による介在)」という設計思想です。これは、PCの中に優秀なアシスタントが住み着いた状態でありながら、決してそのアシスタントが独断でプロジェクトを完結させない仕組みを指します。

AIがコードの修正やファイルの変更を行う際、すべての重要アクションは必ず人間の承認を必要とします。AIは「修正案」を提示し、人間が「許可」ボタンを押すことで初めて作業が実行されます。つまり、AIはあくまで「提案者」であり、最終的な決定権は常に人間に留保されるのです。

企業データを守る「API・法人プラン」の学習非利用規約

企業が最も懸念する「入力データがAIの学習に利用されるリスク」は、契約形態によって完全に排除可能です。Anthropicの法人向けプラン(Enterprise Plan)およびAPI経由での利用においては、原則としてデータがモデルの再学習に利用されることはありません。これは、法的な契約によって保証された「データの囲い込み」であり、企業の機密情報が外部の知識として転用される心配を無用にします。ツール単体の機能だけでなく、契約によるガバナンス(統治)が強固な基盤となっているのです。

関連記事:【損しない】Claude Codeの導入で迷わない!月額サブスクとAPI、結局どちらを選ぶべき?【二重課金回避ガイド】

導入前に確認すべきClaude Codeの3つの防御層

組織でClaude Codeを導入する際、以下の3つの防御層を理解しておくことで、セキュリティの網を二重三重に張り巡らすことができます。

1. ビルトインの「機密情報スキャン機能」

Claude Codeには、claudec-scanコマンドに代表される秘密情報の検知機能が標準搭載されています。これは、コードの中にうっかりAPIキーやパスワードがハードコード(プログラムに直接書き込み)されていないかを、AIが自動で巡回点検する仕組みです。いわば、開発現場に常に目を光らせるセキュリティ担当者が常駐しているようなもので、初歩的なミスによる漏洩を未然に防ぎます。

2. コンテナ隔離(サンドボックス)による通信制限

開発プロセスを「サンドボックス(砂場)」という隔離された空間で行うことで、AIが外部の意図しないサーバーと通信することを防ぎます。OSレベルでコンテナ化された実行環境を用いるため、AIは許可された範囲内でしか動くことができません。たとえAIが誤ったコードを書こうとしても、外部ネットワークへのアクセス権限を物理的に制限することで、情報の持ち出しを物理的に遮断します。

3. 権限管理によるアクセス範囲の最小化

AIエージェントに読み込ませるファイルを限定する「アクセス権限の最小化」は、もっとも強力な防御策の一つです。特定のプロジェクトディレクトリ内のみにアクセス権を制限することで、社内の重要データベースや個人情報が格納された領域には一切触れさせない設定が可能です。

関連記事:【エンジニア必見】Claude Code HooksでAIを完全統治する:3つの制御技術と実装レシピ

【運用ガイド】組織導入で失敗しない!リスク管理チェックリスト

導入にあたっては、現場のエンジニアだけでなく、管理職が責任を持って以下の項目をチェックする必要があります。

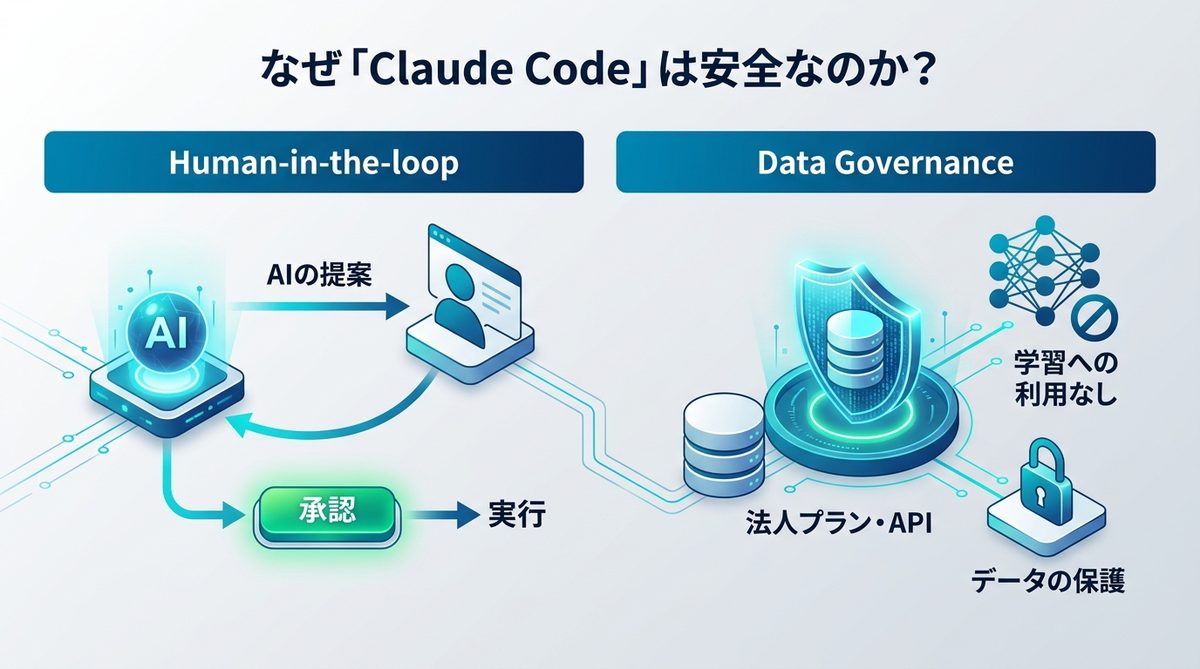

導入前に管理職が承認すべき「権限付与範囲」

導入の第一歩として、AIにどこまでの作業を許可するかを明文化してください。以下の項目を基準に承認範囲を策定します。

- 読み取り許可: AIが参照可能なフォルダ範囲(最小権限の原則)

- 書き込み許可: AIによるコード修正を許可するリポジトリの限定

- 外部通信: 社内ポリシーに基づき許可するAPIエンドポイントのリスト化

ネットワークポリシーの設定とルール化

AIエージェントの通信先をホワイトリスト(許可リスト)形式で管理し、社内ネットワークポリシーに従った通信を行うよう設定します。これにより、万が一AIが不正な操作を試みたとしても、ネットワーク側で即座に遮断する構成を整えることが可能です。

関連記事:【企業導入ガイド】Claude CodeをAWS Bedrockで安全に動かすための環境構築術

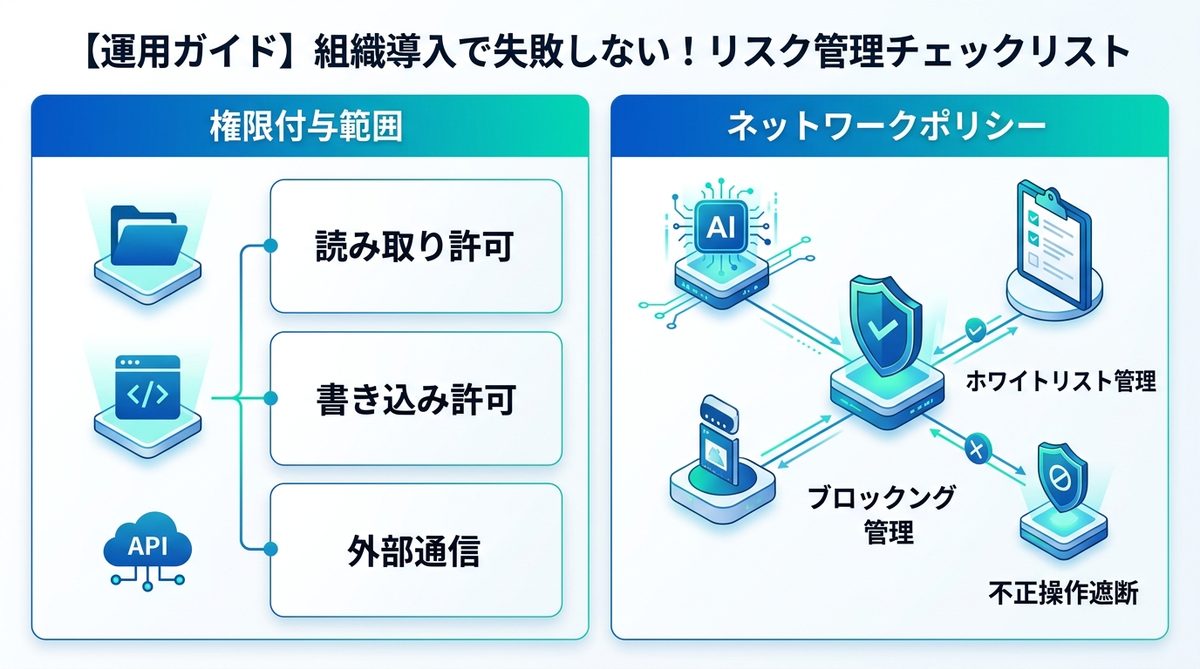

競合ツールとの決定的な違い|ガバナンス重視の選定基準

市場には数多くのAI開発ツールが存在しますが、Claude Codeが企業に選ばれる理由は、その「ガバナンスへの志向性」にあります。

| 特徴 | Claude Code | 一般的なAI自動化ツール |

|---|---|---|

| 承認プロセス | 強制的な承認ベース | 自動実行が主体 |

| 機密検知 | ビルトイン機能あり | オプションや外部ツールが必要 |

| 学習への配慮 | 法人契約で学習無効が標準 | ツールによりまちまち |

「自由度」と「安全性」を両立する絶妙なバランス

Claude Codeは、生産性を極限まで高めつつ、組織が管理可能な範囲で運用できるよう設計されています。この「自由度」と「安全性」の両立こそが、大規模な開発現場で本番環境に耐えうる理由です。

ツール導入だけでは完結しない「管理規定」の必要性

ツールはあくまで道具であり、それを使う「社内管理規定」との組み合わせこそが最強の守りです。AIの導入にあたっては、ツールのログを定期的に確認する、あるいは四半期ごとに権限を見直すといった社内ルールの策定をセットで行ってください。

関連記事:【図解で解説】Claude Codeとは?Claude Coworkとの違いと活用事例

Claude Code導入に関するよくある不安(FAQ)

AIが勝手に本番環境を書き換えることはないのか?

前述の通り、すべてのアクションは人間による承認が必要です。AIが提案した変更内容をコードレビューするように確認し、承認ボタンを押さない限り、本番環境への影響は一切ありません。

複数の開発者が利用する場合の権限管理は可能か?

法人プランでは、ユーザーごとの権限付与や、プロジェクトごとのアクセス範囲管理が可能です。チーム規模で利用する場合でも、中央集権的に管理者がポリシーを適用できるため、組織的なセキュリティ管理が実現します。

関連記事:【2026年最新】開発効率を最大化する「Claude Code」プラン選定術|コストと仕組みを徹底図解

まとめ

Claude Codeは、企業にとって単なる効率化ツールではなく、強固なガバナンスを維持したままAIを活用できる「信頼できる開発パートナー」です。以下の要点を参考に、導入の準備を進めましょう。

- 全操作に人間が介在する「承認ベース」運用を徹底する

- 法人プランの学習非利用規約を活用し、機密を守る

- 3つの防御層(機密スキャン・コンテナ隔離・最小権限)でリスクを物理的に防ぐ

- 権限付与範囲を明文化し、組織としてのリスク管理基準を設ける

まずは小規模なチームでの試験導入を通じて、貴社のセキュリティ規定とClaude Codeの防御機能を照らし合わせてみてください。今すぐリスク管理チェックリストを見直し、安全なAI開発環境の構築を始めましょう。