【完全ガイド】Claude Code権限設定の最適化で、セキュリティと生産性を両立させる5つのポイント

AIエージェントの導入を検討する際、「PC操作を許可するのはセキュリティ的に不安」という懸念と、「毎回承認を求められて作業効率が落ちる」というジレンマに直面していませんか。実は、Claude Codeが備える権限管理機能を適切に設定することで、このセキュリティと利便性のトレードオフを解消できます。

本記事では、Claude Codeの高度な権限管理システム(Permission System)を深く理解し、自社の運用に合わせた最適なセキュリティ環境を構築する方法を解説します。

目次

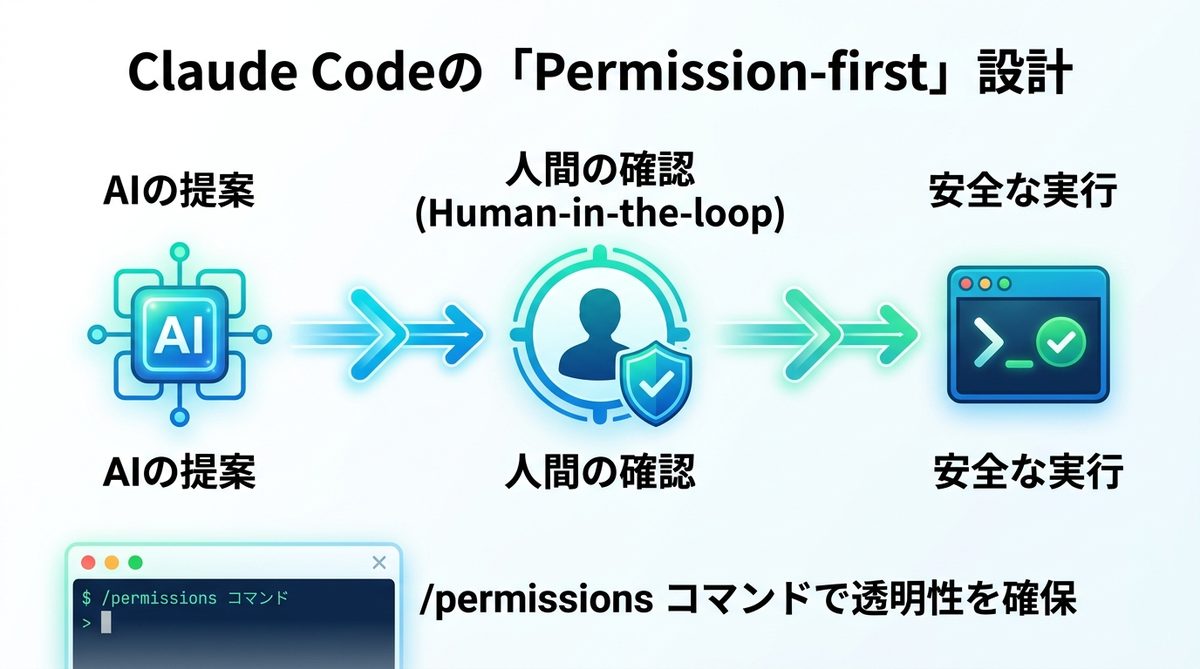

Claude Codeの「Permission-first(権限先行型)」設計を理解する

Claude Codeは、AIがPC上でコマンド実行やファイル書き込みを行う際、常に人間による確認を求める設計思想を採用しています。

なぜデフォルト設定が厳しいのか|「Human-in-the-loop(人間による監視)」の重要性

AIエージェントがPCの中を縦横無尽に動き回ることは、効率的である反面、予期せぬファイルを削除したり、誤ったコマンドを実行したりするリスクを伴います。Claude Codeがデフォルトで「厳格」なのは、人間がプロセスの最終判断を下す「Human-in-the-loop(人間による監視)」を前提としているからです。これは、AIの能力を最大限に引き出しつつ、重大なミスを防ぐための「安全装置」の役割を果たしています。

権限管理の全体像|/permissionsコマンドで何ができるのか

Claude Code実行中に/permissionsコマンドを入力すると、現在の権限設定や、許可・拒否されているアクションのリストを確認できます。AIが現在どのような操作を実行しようとしており、それがどのようなルールに基づいているかをリアルタイムで把握できるため、開発の透明性を高く保つことが可能です。

関連記事:【図解で解説】Claude Codeとは?Claude Coworkとの違いと活用事例

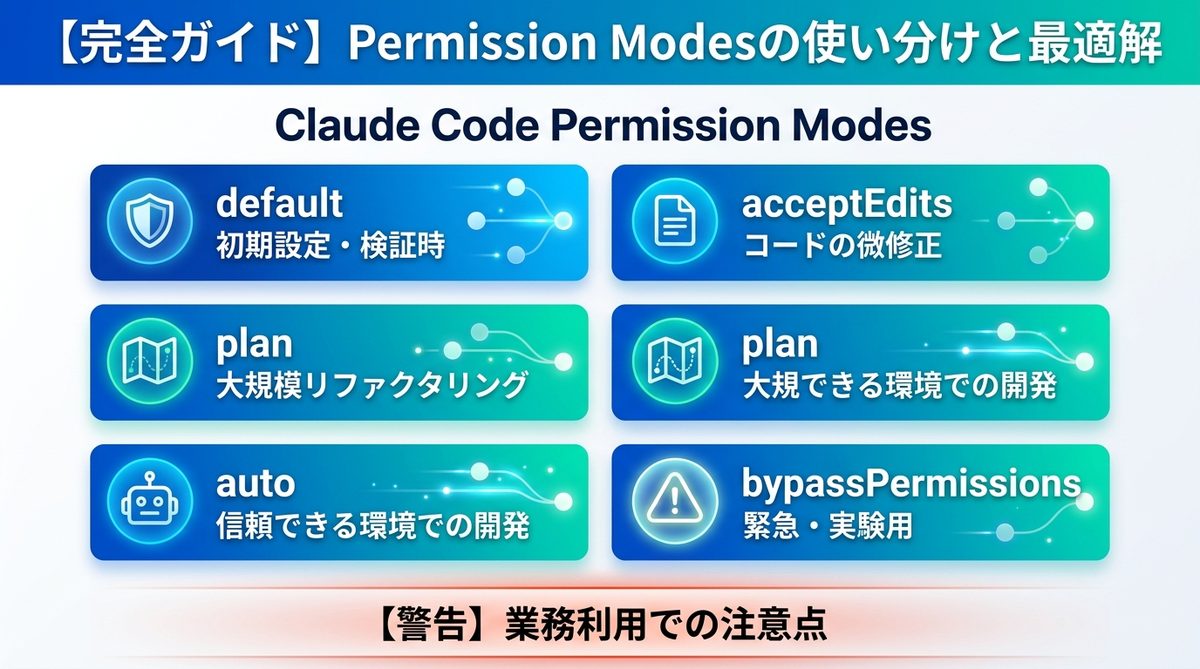

【完全ガイド】Permission Modesの使い分けと最適解

Claude Codeには、作業スタイルに合わせて選択できる5つの権限モードが用意されています。これらを使い分けることが、生産性向上の鍵となります。

5つのモード(default/acceptEdits/plan/auto/bypassPermissions)の決定的な違い

以下の表を参考に、現在のプロジェクトの性質に合わせてモードを選択してください。

| モード | 挙動の特徴 | 推奨シーン |

|---|---|---|

| default | すべてのアクションを個別に確認 | 初期設定・検証時 |

| acceptEdits | ファイル変更のみ自動許可 | コードの微修正が多い時 |

| plan | 実行前に計画のみを提示 | 大規模なリファクタリング |

| auto | 制限下で可能な限り自動実行 | 信頼できる環境での開発 |

| bypassPermissions | すべての確認をスキップ | 緊急時のデバッグ・実験 |

【警告】bypassPermissionsはいつ使うべきか|業務運用での注意点

bypassPermissions(権限の強制バイパス)は、AIの操作確認をすべて無効化する非常に危険なモードです。一時的なサンドボックス環境での実験や、緊急のトラブルシューティング以外では使用しないでください。恒常的にこのモードで運用することは、セキュリティ事故を引き起こす可能性が高いため、業務利用では避けるべきです。

関連記事:【エンジニア必見】Claude Code HooksでAIを完全統治する:3つの制御技術と実装レシピ

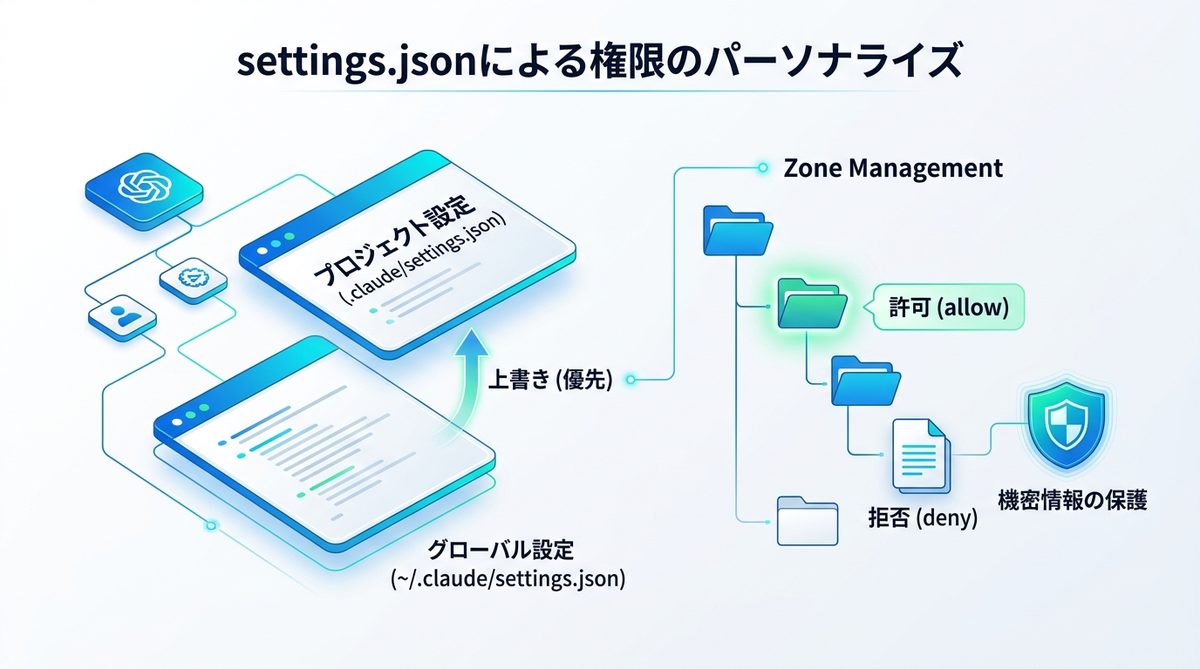

settings.jsonを活用した権限のパーソナライズ戦略

設定ファイルを適切に管理することで、開発効率を劇的に向上させることが可能です。

ユーザー単位とプロジェクト単位の優先順位|設定の階層構造

Claude Codeには、2つの設定階層が存在します。これらを理解して使い分けることが重要です。

1. グローバル設定 (~/.claude/settings.json):PC内の全てのClaude Code環境に適用されます。

2. プロジェクト設定 (.claude/settings.json):特定のプロジェクト内でのみ有効で、グローバル設定を上書きします。

プロジェクト単位の設定が優先されるため、リポジトリごとに「このプロジェクトは安全なディレクトリだから権限を広めに取る」といった柔軟な運用が可能になります。

信頼できるディレクトリに権限を集中させる「ゾーン分け」運用

プロジェクトのルートディレクトリで、特定のパスに対してallow(許可)やdeny(拒否)を記述することで、AIの活動範囲を制限できます。例えば、機密情報が含まれる.envファイルや、重要な設定ファイルが格納されたディレクトリを明示的にdeny設定にしておくことで、AIの誤操作による情報流出を物理的に防ぐことが可能です。

関連記事:【エンジニア必見】Claude Code rulesの活用法|コンテキストを最適化し、AIエージェントを「部下」に育てる設計思想

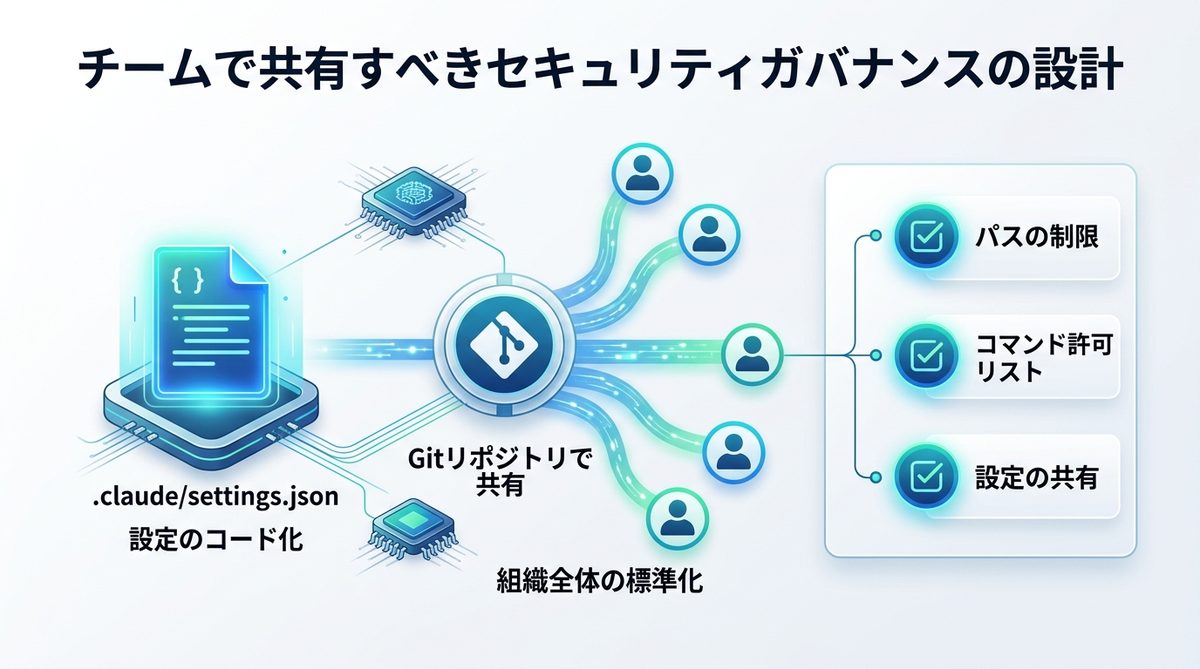

チームで共有すべきセキュリティガバナンスの設計

AIエージェントの運用を組織で標準化するためには、ルールのコード化が不可欠です。

権限設定ファイルをリポジトリで管理するメリット

.claude/settings.jsonをGitリポジトリにコミットすることで、チーム全員が同じセキュリティポリシーを共有できます。これにより、「あの人のPCではAIが動くのに、自分の環境では止まる」といった属人化した問題を解消し、開発組織全体としてのガバナンスを強化できます。

最小権限の原則に基づく運用チェックリスト

導入前に以下の3項目を定期的に確認してください。

* パスの明示的な制限:触る必要のないディレクトリがdenyされているか。

* コマンドの許可リスト:npm install等の必要なコマンドのみに許可が出ているか。

* 設定の共有:チームで共通のsettings.jsonがリポジトリに含まれているか。

関連記事:【生産性2倍へ】Claude CodeによるAI駆動開発の極意|CLAUDE.mdで制御する安全な自律エージェント運用法

まとめ

Claude Codeの権限設定は、単なる制約ではなく、AIを信頼して使いこなすための「境界線」です。以下のポイントを参考に、安全で効率的なエージェント開発環境を整えましょう。

- 権限設定の意識:デフォルトの安全性を尊重しつつ、プロジェクト単位の設定で効率化を図る。

- モードの選択:

acceptEditsやautoを活用し、作業目的に応じたモードを使い分ける。 - ルールの共有:

.claude/settings.jsonをリポジトリ管理し、チーム全体のガバナンスを統一する。

今すぐターミナルで /permissions を打ち、現在の権限設定を確認してみましょう。また、プロジェクトごとに .claude/settings.json を作成し、チーム全体で安全な開発基盤を整えてください。