【2026年最新】Codex Securityとは?AIが脆弱性を“推論”する自律的セキュリティの全貌

開発スピードが飛躍的に上がる一方で、日々増え続けるセキュリティアラートの山にエンジニアが疲弊していませんか?「また偽陽性(誤検知)の精査で1日が終わる」という状況は、多くの開発チームにおける深刻なボトルネックです。

本記事では、このジレンマを解消するためにOpenAIがリリースした最新のAIセキュリティエージェント「Codex Security」の仕組みと、導入がもたらす組織的な恩恵について解説します。

目次

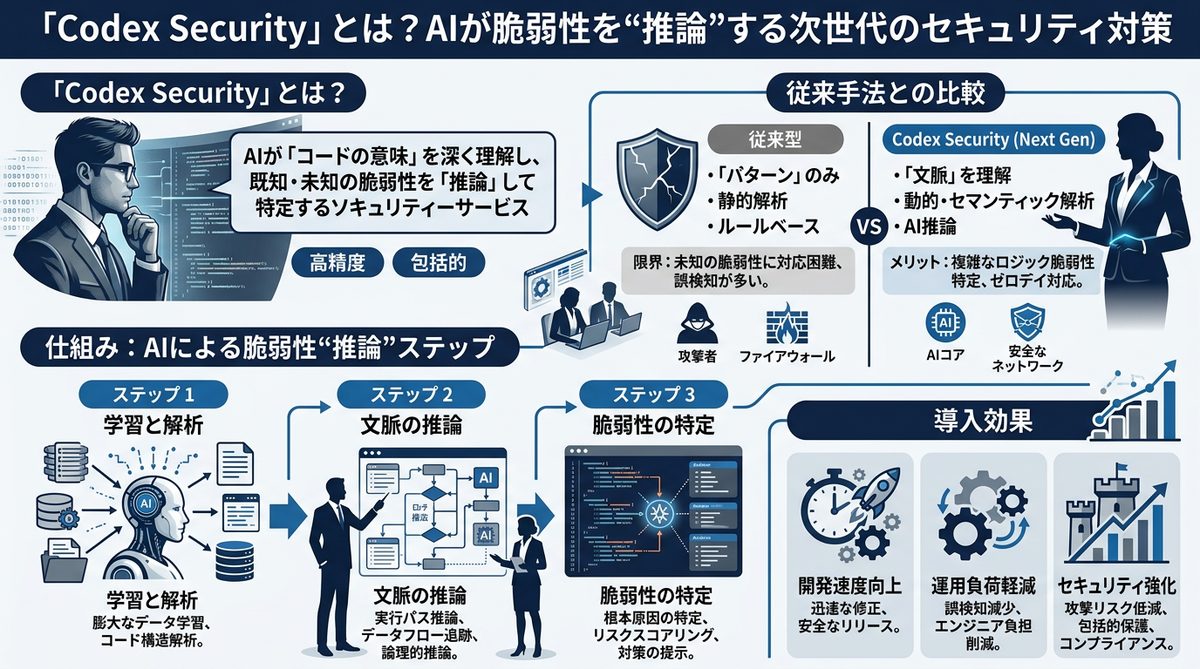

「Codex Security」とは?AIが脆弱性を“推論”する次世代のセキュリティ対策

Codex Securityは、単なる脆弱性スキャナーではありません。プロジェクト全体のコンテキスト(文脈)を理解し、人間のように「推論」してシステムの安全性を守る自律的なエージェントです。

静的解析ツールと何が違うのか?「脅威モデル」による構造理解

従来のツールは、既知の脆弱性パターン(シグネチャ)と照らし合わせるだけの「辞書引き」のような存在でした。対してCodex Securityは、アプリケーションの「脅威モデル」を自動生成します。

- 従来のツール:コードの断片をパターンマッチングで照合。文脈を無視するため、誤検知が多発。

- Codex Security:アプリケーションのデータフローとシステム構造を理解。なぜそのコードがリスクになるのかという「意図」まで考慮して判断。

OpenAI公式の安心感:対象プランと利用環境

Codex Securityは、OpenAIが提供する公式のAIアプリケーションセキュリティエージェントです。リサーチプレビュー版として公開されており、以下のプランで利用が可能です。

| プラン | 対応状況 |

|---|---|

| ChatGPT Pro | 対応 |

| ChatGPT Enterprise | 対応 |

| ChatGPT Business | 対応 |

| ChatGPT Edu | 対応 |

※最初の1ヶ月間は無料で利用可能であり、導入のハードルを下げて試行錯誤できる環境が整っています。

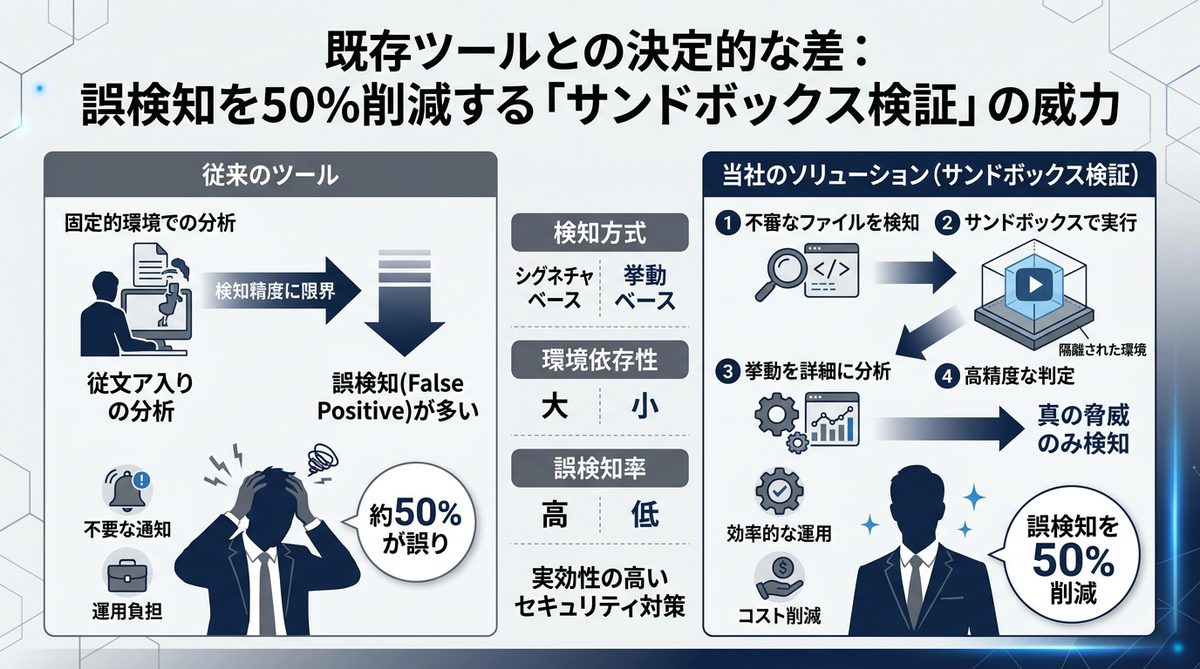

既存ツールとの決定的な差:誤検知を50%削減する「サンドボックス検証」の威力

セキュリティツールにおいて最も開発者を悩ませるのが、誤検知による「アラート疲れ」です。Codex Securityは、このコストを劇的に削減します。

なぜ「アラート疲れ」が起きるのか?従来の課題

従来の静的解析ツールは、「この書き方はリスクがあるかもしれない」という警告を大量に吐き出します。しかし、実際には実行不可能なケースも多く、結局エンジニアが「これは無視して良い」と判断する手作業が発生しています。これが開発時間を奪う大きな要因です。

コードを実際に動かす「サンドボックス検証」とは?

Codex Securityは、発見した脆弱性が実際に悪用可能かを「サンドボックス(隔離された実験環境)」内で検証します。いわば、AIが自らエクスプロイト(攻撃コード)を作成・実行し、侵入が成功するかをテストするのです。

- 検証プロセス:脆弱性発見 → サンドボックス起動 → 実攻撃シミュレーション → 成功の有無を確認

- 結果:攻撃が成立しないものは「誤検知」として自動除外。

人間による精査コストの劇的な削減

実際にエクスプロイトを試行することで、偽陽性を50%以上削減できる可能性があります。これにより、開発チームは「本物の脅威」のみに対応すればよくなり、セキュリティ精査の工数を大幅に圧縮できます。

関連記事:【2026年最新・総まとめ】AIエージェントとは?仕組み・種類・主要ツール・活用事例を徹底解説

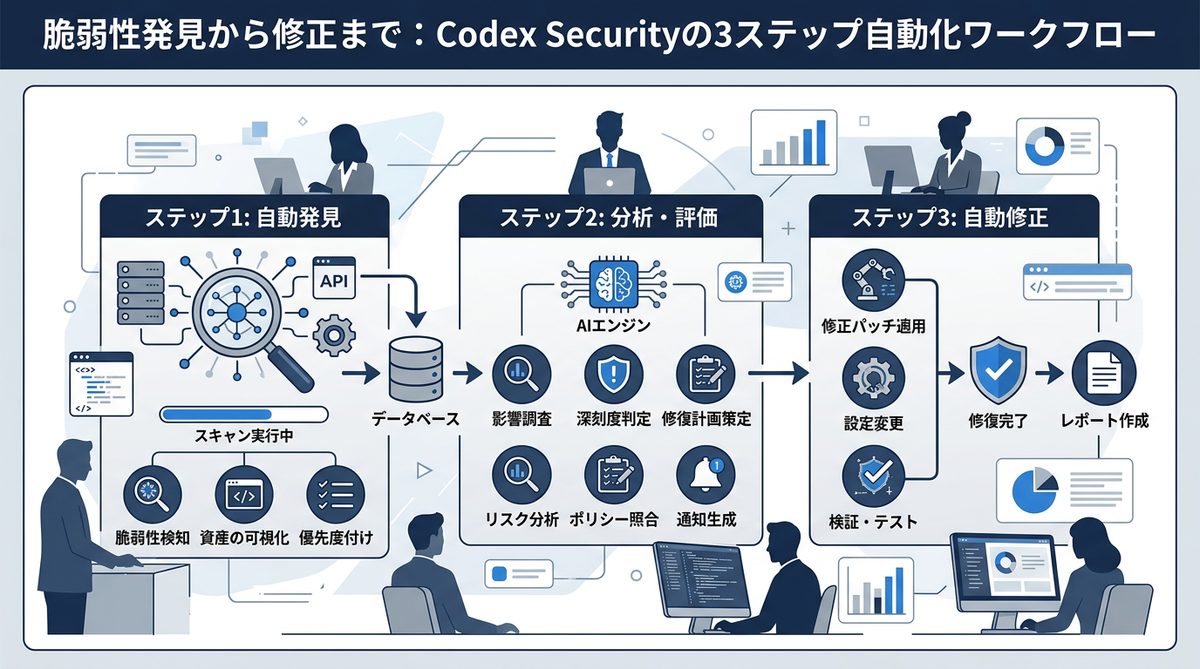

脆弱性発見から修正まで:Codex Securityの3ステップ自動化ワークフロー

Codex Securityは単に問題を見つけるだけでなく、解決までをシームレスに支援します。

ステップ1:プロジェクト全体の脅威モデル構築

GitHubなどのリポジトリと連携し、システム全体の構成や依存関係をAIがスキャンします。どのデータがどこを通り、どこが攻撃の入り口になるかを構造的にマップ化します。

ステップ2:リスクを特定する自律的スキャン

脅威モデルに基づき、AIが能動的に攻撃シナリオを推論します。「もしこの関数に悪意ある入力があれば、データベースまで到達できるのではないか」という仮説を立て、重点的にチェックします。

ステップ3:パッチ提案による迅速な修復

脆弱性が見つかると、AIは即座に修正案を提示します。単に指摘するだけでなく、「ここをこのように書き換えれば安全になる」という具体的な修正パッチを作成し、プルリクエストの作成までをサポートします。

関連記事:【2026年最新】OpenAI「Codex Security」の導入手順|GitHub連携から脅威モデル調整の秘訣まで

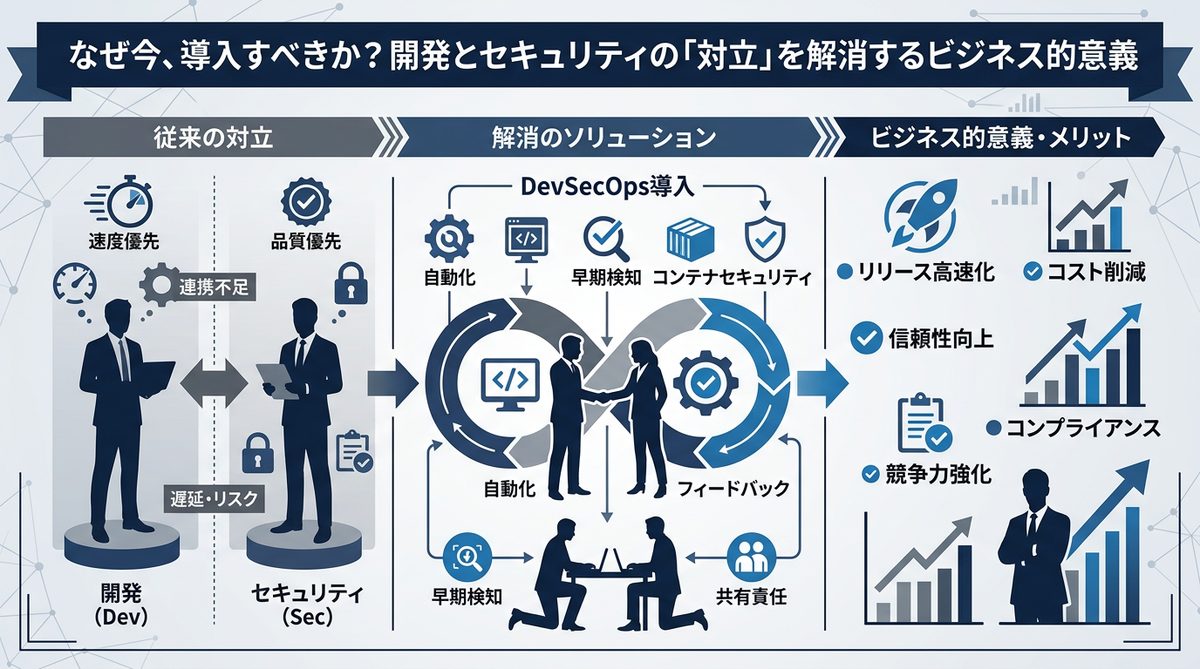

なぜ今、導入すべきか?開発とセキュリティの「対立」を解消するビジネス的意義

セキュリティは「開発のブレーキ」ではなく、「スピードを維持するためのアクセル」であるべきです。

セキュリティ部門と開発部門のボトルネックを解消

従来はセキュリティチームが全てのコードをチェックする「検問所」のような役割を担っていました。Codex Securityを導入すれば、開発チームが自律的に脆弱性を修正できるため、セキュリティチームはより高度な戦略的タスクに集中できます。

開発速度(Ship code faster)を維持したまま品質を担保する方法

セキュリティチェックを開発パイプラインに組み込むことで、後戻り作業(手戻り)を極限まで減らせます。リリース直前に重大な脆弱性が見つかり、全工程がストップするリスクを未然に防ぎます。

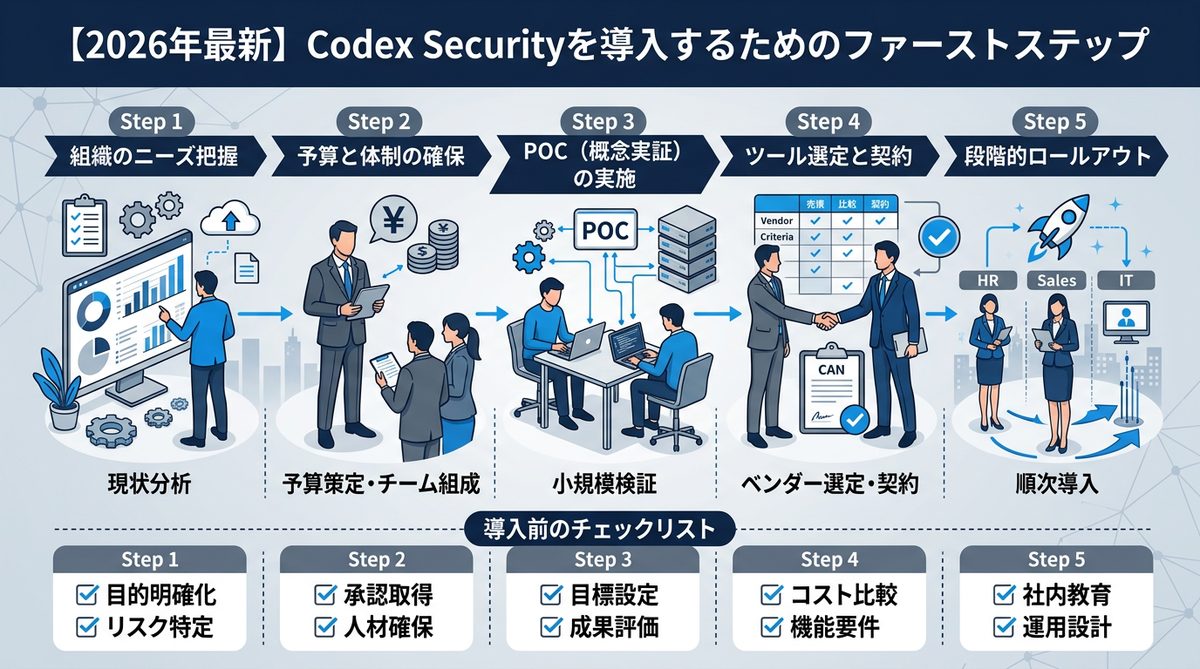

【2026年最新】Codex Securityを導入するためのファーストステップ

まずは小さく始め、その効果を肌で感じることが重要です。

まずはここから!1ヶ月の無料期間を活用したPoC(概念実証)

現在、最初の1ヶ月間は無料利用が可能です。まずは重要度の低いリポジトリからテスト的に連携させ、どれだけ偽陽性を削減できるか、修正パッチの精度はどの程度かを検証してみましょう。

IT部門・経営層への共有ポイント

導入を提案する際は、「ツール代」ではなく「開発エンジニアが週に何時間、セキュリティ精査に費やしているか」をコスト換算し、それがどれだけ削減できるかというROI(投資対効果)を強調してください。

まとめ

Codex Securityは、単なるセキュリティツールではなく、開発者がより安全に、より早くリリースするための「強力なパートナー」です。本記事の要点は以下の通りです。

- 自律的推論:パターンマッチングではなく、サンドボックスでの検証を通じて偽陽性を50%以上削減。

- パッチ提案:脆弱性の発見から修正パッチの提案までを一気通貫で自動化。

- 組織の変革:開発とセキュリティの対立構造を解消し、自律的な安全確保を促進。

- まずは導入:対応プランユーザーは最初の1ヶ月間無料。まずはPoCから始めましょう。

セキュリティの精査コストを過去のものにし、今すぐ自社の開発環境で試運転を始めてみてください。