【リスク管理】MCPサーバーのローカル構築は安全か?経営者が知るべきAIへの権限付与と導入の判断基準

「生成AIに社内データを読み込ませたいが、クラウドへのアップロードには強い懸念がある」という経営者やDX担当者は少なくありません。機密情報の流出を防ぎつつ、AIの業務効率化という恩恵を最大限に受けるには、AIをローカル環境で完結させる「MCPサーバー」の活用が不可欠です。

本記事では、MCP(Model Context Protocol)の仕組みから、AIに権限を与える際のリスク管理、そして自社データを守りながらAIを実務へ組み込むための具体的な判断軸までを解説します。

目次

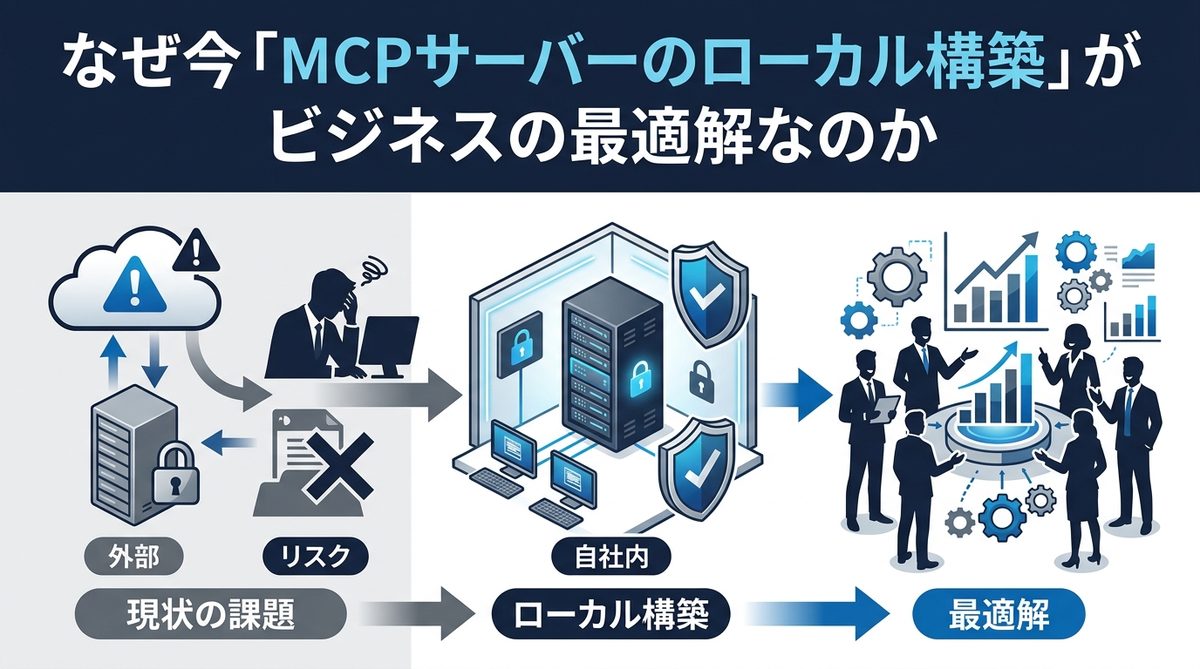

なぜ今「MCPサーバーのローカル構築」がビジネスの最適解なのか

AIを単なるチャットボットではなく、実務をこなす「エージェント」として機能させるには、社内環境への直接的なアクセス権が必要です。

クラウドAIの限界と「ローカル完結型」の安心感

従来のクラウド型AIサービスは、データを一度社外のサーバーへ転送する必要がありました。これは、自社の金庫の中身を一度外の倉庫へ運び出し、そこで整理させてから持ち帰るようなものです。途中の運搬プロセスで何が起こるか分からないという不安が、多くの企業でAI導入の足かせとなってきました。

対して「ローカル完結型」の構築では、金庫(社内PC・サーバー)の中に優秀な秘書(AIエージェント)を住まわせます。データは金庫から一歩も外に出ることなく、PC内で完結して処理されます。この仕組みにより、物理的な場所の制約を超えて、高い安全性を維持しながらAI運用が可能になります。

MCP(Model Context Protocol)がもたらす「AIとツールの接続」という革命

MCPは、AIと外部システムを接続するための新しい「共通言語」です。これまでは、特定のAIツールごとに個別の接続開発が必要でしたが、MCPという標準規格ができたことで、AIがPC内のファイル、データベース、さらには社内ツールを共通の手順で操作できるようになりました。まさに、AIという脳に、PCを操作するための「手足」を与える規格と言えます。

関連記事:【2026年最新・総まとめ】AIエージェントとは?仕組み・種類・主要ツール・活用事例を徹底解説

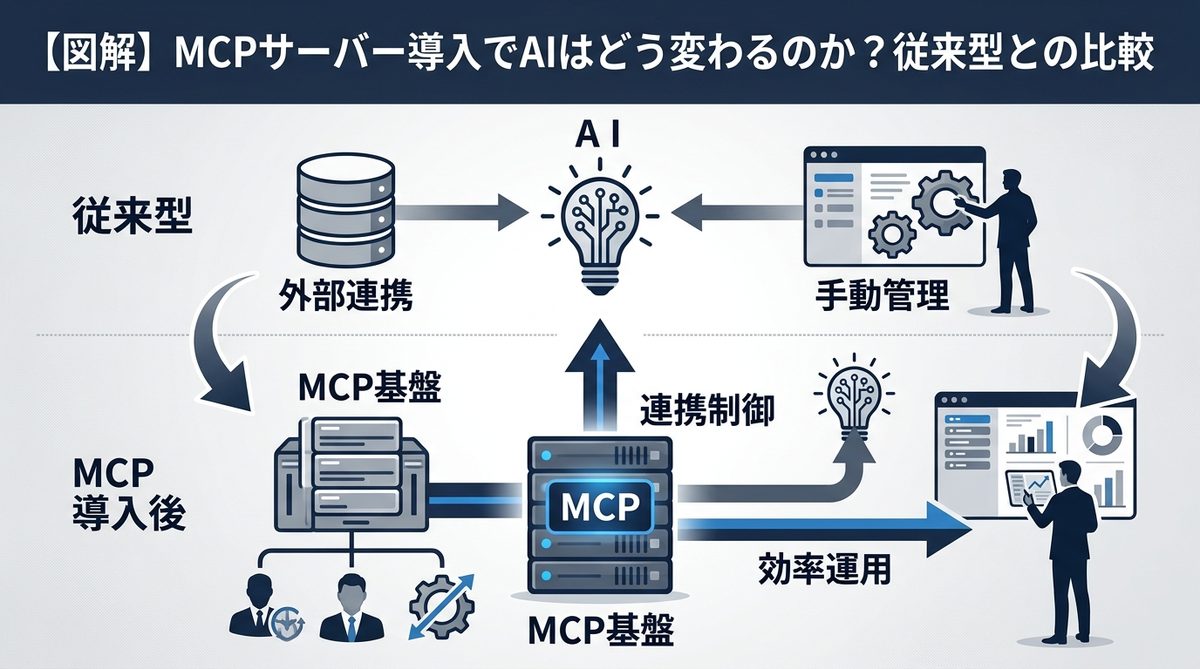

【図解】MCPサーバー導入でAIはどう変わるのか?従来型との比較

MCPサーバーの登場により、導入の難易度は劇的に下がりました。特にパッケージ化された規格の恩恵は非常に大きなものです。

導入の敷居を下げた「.mcpb形式」のメリット

これまでAIの拡張機能を利用するには、複雑なスクリプトの設定や環境構築が壁となっていました。しかし、新しく導入された「.mcpb形式(MCP Bundles)」の登場により、パッケージファイルを読み込ませるだけで導入が完了します。非エンジニアでも、専門的な開発知識なしに、安全にAIに新しい道具を持たせることができるようになったのです。

比較表:手動構築からパッケージ型への進化

| 項目 | 従来の手動構築型 | .mcpbパッケージ型 |

|---|---|---|

| 導入難易度 | 高(プログラミング必須) | 低(設定読み込みのみ) |

| メンテナンス | 属人化しやすい | 標準化されており容易 |

| 設定の安全性 | 不透明(ヒューマンエラー多) | 規約に従うため安定 |

| 展開スピード | 遅い(数日〜数週間) | 速い(数分〜数時間) |

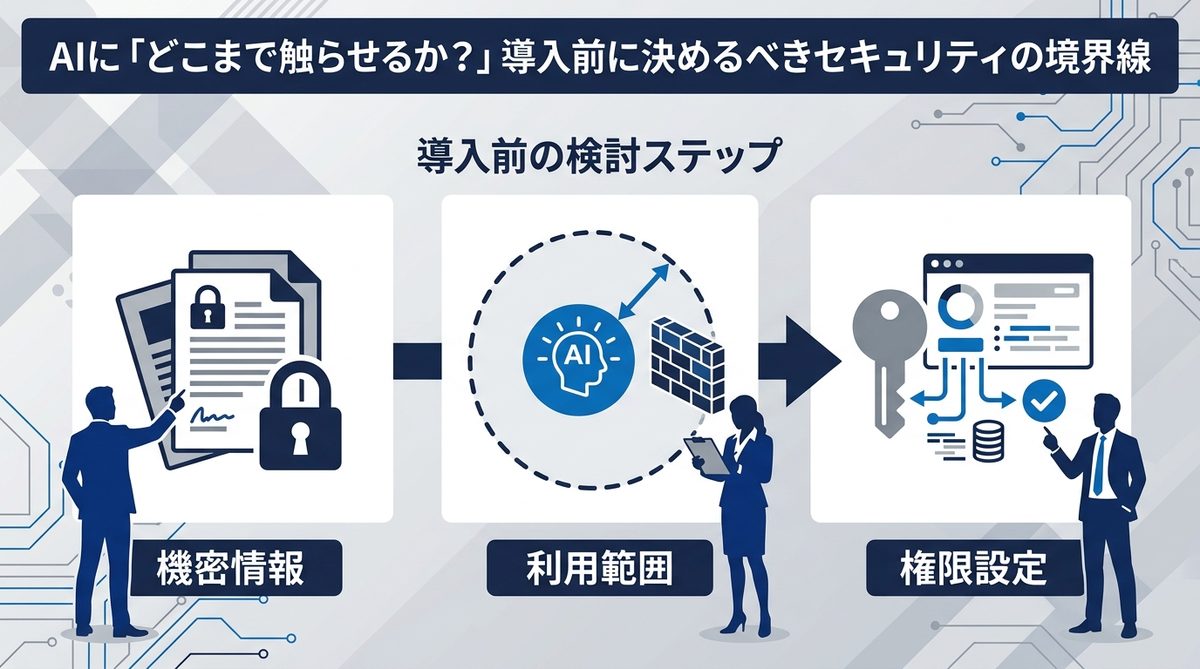

AIに「どこまで触らせるか?」導入前に決めるべきセキュリティの境界線

AIに権限を与えることは、自社のシステムへ入るための「鍵」を渡す行為です。この重みを経営層は正しく理解しなければなりません。

権限付与の重み:AIを最強の助手にするための「操作権限」とは

AIエージェントに許可できる権限には、主に3つのレベルがあります。

- 読み取り(Read): ファイルの中身を確認する権限。資料の要約や分析に利用。

- 書き込み(Write): 新規ファイルを作成したり、既存データを編集したりする権限。レポート作成の自動化に利用。

- 実行(Execute): システムのコマンドを実行する権限。PC内でのツール起動やタスク終了に利用。

書き込みや実行権限を不用意に与えると、AIの誤作動によって「必要なファイルを削除してしまう」「誤った設定を保存してしまう」といったリスクが生じます。AIの権限は「必要最小限」に絞るのがセキュリティの鉄則です。

信頼できないソースは「破壊の元」:安全なサーバー選定の基準

MCPサーバーは世界中で開発されていますが、信頼できない配布元から取得したサーバーを使うのは非常に危険です。悪意のあるプログラムが仕込まれていれば、PC内のデータが流出したり、最悪の場合はPCが操作不能に陥ったりします。ソースコードが公開されているか、開発元の信頼性は確かか、導入前に必ず確認してください。

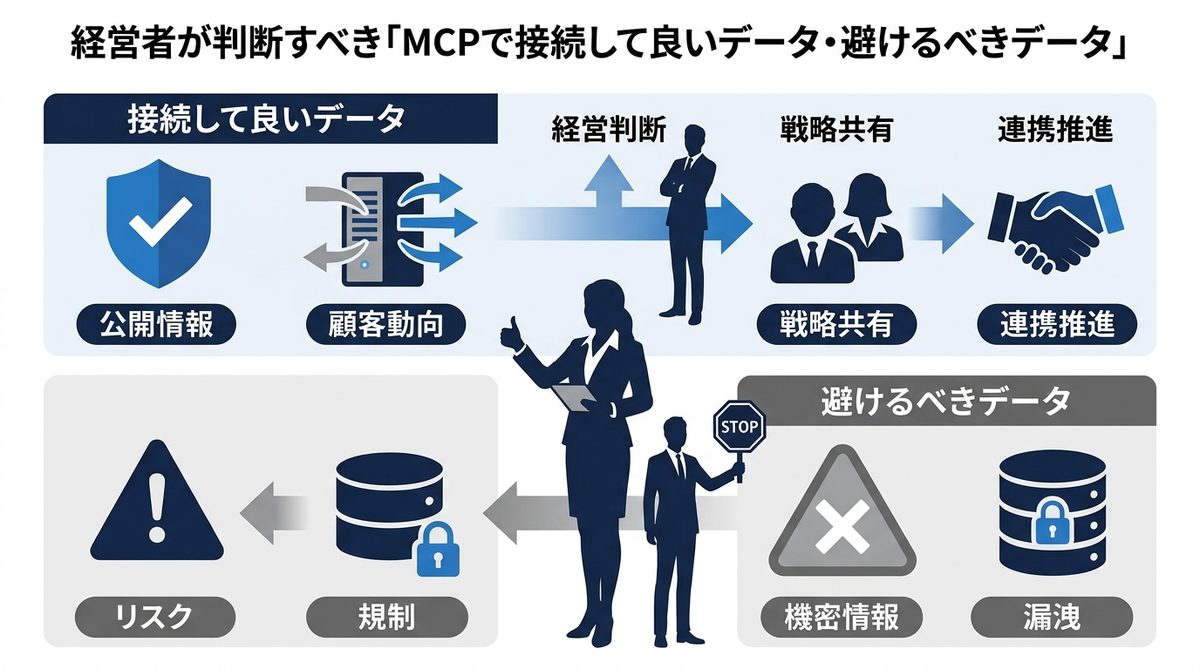

経営者が判断すべき「MCPで接続して良いデータ・避けるべきデータ」

リスクを許容しつつ効率化を最大化するために、AIに触れさせるデータの種類を明確に線引きしましょう。

接続OK:効率化の恩恵を受けやすい公開情報・マニュアル

- 社内Wikiやナレッジベース: 公開されている業務手順書。

- 公開済みの製品仕様書: 外部に提供しているカタログデータ。

- プロジェクトのログデータ: 個人のプライバシーが含まれない業務日報。

これらは万が一AIが誤って操作しても経営へのダメージが限定的なため、積極的に接続してAIの判断材料として活用すべきです。

接続NG:厳重管理が必要な個人情報・財務データ・機密設定

- 個人情報(顧客リスト、従業員給与データなど): 万が一の流出で社会的信用を失うもの。

- 未公開の財務データや戦略資料: 漏洩が競合優位性に直結するもの。

- システムの設定ファイル(鍵情報やパスワード): これをAIに触れさせると、AIを乗っ取られた際にシステム全てが破壊されます。

これらの情報は、物理的にAIのアクセス範囲から隔離しておくべきです。

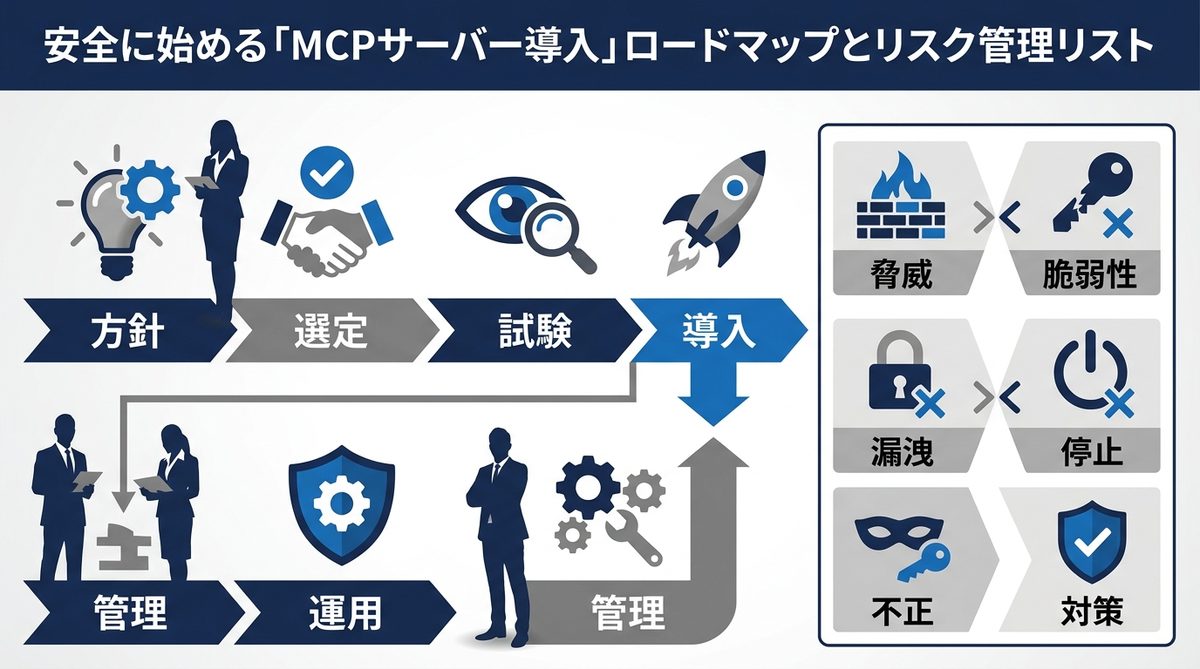

安全に始める「MCPサーバー導入」ロードマップとリスク管理リスト

いきなり全てを自動化するのではなく、安全な範囲で小さく始めることが成功の秘訣です。

小さく始めて大きく育てる:最初のステップ

まずは「読み取り権限のみ」のサーバーから連携を開始しましょう。例えば、「公開されている社内FAQを参照して回答するだけのAI」から始めれば、システム破壊のリスクはゼロです。ここでAIの精度を確かめてから、次に限定的な書き込み権限を与えるのが賢い運用手順です。

定期的な監査と権限見直し

AIがどのツールにアクセスし、どのような処理を行ったかの履歴を確認する「定期監査」を運用に組み込んでください。使わなくなったツールとの連携は即座に停止し、AIに与えている権限が「現在も必要か」を月に一度見直すことが、持続可能なエージェント活用の鍵となります。

まとめ

MCPサーバーは、AIを単なる「対話相手」から「実務を遂行する強力なエージェント」へと進化させるための重要なインフラです。以下のポイントを抑え、安全かつ戦略的に導入を進めてください。

- ローカル完結の徹底: データを社外に出さず、PC内で秘書のように働かせる。

- 権限の最小化: AIへの権限付与は「読み取り」から始め、必要最小限に留める。

- データ選別の徹底: 個人情報や機密設定はAIのアクセス範囲から物理的に隔離する。

- 安全なツール選定: 信頼性の高いソースからの導入を厳守する。

今すぐ貴社の業務で、リスクの少ない公開マニュアルの参照からAIエージェント化を始めてみましょう。小さな成功体験が、やがて大きなDXの推進力になります。