【2026年最新】Claude CodeをAmazon Bedrockで安全に構築する設定ガイド|IAM・推論プロファイル完全網羅

社内でのAI活用を検討する際、セキュリティとガバナンス(統制)の壁に頭を悩ませていませんか。本記事では、テックリードやインフラエンジニア向けに、Amazon Bedrockを介してClaude Codeをセキュアに導入し、組織運用の最適化までを完遂する手順を解説します。

目次

なぜ「APIキー」ではなく「AWS Bedrock」経由で導入するのか

AIエージェントの導入において、個人のAPIキー管理は大きなリスクです。企業環境では、AWSの提供する基盤を通すことが「安全な開発」の第一歩となります。

企業利用におけるセキュリティ要件とコンプライアンス

Claude CodeをAmazon Bedrock経由で利用することで、AWSのエンタープライズレベルのセキュリティ境界の中に環境を置くことができます。IAM(ユーザー権限管理)を活用することで、誰が、どのモデルにアクセスできるかを厳密に制御可能です。また、入力されたデータがAWSのモデルの再学習に使用されない規約(AWS Data Privacy)が適用されるため、社内のコンプライアンス部門への説明も容易になります。

Bedrock経由のメリット

直接APIを叩く場合に比べ、Bedrock経由では以下のメリットが得られます。

- 一元管理: AWSのアカウント管理下で全利用者のリクエストを追跡可能

- コスト可視化: AWS Cost Explorerを利用し、チームごとの利用料金を即座に把握可能

- ガードレール: AWS Guardrailsを設定し、有害なコンテンツや機密情報の入出力をシステム側で遮断可能

関連記事:【開発者向け】AIエージェント開発フレームワーク比較と選び方のコツ

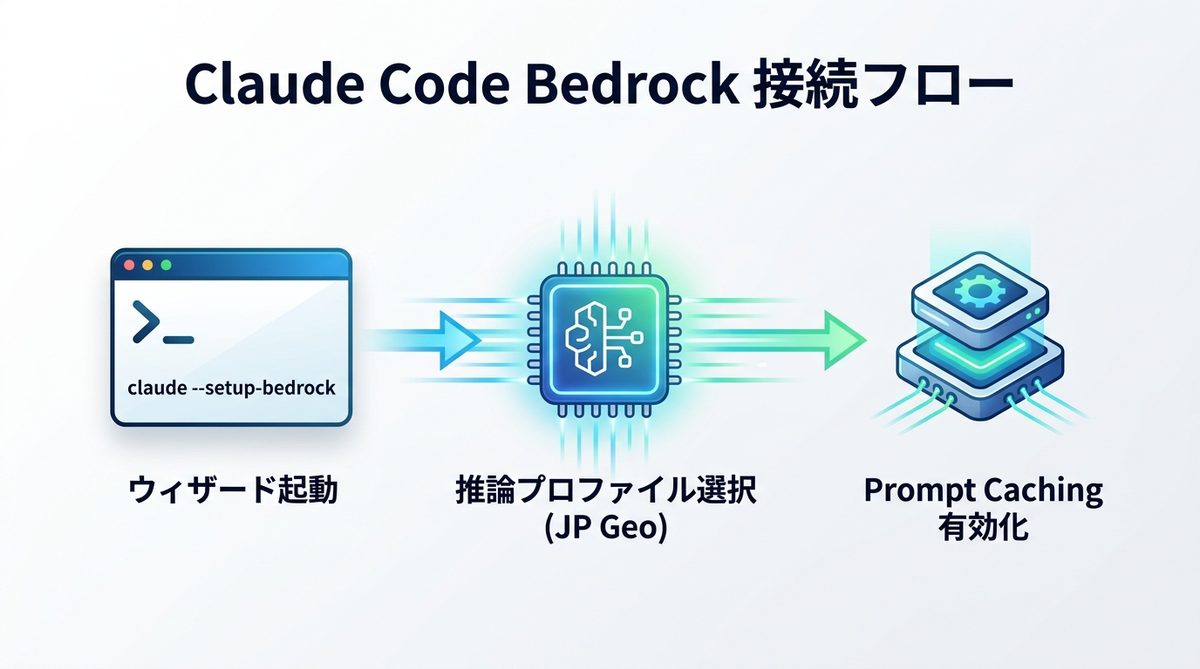

【2026年最新】Claude CodeをBedrockへ接続するウィザード活用フロー

最新のClaude Codeは、ウィザード形式で導入できるため、手動設定のミスを最小限に抑えられます。

自動ウィザード接続の実践

以下のコマンドを実行し、ウィザードの案内に従って設定を進めてください。

claude --setup-bedrock

このウィザードは、ローカル環境の認証情報とAWSの接続先を自動的に紐付けます。従来のような手動でのsettings.json編集は不要です。

推論プロファイル(JP Geo等)の正しい選択基準とリージョン指定

モデルのパフォーマンスと遅延を考慮し、推論プロファイルを選択します。特に日本国内の顧客データを扱う場合、JP Geo(日本リージョン)のモデルを選択することで、データレジデンシー(データの所在)要件を満たしつつ、高速なレスポンスが可能です。

Prompt Cachingによるコスト最適化とパフォーマンス最大化

Claude CodeはPrompt Caching(一度送信した指示を再利用する機能)に対応しています。頻繁に参照するドキュメントやコードベースの構造をキャッシュすることで、APIコストを大幅に削減し、エージェントの応答速度を向上させます。ウィザード設定時にデフォルトで有効化されます。

関連記事:【コスト最適化】Claude CodeのAPI代を抑える「モデルルーター」活用戦略と注意点

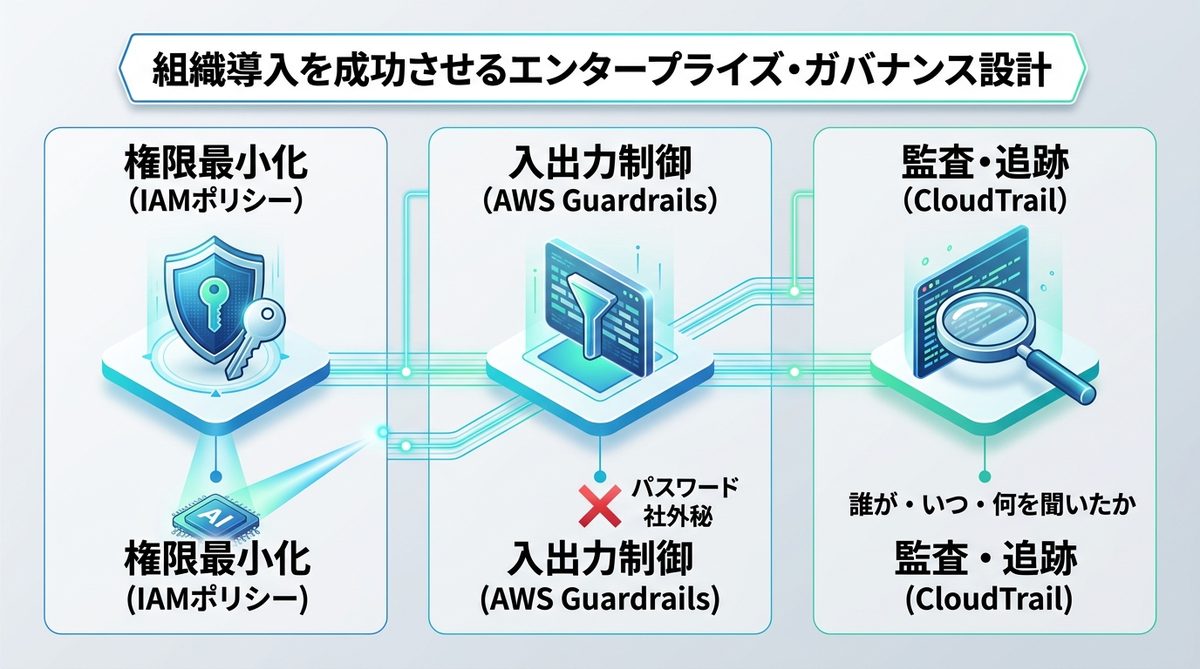

組織導入を成功させるエンタープライズ・ガバナンス設計

チーム導入を成功させるには、権限の「絞り込み」が肝要です。

権限最小化(最小特権)を実現するIAMポリシーのテンプレート

すべてのモデルにアクセスさせるのではなく、利用するモデルに限定したポリシーを適用します。

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": ["bedrock:InvokeModel", "bedrock:InvokeModelWithResponseStream"], "Resource": "arn:aws:bedrock:us-east-1::foundation-model/anthropic.claude-3-5-sonnet-20241022-v2:0" } ] }

AWS Guardrailsを用いたプロンプトと出力内容の制御

AWS Guardrailsを設定すれば、特定のキーワード(例:「パスワード」「社外秘」など)を含む入出力をブロックできます。エンジニアがうっかり機密情報をエージェントに渡すリスクをシステム側で排除します。

CloudTrailを活用した「誰が・いつ・何を聞いたか」の監査設定

AWS CloudTrailを利用すると、API呼び出しの履歴がログとして残ります。不正アクセスや不審な挙動があった際、即座に追跡が可能です。

関連記事:【完全ガイド】MCP AWS 構築でAIを「クラウドの専門助手」に変える設定手順

運用を楽にする!CLI環境の効率化とカスタムスキル開発

導入後の運用を自動化し、エンジニアの負荷を軽減する3つの工夫を紹介します。

- リージョン切り替えの自動化:

aliasを用いた環境変数セットで、開発/検証環境をコマンド一つで切り替えます。 - トークン使用量の可視化: ターミナルにエージェントの消費コストを表示させる小規模なラッパーを作成し、コスト感覚をエンジニアに定着させます。

- MCPの活用: MCP(Model Context Protocol)は「AIにデータベースや外部ツールを触らせるための共通言語」です。社内のチケット管理システムなどをMCPで接続することで、エージェントが自律的にタスクを完了できる環境を作ります。

※注意点: 現在、Bedrock経由では一部の高度なMCP機能に制限がある場合があります。その場合はAPI版と併用して補完する設計が必要です。

関連記事:【完全ガイド】MCPでClaude Codeの使い方を拡張!外部ツールを繋いで「AIに作業させる」自動化術

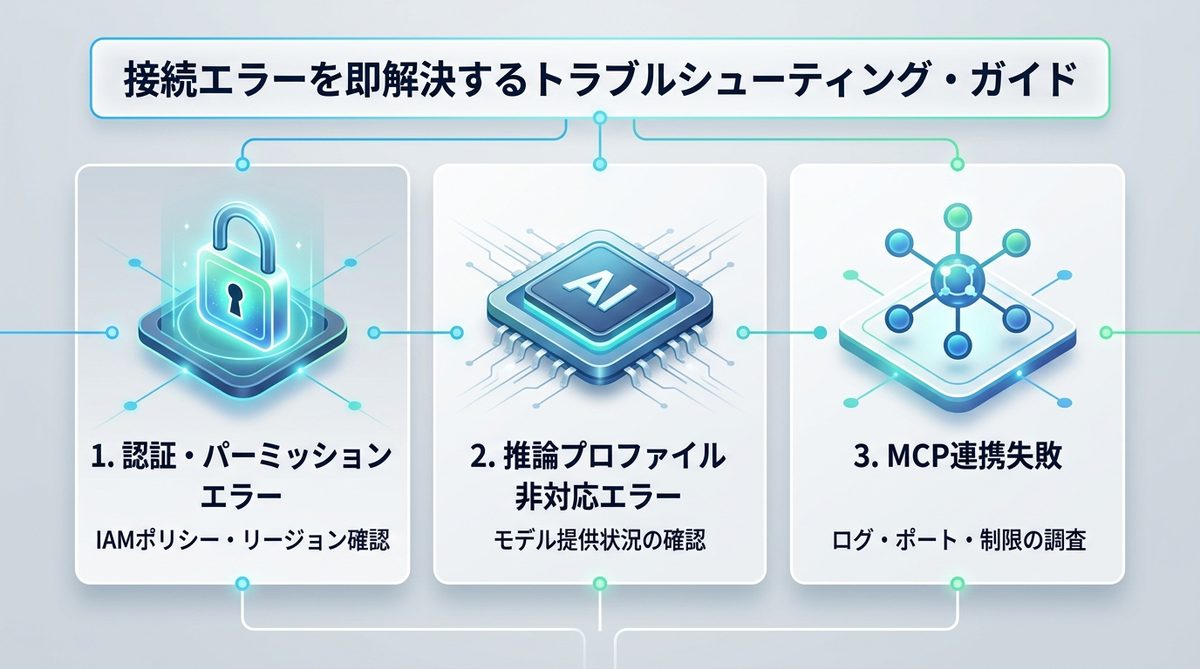

接続エラーを即解決するトラブルシューティング・ガイド

導入時に詰まりやすいポイントを3つのフローで切り分けます。

1. 認証・パーミッションエラー

まずはaws sts get-caller-identityで現在の権限を確認してください。IAMポリシーのResource指定が正しいか、リージョンが誤っていないかをチェックします。

2. 推論プロファイル非対応エラー

選択したモデルが指定のリージョンで利用可能か(Amazon Bedrockモデル提供状況ページを参照)を確認してください。

3. MCP連携失敗

MCPサーバーの接続ログを確認し、ポートがブロックされていないか、あるいはAPI制限(レートリミット)に抵触していないかを調査します。

関連記事:【決定版】Claude Codeを「自分専用」にする!業務を自動化するMCP接続設定ガイド

まとめ:安全なAI環境がチームの開発生産性を最大化する

Claude CodeとAWS Bedrockを組み合わせることで、強固なガバナンスと圧倒的な開発生産性を両立できます。

- 導入:

claude --setup-bedrockウィザードでセキュアに接続 - 管理: IAMとGuardrailsで権限を最小化し、監査ログを徹底

- 運用: MCP活用とコスト可視化で、継続的な改善を回す

今すぐ組織に適したセキュアなAI開発環境を構築し、開発チームの生産性を一段上のレベルへ引き上げましょう。